20天狂更超10次,OpenClaw接入Gemini 3.1和Apple Watch

整理版優先睇

OpenClaw 20日狂更新超過10次,接入Gemini 3.1同Apple Watch,但安全問題極之嚴峻

呢篇文章係新智元報道OpenClaw(前身Clawdbot)喺二月嘅瘋狂更新。OpenClaw係一個智能體平台,Andrej Karpathy形容佢係AI技術棧入面「又酷又令人興奮嘅新層」。作者整理咗20天內十幾次更新,涵蓋iOS、Apple Watch、子智能體、Discord、模型接入同安全加固。整體結論係:OpenClaw正快速成長為全場景智能體平台,但同時暴露巨大安全隱患。

二月OpenClaw嘅iOS生態由零到基本齊備,Apple Watch伴侶應用上線,實現手機、手錶、桌面全場景覆蓋。架構上引入嵌套子智能體,默認生成深度為2,能夠處理多層級複雜任務。Discord整合咗語音頻道同交互組件,變成AI原生應用。模型方面,接入咗Anthropic Opus 4.6、Grok、Gemini 3.1等,實現模型中立。

不過,狂歡背後安全問題極之嚴峻。卡巴斯基審計發現512個漏洞,其中8個嚴重。公網暴露超過30000個未認證實例。供應鏈污染「ClawHavoc」喺技能市場部署惡意技能,約12%確認惡意。OpenClaw團隊進行咗加密升級、沙盒隔離、權限收口等攻防,但創始人已加入OpenAI,項目轉為基金會運作,安全前景有待觀察。

- OpenClaw喺20日內更新超過10次,正式接入Google Gemini 3.1 Pro同Apple Watch,實現全場景智能體。

- 架構引入嵌套子智能體,默認maxSpawnDepth=2,可處理多層級複雜任務,上下文溢出時自動截斷壓縮。

- Discord整合語音頻道、Components v2交互組件同流式回覆,從聊天機械人變身AI原生應用。

- 模型中立策略兑現,用戶可按需切換Claude、GPT、Gemini、Grok等大模型,支援Anthropic 100萬token上下文。

- 安全漏洞驚人:512個漏洞、8個嚴重、30000個暴露實例、12%惡意技能,團隊急推加密、沙盒、權限收口等補救措施。

iOS同Apple Watch:二十日完成移動端躍遷

二月OpenClaw喺iOS生態嘅推進極之神速,由2月9號alpha版到2月21號功能基本齊備,短短二十日就完成從桌面到手機、手錶嘅全場景覆蓋。

Apple Watch伴侶應用係最大亮點,用戶可以直接喺手錶睇收件箱、收發通知,甚至批准或拒絕操作請求,仲可以快速回覆。

- 1 2月9號:發佈iOS節點應用Alpha版,配合setup-code引導流程,首次實現手機端接入。

- 2 2月17號:加入iOS分享擴展,用戶可以從系統分享菜單直接推送URL、文字、圖片畀AI助手。

- 3 2月19號:Apple Watch伴侶應用上線,支援APNs推送喚醒,確保後台可靠喚醒。

- 4 2月21號:手錶操作可經橋接機制傳遞到iOS主應用處理;優化Talk Mode,輸出路由為內置揚聲器時自動禁用語音打斷,減少誤觸發。

架構演進:嵌套子智能體解鎖複雜任務

對於想構建複雜AI工作流嘅開發者來講,子智能體體系嘅成熟係本月最核心嘅架構突破。系統依家容許子智能體再生成自己嘅子智能體,形成樹狀執行結構。

默認生成深度maxSpawnDepth=2,即一層編排器默認可以生成子智能體,最多限制5個子節點。

上下文溢出時,系統會自動截斷過大輸出並壓縮最早嘅工具結果消息,引導模型用更細分塊重新讀取,避免簡單崩潰。

Discord同模型版圖:多智能體協作同模型中立

Discord係OpenClaw社區最活躍渠道之一,二月更新令佢嘅體驗發生質變,由簡單聊天機械人變成完整AI原生應用。

Components v2解鎖按鈕、下拉菜單、模態框等原生交互組件,智能體可以展示結構化選項,唔再淨係依賴純文本。

- 2月13號:支援發送帶波形預覽嘅語音消息。

- 2月17號:可複用交互組件上線,按鈕同選擇菜單過期前可多次使用;新增per-button用戶允許列表。

- 2月21號:加入語音頻道控制(/vc命令),支援自動加入配置實現實時語音對話;流式預覽回覆同生命週期狀態反應表情同步上線;子智能體會話可綁定特定Discord線程。

模型方面,OpenClaw繼續踐行模型中立策略,二月接入咗Anthropic Opus 4.6、Grok、Gemini 3.1 Pro等頭部大模型,用戶可根據任務需要靈活切換。

Gemini 3.1 Pro預覽版喺2月21號正式接入,進一步擴充模型版圖。

安全攻防戰:40萬行代碼背後嘅安全噩夢

狂歡背後,OpenClaw正面臨嚴峻安全考驗。Karpathy都坦言唔放心將私密數據同密鑰交畀一個40萬行、基本「全靠感覺寫出來」嘅代碼庫。

卡巴斯基審計發現512個漏洞,其中8個嚴重;CVE-2026-25253(CVSS 8.8)可遠程代碼執行,即使綁定localhost都難逃。

- Shodan掃描發現數以萬計未設置身份驗證嘅公開實例,可攞到API密鑰、機器人令牌、Slack憑證同完整聊天歷史。

- 供應鏈攻擊「ClawHavoc」喺技能市場ClawHub上傳數百個惡意技能,約12%確認惡意,部署鍵盤記錄器或Atomic Stealer。

- Bitsight分析顯示,一月底至二月初公網暴露超過30000個OpenClaw實例。

項目創始人Peter Steinberger加入OpenAI負責個人智能體方向,項目過渡到由OpenAI支援嘅獨立基金會,安全資源能否到位仍待觀察。

新智元報導

新智元報導

【新智元導讀】過去三週,OpenClaw以幾乎「每兩天一個版本」嘅速度狂飆進化,Andrej Karpathy稱其為AI技術棧「又型又令人興奮嘅新層」。

2月以來,OpenClaw(前身為Clawdbot、Moltbot)捲到癲AI圈。

幾乎每兩天一個版本嘅節奏,連發十幾次更新,喺模型生態、全場景體驗、多智能體協同以及安全加固等多條戰線,同步推進。

2月21日OpenClaw發佈嘅最新版本中,正式接入咗Google Gemini 3.1 Pro預覽版,仲將Discord引入實時語音與連續路由功能。

https://github.com/openclaw/openclaw/releases/tag/v2026.2.21

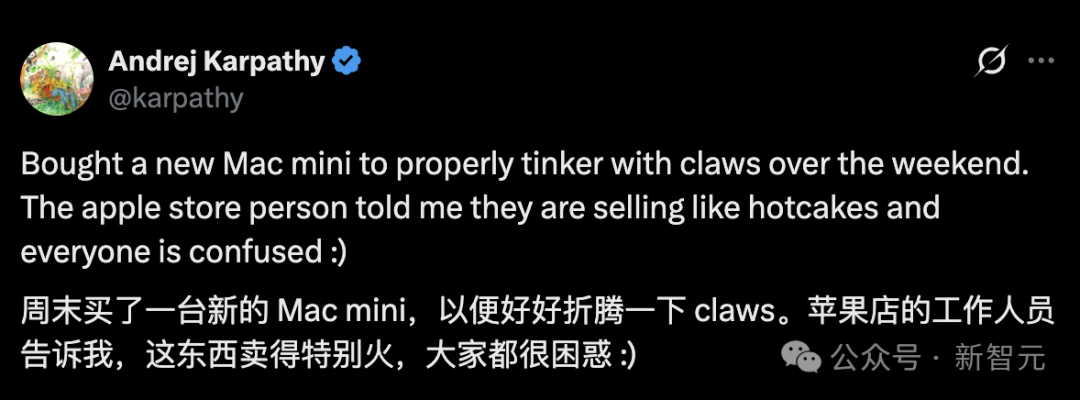

正當OpenClaw狂飆進化嘅同時,AI圈頂流Andrej Karpathy嘅一條動態更加將呢場狂歡推向高潮:

佢喺社交媒體上發帖:自己週末買咗部新Mac mini,準備好好玩一轉「Claws」。

佢將Claws視為疊加響智能體之上嘅「新一層」,呢一層將編排、調度、上下文管理、工具調用以及持久化能力直接拉到全新高度,係AI技術棧中「又型又令人興奮嘅新層」。

Karpathy入場,為成個「Claw」賽道打咗支強心針。

Simon Willison隨即撰文指出,「Claw」正演變成一個行業通用術語,指所有類似OpenClaw架構嘅智能體系統。。

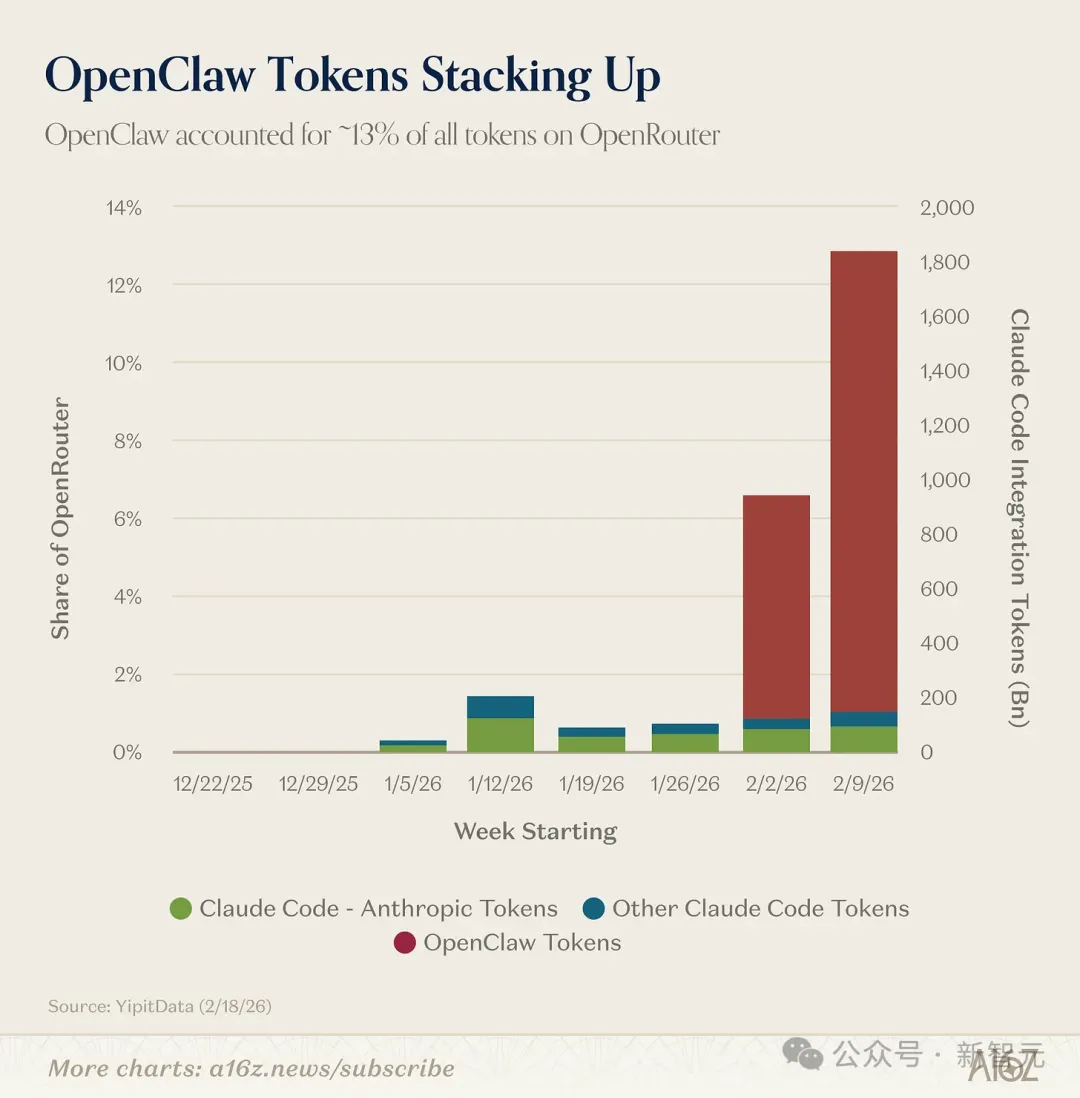

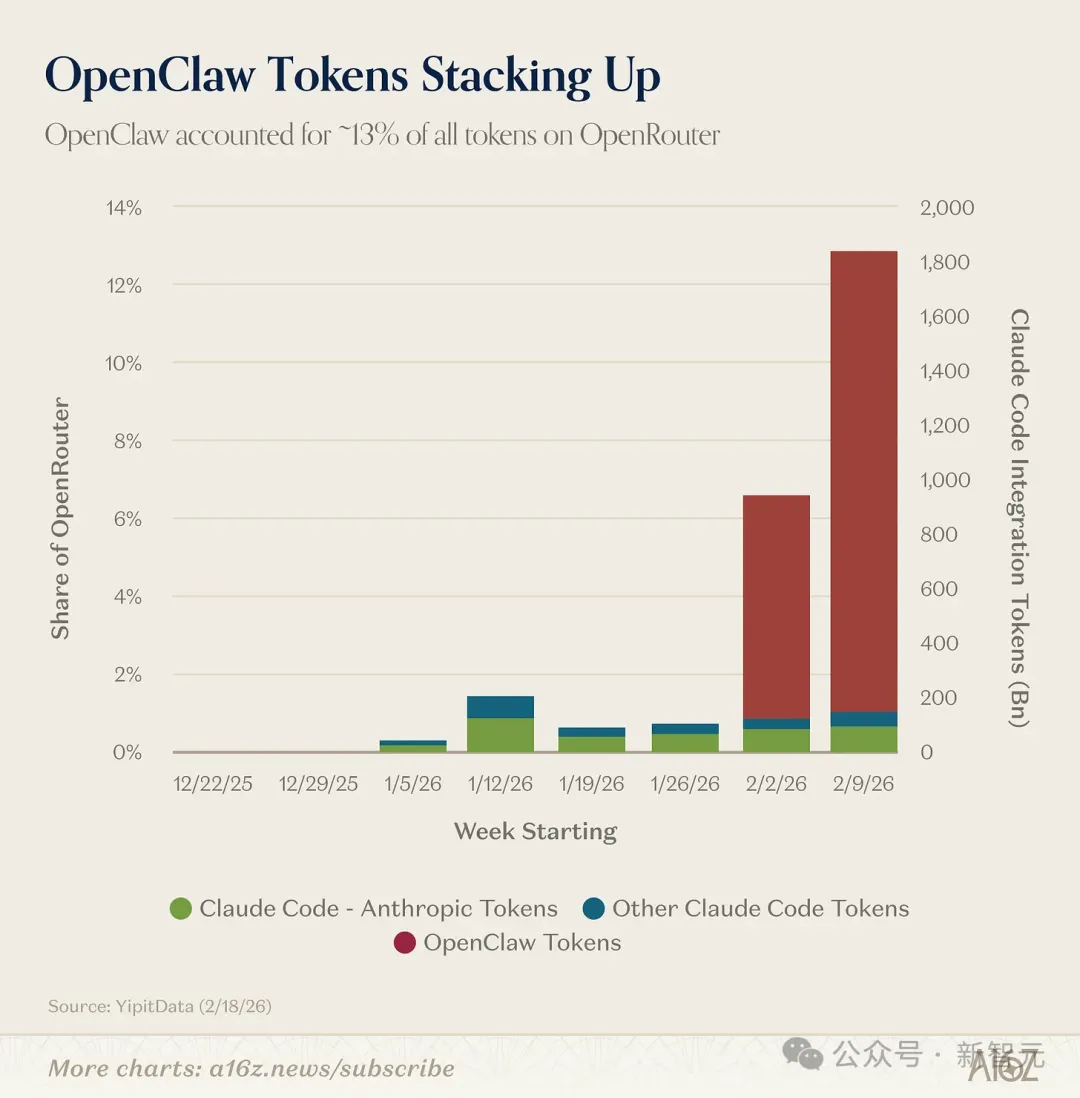

短短兩個星期內,OpenClaw嘅Token使用量就飆升到OpenRouter上全部Token大約13%(主要來自開源權重模型)。

下面,我哋簡單梳理咗OpenClaw二月重要更新。

二月,OpenClaw喺iOS生態上嘅推進堪稱神速。

2月9日:發佈iOS節點應用Alpha版,搭配setup-code引導流程,首次實現手機端接入。

2月17日:加入iOS分享擴展。用戶可以將URL、文字、圖片直接從系統分享菜單推送畀AI助手,打斷感降至最低。

2月19日:Apple Watch伴侶應用上線。用戶可以喺手錶端查看收件箱、收發通知,甚至直接喺通知流中批准/拒絕操作請求並快速回覆。同步引入APNs推送喚醒機制,確保iOS節點喺後台都能被可靠喚醒。

2月21日:手錶端操作可以通過橋接機制無縫傳遞到iOS主應用處理;同時優化咗Talk Mode,當輸出路由為內置揚聲器時自動禁用語音打斷,大幅減少本地TTS回放造成嘅誤觸發。

從2月初嘅alpha試水到月末嘅功能基本齊備,OpenClaw正在從「跑喺Mac mini上嘅服務端程序」延伸為覆蓋桌面、手機、手錶嘅全場景智能體平台。。

對於嘗試構建複雜AI工作流嘅開發者嚟講,子智能體(Subagents)體系嘅成熟係本月最核心嘅架構突破。。

2月15日:首次引入嵌套子智能體,即子智能體可以再生成自己嘅子智能體(sub-sub-agents)。

系統通過maxSpawnDepth參數控制深度,限制每個智能體最多生成5個子節點,並加入咗深度感知嘅工具策略和announce鏈路由。

2月21日:默認生成深度策略穩定為maxSpawnDepth=2,意味住一層編排器默認即可生成子智能體。

上下文溢出時嘅自動截斷和恢復機制亦已就位——當子智能體嘅工具輸出超出上下文窗口時,系統會預先截斷過大嘅輸出並壓縮最早嘅工具結果消息,引導模型用更細嘅分塊重新讀取,避免簡單粗暴地崩潰。

呢套體系令OpenClaw具備咗處理多層級複雜任務嘅能力,例如讓一個主智能體分派多個子任務,每個子任務又可以按需拆分,形成樹狀執行結構。

Discord係OpenClaw社區最活躍嘅渠道之一。,二月嘅更新令到佢嘅體驗發生咗質變。

2月13日:支持發送帶波形預覽嘅語音消息。

2月15日:里程碑版本,解鎖Components v2。按鈕、下拉選擇菜單、模態框等原生交互組件首次可用於AI智能體嘅對話界面,智能體可以向用戶展示結構化嘅交互選項,唔再只能依賴純文本。

2月17日:可複用交互組件上線,按鈕和選擇菜單喺過期前可以被多次使用;新增per-button嘅用戶允許列表,控制邊個可以點擊特定按鈕。

2月21日:加入語音頻道嘅加入/離開/狀態控制(通過/vc命令),支持自動加入配置以實現實時語音對話;流式預覽回覆和生命週期狀態反應表情同步上線;子智能體會話可以綁定到特定Discord線程。

呢啲功能疊加之後,OpenClaw喺Discord上嘅表現唔再似一個簡單嘅聊天機械人,而更接近一個具備完整交互能力嘅AI原生應用。。

作為更新嘅一個重要方面,OpenClaw二月接入模型嘅版圖亦喺迅速擴張:

2月6日:支持Anthropic Opus 4.6(前向兼容)和xAI Grok。

2月9日:Grok網頁搜索能力上線。

2月13日:接入Hugging Face Inference和vLLM,含引導流程和默認模型選擇。

2月17日:支持Anthropic Sonnet 4.6;上線Anthropic 100萬token上下文beta(通過model params.context1m: true開啓)。

2月21日:接入Google Gemini 3.1 Pro預覽版。

OpenClaw嘅模型中立策略正在快速兑現——用戶可以根據任務需要喺Claude、GPT、Gemini、Grok等模型之間靈活切換。

除咗宏觀架構嘅演進,OpenClaw對於一啲關鍵嘅細節問題都進行咗相應更新。

Slack端喺2.17版迎來一項重要體驗改善:引入chat.startStream/appendStream/stopStream嘅原生單消息流式輸出,徹底告別咗之前通過反覆編輯消息嚟模擬「打字中」效果嘅笨拙方式。

流式輸出默認開啓,失敗時自動回退到普通投遞,回覆線程行為與replyToMode配置保持一致。

主要包括嗰啲容易被忽視但極為實用嘅改動。

喺2.12版集中解決咗一批長期困擾用戶嘅問題:

防止重複觸發、隔離調度器錯誤(一個壞任務唔再拖垮所有任務)、修復一次性at任務喺重啓後重複執行、新增webhook投遞和認證令牌支持。

2.14版又加入咗Telegram話題嘅精確投遞和身份保持。

對於依賴OpenClaw進行定時自動化嘅用戶嚟講,呢啲看似瑣碎嘅修復直接關係到系統能否可靠運行。

2.13版加入咗寫前投遞隊列(write-ahead delivery queue),網關重啓後唔再丟失未發送消息。

跨平台(iMessage、Telegram、Matrix等)嘅回覆線程路由得到統一修復,分塊消息唔再頻繁「跳出」主線程。

狂歡背後,OpenClaw正面臨嚴峻嘅安全考驗。Karpathy喺興奮之餘亦坦言咗自己嘅極度不安:

「我確實對跑OpenClaw呢件事有啲唔放心——將我嘅私密數據/密鑰交畀一個40萬行、基本『全靠感覺寫出來』嘅巨獸代碼庫,而且佢仲喺度俾人大規模咁盯住打……呢種感覺完全係個蠻荒西部,係一場安全噩夢。」

事實證明咗佢嘅擔憂絕非杞人憂天。

自一月底爆紅以嚟,OpenClaw已成為黑客與安全專家嘅「靶場」:

卡巴斯基喺報告中披露,早喺一月底嘅安全審計中就發現咗512個漏洞,其中8個被評為嚴重級別。

安全研究員Jamieson O'Reilly通過Shodan掃描發現咗數以萬計未設置任何身份驗證嘅公開實例,佢甚至能夠獲取到API密鑰、消息平台機械人令牌、Slack賬户憑證以及完整嘅聊天歷史。

Bitsight嘅分析顯示,喺一月底至二月初嘅分析窗口內,公網上暴露嘅OpenClaw實例超過30000個。

CVE-2026-25253(CVSS 8.8)嘅披露尤其令人警醒——攻擊者只需誘導受害者訪問一個惡意網頁,就能喺毫秒級內實現遠程代碼執行,即使OpenClaw僅綁定喺本地迴環地址上都無法倖免。

供應鏈污染同樣嚴峻。

安全公司Koi Security發現咗被稱為「ClawHavoc」嘅攻擊行動:攻擊者喺官方技能市場ClawHub上傳咗數百個偽裝精良嘅惡意技能,使用專業文檔同無害嘅名稱,安裝後會部署鍵盤記錄器或Atomic Stealer惡意軟件。

據統計,2857個技能中約341個(約12%)被確認為惡意。

Cisco嘅安全團隊將OpenClaw稱為「從安全角度睇嘅絕對噩夢」,並發佈咗開源嘅Skill Scanner工具。

Trend Micro嘅研究亦指出,錯誤配置同未經審查嘅技能已經導致數百萬條記錄泄露,包括API令牌、電子郵件地址、私人消息同第三方服務憑證。

面對呢啲威脅,OpenClaw喺二月嘅每一次更新都演變成一場高強度嘅攻防戰,關鍵措施包括:

加密與防護升級:全面淘汰SHA-1啓用SHA-256;嚴密封堵咗涵蓋IPv6、NAT64等多種繞過手法嘅SSRF漏洞;修復咗Windows守護進程嘅命令注入漏洞。

沙盒與隔離機制:強制封鎖Docker沙盒中嘅危險配置(如Host網絡、關閉安全策略);瀏覽器默認移除--no-sandbox標誌,新增VNC密碼認證同專用Docker網絡隔離。

權限收口:堵住Discord權限提升、ACP會話管理、Webhook路徑遍歷等後門,並喺2.21版中引入owner-ID混淆使用獨立HMAC密鑰嘅機制。

項目創始人Peter Steinberger喺2月16日發帖宣佈加入OpenAI負責個人智能體方向嘅開發,OpenClaw過渡到由OpenAI提供資金同技術支持嘅獨立基金會。

呢一轉變會唔會為項目帶來更充足嘅安全資源,目前仲有待觀察。

新智元報道

新智元報道

【新智元導讀】過去三週,OpenClaw以幾乎「每兩天一個版本」的速度狂飆進化,Andrej Karpathy稱其為AI技術棧「既酷又讓人興奮的新層」。

2月以來,OpenClaw(前身為Clawdbot、Moltbot)卷瘋AI圈。

幾乎每兩天一個版本的節奏,連發十餘次更新,在模型生態、全場景體驗、多智能體協同以及安全加固等多條戰線,同步推進。

在2月21日OpenClaw發佈的最新版本中,正式接入了Google Gemini 3.1 Pro預覽版,還將Discord引入實時語音與連續路由功能。

https://github.com/openclaw/openclaw/releases/tag/v2026.2.21

就在OpenClaw狂飆進化的同時,AI圈頂流Andrej Karpathy的一條動態更是將這場狂歡推向了高潮:

他在社交媒體上發帖:自己週末買了一台新Mac mini,準備好好折騰一番「Claws」。

他將Claws視作疊加在智能體之上「新的一層」,這一層將編排、調度、上下文管理、工具調用以及持久化能力直接拉昇到了全新高度,是AI技術棧中「又酷又讓人興奮的新層」。

Karpathy的入場,為整個「Claw」賽道注入了一針興奮劑。

Simon Willison隨即撰文指出,「Claw」正在演變為一個行業通用術語,指代所有類似OpenClaw架構的智能體系統。

短短兩週內,OpenClaw的Token使用量就飆升到了OpenRouter上全部Token約13%(主要來自開源權重模型)。

下面,我們簡單梳理了OpenClaw二月重要更新。

二月,OpenClaw在iOS生態上的推進堪稱神速。

2月9日:發佈iOS節點應用Alpha版,搭配setup-code引導流程,首次實現手機端接入。

2月17日:加入iOS分享擴展。用戶可將URL、文字、圖片直接從系統分享菜單推送給AI助手,打斷感降至最低。

2月19日:Apple Watch伴侶應用上線。用戶可在手錶端查看收件箱、收發通知,甚至直接在通知流中批准/拒絕操作請求並快速回復。同步引入APNs推送喚醒機制,確保iOS節點在後台也能被可靠喚醒。

2月21日:手錶端操作可通過橋接機制無縫傳遞到iOS主應用處理;同時優化了Talk Mode,當輸出路由為內置揚聲器時自動禁用語音打斷,大幅減少本地TTS回放造成的誤觸發。

從2月初的alpha試水到月末的功能基本齊備,OpenClaw正在從「跑在Mac mini上的服務端程序」延伸為覆蓋桌面、手機、手錶的全場景智能體平台。

對於試圖構建複雜AI工作流的開發者而言,子智能體(Subagents)體系的成熟是本月最核心的架構突破。

2月15日:首次引入嵌套子智能體,即子智能體可以再生成自己的子智能體(sub-sub-agents)。

系統通過maxSpawnDepth參數控制深度,限制每個智能體最多生成5個子節點,並加入了深度感知的工具策略和announce鏈路由。

2月21日:默認生成深度策略穩定為maxSpawnDepth=2,意味着一層編排器默認即可生成子智能體。

上下文溢出時的自動截斷和恢復機制也已就位——當子智能體的工具輸出超出上下文窗口時,系統會預先截斷過大的輸出並壓縮最早的工具結果消息,引導模型用更小的分塊重新讀取,避免簡單粗暴地崩潰。

這套體系讓OpenClaw具備了處理多層級複雜任務的能力,例如讓一個主智能體分派多個子任務,每個子任務又可以按需拆分,形成樹狀執行結構。

Discord是OpenClaw社區最活躍的渠道之一,二月的更新讓它的體驗發生了質變。

2月13日:支持發送帶波形預覽的語音消息。

2月15日:里程碑版本,解鎖Components v2。按鈕、下拉選擇菜單、模態框等原生交互組件首次可用於AI智能體的對話界面,智能體可以向用戶展示結構化的交互選項,不再只能依賴純文本。

2月17日:可複用交互組件上線,按鈕和選擇菜單在過期前可被多次使用;新增per-button的用戶允許列表,控制誰能點擊特定按鈕。

2月21日:加入語音頻道的加入/離開/狀態控制(通過/vc命令),支持自動加入配置以實現實時語音對話;流式預覽回覆和生命週期狀態反應表情同步上線;子智能體會話可以綁定到特定Discord線程。

這些功能疊加之後,OpenClaw在Discord上的表現不再像一個簡單的聊天機器人,而更接近一個具備完整交互能力的AI原生應用。

作為更新的一個重要方面,OpenClaw二月接入模型的版圖也在迅速擴張:

2月6日:支持Anthropic Opus 4.6(前向兼容)和xAI Grok。

2月9日:Grok網頁搜索能力上線。

2月13日:接入Hugging Face Inference和vLLM,含引導流程和默認模型選擇。

2月17日:支持Anthropic Sonnet 4.6;上線Anthropic 100萬token上下文beta(通過model params.context1m: true開啓)。

2月21日:接入Google Gemini 3.1 Pro預覽版。

OpenClaw的模型中立策略正在快速兑現——用戶可以根據任務需要在Claude、GPT、Gemini、Grok等模型間靈活切換。

除了宏觀架構的演進,OpenClaw對於一些關鍵的細節問題也進行了相應更新。

Slack端在2.17版迎來一項重要體驗改善:引入chat.startStream/appendStream/stopStream的原生單消息流式輸出,徹底告別了此前通過反覆編輯消息來模擬「打字中」效果的笨拙方式。

流式輸出默認開啓,失敗時自動回退到普通投遞,回覆線程行為與replyToMode配置保持一致。

主要包括那些容易被忽視但極為實用的改動。

在2.12版集中解決了一批長期困擾用戶的問題:

防止重複觸發、隔離調度器錯誤(一個壞任務不再拖垮所有任務)、修復一次性at任務在重啓後重復執行、新增webhook投遞和認證令牌支持。

2.14版又加入了Telegram話題的精確投遞和身份保持。

對於依賴OpenClaw進行定時自動化的用戶來說,這些看似瑣碎的修復直接關係到系統能否可靠運行。

2.13版加入了寫前投遞隊列(write-ahead delivery queue),網關重啓後不再丟失未發送消息。

跨平台(iMessage、Telegram、Matrix等)的回覆線程路由得到統一修復,分塊消息不再頻繁「跳出」主線程。

狂歡背後,OpenClaw正面臨着嚴峻的安全考驗。Karpathy在興奮之餘也坦言了自己的極度不安:

我確實對跑OpenClaw這事有點不太放心——把我的私密數據/密鑰交給一個40萬行、基本「全靠感覺寫出來」的巨獸代碼庫,而且它還在被大規模盯着打……這感覺完全是個蠻荒西部,是一場安全噩夢。

事實證明了他的擔憂絕非杞人憂天。

自一月底爆紅以來,OpenClaw已成為黑客與安全專家的「靶場」:

卡巴斯基在報告中披露,早在一月底的安全審計中就發現了512個漏洞,其中8個被評為嚴重級別。

安全研究員Jamieson O'Reilly通過Shodan掃描發現了數以萬計未設置任何身份驗證的公開實例,他甚至能夠獲取到API密鑰、消息平台機器人令牌、Slack賬户憑證以及完整的聊天曆史。

Bitsight的分析顯示,在一月底至二月初的分析窗口內,公網上暴露的OpenClaw實例超過30000個。

CVE-2026-25253(CVSS 8.8)的披露尤其令人警醒——攻擊者只需誘導受害者訪問一個惡意網頁,就能在毫秒級內實現遠程代碼執行,即使OpenClaw僅綁定在本地迴環地址上也無法倖免。

供應鏈污染同樣嚴峻。

安全公司Koi Security發現了被稱為「ClawHavoc」的攻擊行動:攻擊者在官方技能市場ClawHub上傳了數百個偽裝精良的惡意技能,使用專業文檔和無害的名稱,安裝後會部署鍵盤記錄器或Atomic Stealer惡意軟件。

據統計,2857個技能中約341個(約12%)被確認為惡意。

Cisco的安全團隊將OpenClaw稱為「從安全角度看的絕對噩夢」,併發布了開源的Skill Scanner工具。

Trend Micro的研究也指出,錯誤配置和未經審查的技能已經導致數百萬條記錄泄露,包括API令牌、電子郵件地址、私人消息和第三方服務憑證。

面對這些威脅,OpenClaw在二月的每一次更新都演變成了一場高強度的攻防戰,關鍵措施包括:

加密與防護升級:全面淘汰SHA-1啓用SHA-256;嚴密封堵了涵蓋IPv6、NAT64等多種繞過手法的SSRF漏洞;修復了Windows守護進程的命令注入漏洞。

沙盒與隔離機制:強制封鎖Docker沙盒中的危險配置(如Host網絡、關閉安全策略);瀏覽器默認移除--no-sandbox標誌,新增VNC密碼認證和專用Docker網絡隔離。

權限收口:堵住Discord權限提升、ACP會話管理、Webhook路徑遍歷等後門,並在2.21版中引入owner-ID混淆使用獨立HMAC密鑰的機制。

項目創始人Peter Steinberger在2月16日發帖宣佈加入OpenAI負責個人智能體方向的開發,OpenClaw過渡到由OpenAI提供資金和技術支持的獨立基金會。

這一轉變是否會為項目帶來更充足的安全資源,目前尚待觀察。