Claude Code 終極指南,狂攬 17.6 萬 Star!

整理版優先睇

Everything Claude Code:一套工程化配置,令 Claude Code 越用越懂你

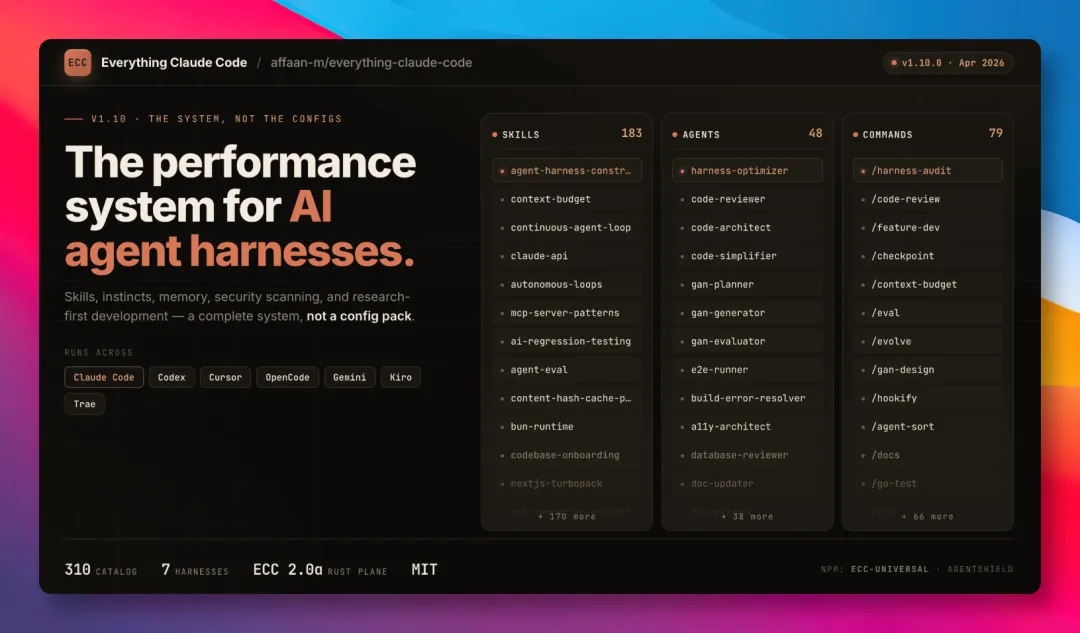

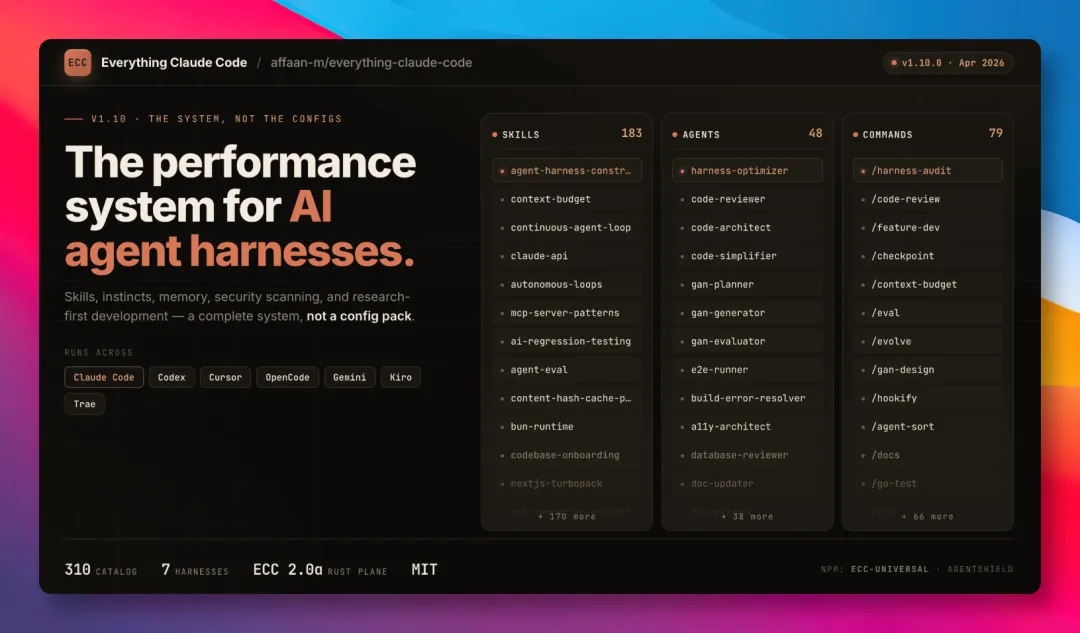

呢篇文章介紹咗 Everything Claude Code,一個由 Anthropic 黑客松冠軍 Affaan Mustafa 開發嘅 Claude Code 配置集合。作者用咗10個月時間,喺日常開發中不斷迭代,累積咗48個智能體、182個技能同68個命令。佢想解決嘅問題係好多開發者雖然裝咗 Claude Code,但係配置層缺乏工程化最佳實踐,例如 MCP 加太多搞到上下文爆滿,每次開新會話都要重覆講 TDD 流程、覆蓋率要求呢啲規範。呢啲問題令到 Claude Code 嘅效率大打折扣。

呢套配置嘅核心係兩大功能:持續學習 v2 模塊同 AgentShield 安全掃描工具。前者會自動捕捉編碼模式,記錄成「本能」,隨住時間進化為可複用技能,令 Claude Code 越用越懂你嘅項目習慣;後者可以掃描配置安全隱患,支援對抗式推理,揾出常規工具發現唔到嘅漏洞。整體嚟講,呢套配置將 Claude Code 從一個無狀態助手變成真正嘅「項目搭子」,而且兼容 Cursor、Codex 等其他 AI 編碼工具。對開發者嚟講,直接安裝插件然後跑一次安全掃描,已經值回票價。

- Everything Claude Code 係一套完整嘅工程化配置系統,包含48個智能體、182個技能同68個命令,全面升級 Claude Code 使用體驗。

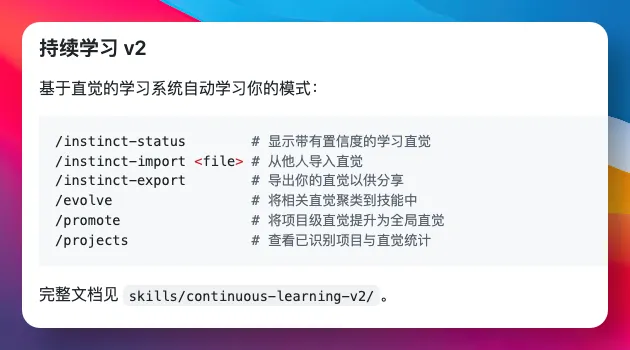

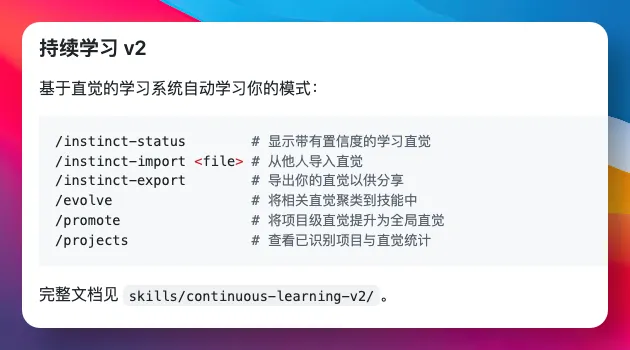

- 持續學習 v2 模塊會自動捕捉編碼模式,記錄成「本能」,並可透過 /evolve 命令進化為可複用技能,令 Claude Code 越用越順手。

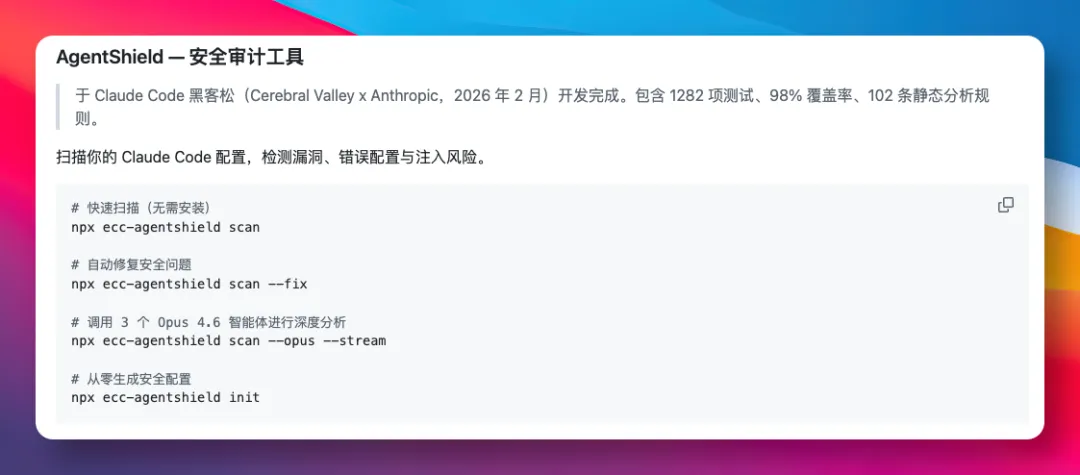

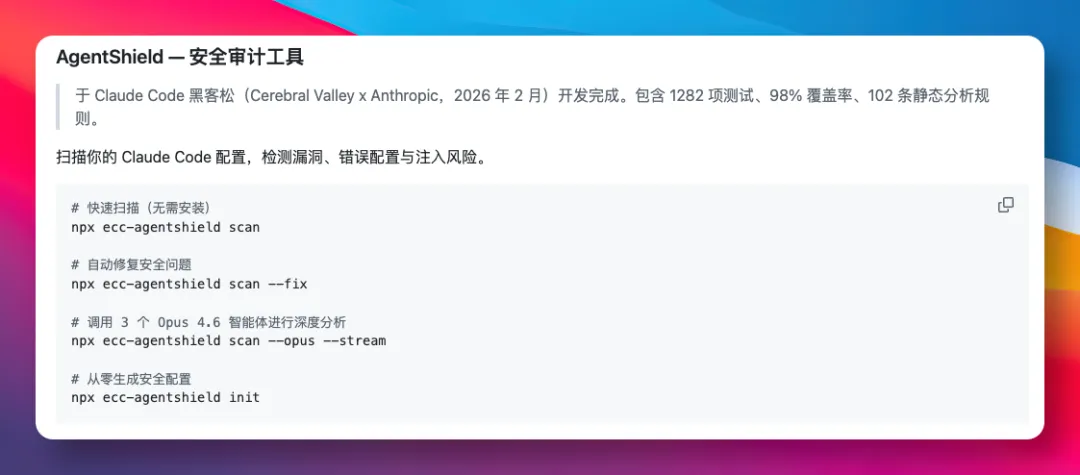

- AgentShield 安全掃描工具覆蓋密鑰檢測、權限審計、鈎子注入、MCP 風險評估、智能體審查五大類,支援紅藍審三方對抗,準確揾出注入漏洞。

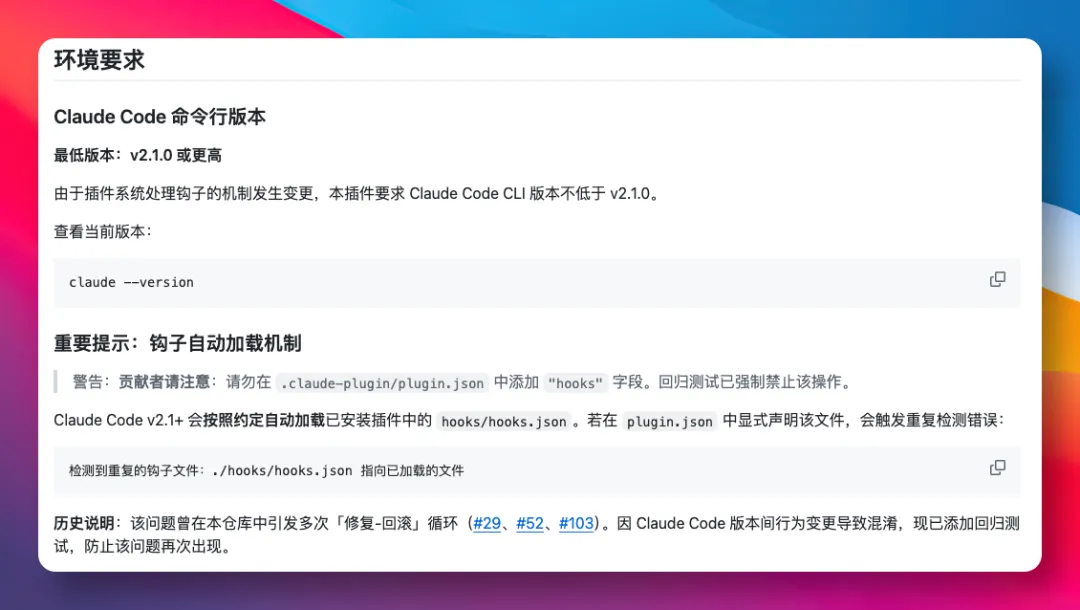

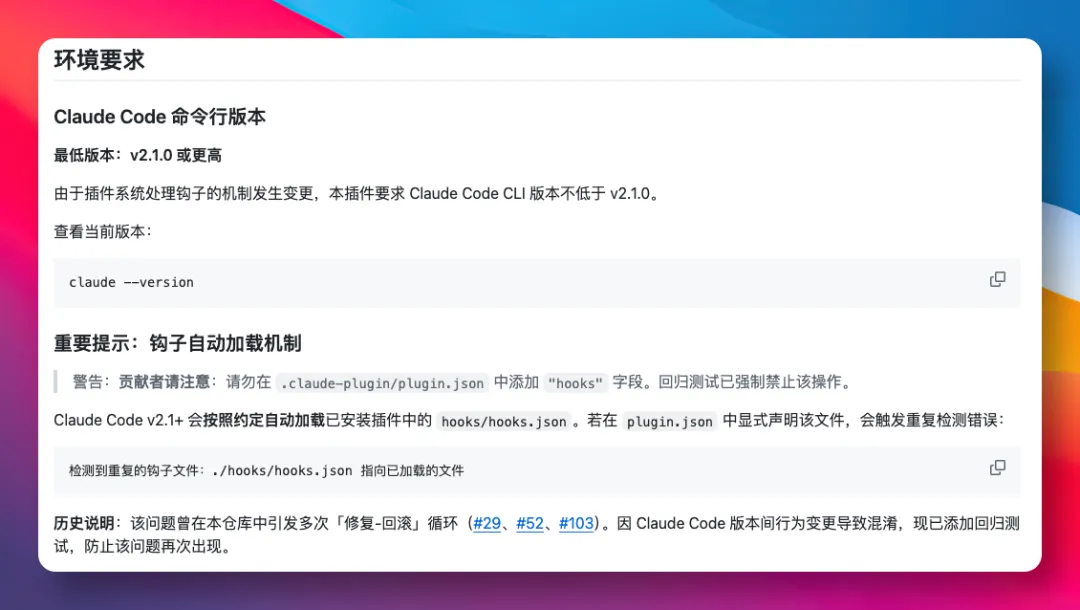

- 安裝好簡單:一行 plugin 命令搞掂,但要留意 Claude Code CLI 要 v2.1.0 或以上,rules 要手動複製,同埋唔好同時跑 plugin install 同 install.sh。

- 呢套配置唔單止適用 Claude Code,仲兼容 Cursor、Codex 等主流 AI 編碼工具;建議即刻裝上並執行安全掃描,檢查現有配置有冇安全隱患。

Everything Claude Code GitHub 倉庫

GitHub 項目地址,包含完整配置與說明

安裝 Everything Claude Code 插件

/plugin marketplace add install everything-claude-code@everything-claude-code

Claude Code 配置嘅常見問題

好多開發者用 Claude Code 嗰陣都中過呢啲伏:MCP 加得太多,搞到200K 上下文用咗70K;每次開新會話,Claude 又唔記得之前嘅項目規範,要重新講一次 TDD 流程、覆蓋率要求同斷言風格。

工程化最佳實踐

呢啲問題嘅根源,係 Claude Code 配置層缺乏成熟嘅工程化最佳實踐。

兩大殺手鐧功能

Everything Claude Code 有兩個殺手鐧功能,同普通配置好唔同。

持續學習 v2 模塊

呢個模塊會自動捕捉編碼模式,記錄成「本能」,並可透過 /evolve 命令進化為技能。團隊仲可以匯出匯入,同步工作模式。

AgentShield 安全掃描工具

呢個工具覆蓋五大安全類別,支援紅藍審三方對抗。

- 密鑰檢測

- 權限審計

- 鈎子注入

- MCP 風險評估

- 智能體審查

安裝步驟同要留意嘅嘢

安裝好簡單,一行命令搞掂。

/plugin marketplace add

https://github.com/affaan-m/everything-claude-code/plugin install everything-claude-code@everything-claude-codeClaude Code CLI 必須升級到 v2.1.0 或更高版本

rules 要手動複製到本地目錄

唔好同時跑 plugin install 同 install.sh

呢幾個位要特別注意,否則會出問題。

從「會用」到「用好」嘅一步

從「會用 Claude Code」到「用好 Claude Code」,差嘅就係呢種工程化沉澱。

工程化沉澱

作者將幾個月先摸索到嘅最佳實踐打包好,直接裝上就得。

npx ecc-agentshield scan

用 Claude Code 寫代碼,唔少同學都中過呢啲伏。

工具裝好就開始做嘢,結果 MCP 加多咗,200K 上下文直接用咗 70K。

仲頭痛嘅係,每次開新會話,Claude 又將項目規範忘記得一乾二淨。

每次叫佢寫測試,都要重新講一次 TDD 流程、覆蓋率要求、斷言風格。

呢啲問題嘅根源,係 Claude Code 配置層欠缺成熟嘅工程化最佳實踐。

直到我發現咗 Everything Claude Code,先至意識到呢個工具仲可以咁玩。

呢個係 Anthropic 官方黑客松冠軍 Affaan Mustafa 嘅私藏 Claude Code 配置集合。

作者用佢嚟整咗 zenith.chat,攞咗 Anthropic x Forum Ventures 黑客松冠軍。

項目開源之後人氣爆棚,喺 GitHub 上狂攞咗 17.6 萬 Star。

按作者嘅講法,佢唔係配置文件,而係一整套工程化系統。

呢套配置係作者喺 10 個多月日常使用中迭代打磨出嚟嘅。

整體嚟睇,項目家底厚實,包含 48 個智能體、182 個技能、68 個命令。

智能體部分按職能劃分得好細。

規劃交畀 planner、TDD 行 tdd-guide、安全檢查找 security-reviewer。

仲更細緻嘅係,按語言分咗一整套審查同埋構建修復智能體。

Go、Rust、Python、Java、Kotlin、C++、TypeScript 都有專屬角色。

而真正令我裝咗之後返唔到轉頭嘅,係佢嘅兩大殺手鐧功能。

第一個殺手鐧係 持續學習 v2 模塊。

佢嘅工作機制係咁嘅:喺我哋日常使用過程中,自動捕捉編碼模式。

每個模式都會被記錄為一條「本能」,並打上置信度評分。

當某條本能被反覆驗證之後,可以透過 /evolve 命令聚類成一項可複用技能。

舉個例,我習慣喺 API 路由後面加 Zod 校驗。

用過幾次之後,Claude 就會自動記住呢個模式,下次寫新接口時主動加上。

呢個意味住 Claude 唔再係無狀態助手,而係會越用越明你嘅「項目拍檔」。

仲犀利嘅係,成個本能集合可以透過 /instinct-export 導出。

團隊成員互相導入之後,工作模式就實現咗同步進化。

第二個殺手鐧係項目附帶嘅 AgentShield 安全掃描工具。

佢專門用嚟掃描 Claude Code 配置入面嘅安全隱患。

覆蓋密鑰檢測、權限審計、鈎子注入、MCP 風險評估、智能體審查五大類。

淨係測試用例就有 1282 項,覆蓋率高達 98%。

跑一行 npx ecc-agentshield scan 即可完成快速掃描。

不過最有意思嘅係 --opus 參數。

加上佢,工具會啟動 3 個 Claude Opus 4.6 智能體,組成紅藍審三方對抗。

紅隊揾利用鏈、藍隊評估防護、審計隊綜合輸出風險報告。

呢種對抗式推理可以挖到常規模式匹配根本發現唔到嘅注入漏洞。

至於安裝方式,一行命令搞掂。

/plugin marketplace add https://github.com/affaan-m/everything-claude-code

/plugin install everything-claude-code@everything-claude-code不過有幾個伏點需要提前注意。

Claude Code CLI 必須升級到 v2.1.0 或更高版本,否則插件機制唔完整。

另外,rules 規則文件因插件系統限制,必須手動複製到本地目錄。

特別提醒:唔好同時跑 /plugin install 和 ./install.sh,會導致重複加載。

值得一提嘅係,呢套配置唔只服務於 Claude Code。

Cursor、Codex、OpenCode、Gemini 等主流 AI 編碼工具都兼容。

由「識用 Claude Code」到「用好 Claude Code」,差嘅就係呢種工程化沉澱。

好多人搞幾個月先摸索出嚟嘅最佳實踐,作者已經打包放喺嗰度。

建議先裝上插件,跑一行 npx ecc-agentshield scan。

淨係睇下自己現有嘅 Claude Code 配置有冇安全隱患,呢步已經值回票價。

GitHub 項目地址:https://github.com/affaan-m/everything-claude-code

今日分享到呢度,多謝大家抽時間閲讀,我哋下期再見,Respect!

用 Claude Code 寫代碼,不少同學都踩過這種坑。

工具裝好就開始幹活,結果 MCP 加多了,200K 上下文直接被佔到 70K。

更頭疼的是,每次開新會話,Claude 又把項目規範忘得一乾二淨。

每次讓它寫測試,都得重新講一遍 TDD 流程、覆蓋率要求、斷言風格。

這些問題的根源,是 Claude Code 配置層缺乏成熟的工程化最佳實踐。

直到我發現了 Everything Claude Code,才意識到這工具還能這麼玩。

這是 Anthropic 官方黑客松冠軍 Affaan Mustafa 的私藏 Claude Code 配置集合。

作者用它構建了 zenith.chat,拿下了 Anthropic x Forum Ventures 黑客松冠軍。

項目開源後人氣爆棚,在 GitHub 上狂攬了 17.6 萬 Star。

按作者的話說,它不是配置文件,而是一整套工程化系統。

這套配置由作者在 10 個多月日常使用中迭代打磨而成。

整體來看,項目家底厚實,包含 48 個智能體、182 個技能、68 個命令。

智能體部分按職能切分得很細。

規劃交給 planner、TDD 走 tdd-guide、安全檢查找 security-reviewer。

更細緻的是,按語言分了一整套審查與構建修復智能體。

Go、Rust、Python、Java、Kotlin、C++、TypeScript 都有專屬角色。

而真正讓我裝上之後回不去的,是它的兩大殺手鐧功能。

第一個殺手鐧是 持續學習 v2 模塊。

它的工作機制是這樣的:在我們日常使用過程中,自動捕捉編碼模式。

每個模式都會被記錄為一條「本能」,並打上置信度評分。

當某條本能被反覆驗證後,可通過 /evolve 命令聚類成一項可複用技能。

舉個例子,我習慣在 API 路由後加 Zod 校驗。

用過幾次後,Claude 就會自動記住這個模式,下次寫新接口時主動加上。

這意味着 Claude 不再是無狀態助手,而是會越用越懂你的「項目搭子」。

更狠的是,整個本能集合可以通過 /instinct-export 導出。

團隊成員相互導入後,工作模式就實現了同步進化。

第二個殺手鐧是項目附帶的 AgentShield 安全掃描工具。

它專門用來掃描 Claude Code 配置中的安全隱患。

覆蓋密鑰檢測、權限審計、鈎子注入、MCP 風險評估、智能體審查五大類。

光是測試用例就有 1282 項,覆蓋率高達 98%。

跑一行 npx ecc-agentshield scan 即可完成快速掃描。

不過最有意思的是 --opus 參數。

加上它,工具會啓動 3 個 Claude Opus 4.6 智能體,組成紅藍審三方對抗。

紅隊找利用鏈、藍隊評估防護、審計隊綜合輸出風險報告。

這種對抗式推理能挖出常規模式匹配根本發現不了的注入漏洞。

至於安裝方式,一行命令搞定。

/plugin marketplace add https://github.com/affaan-m/everything-claude-code

/plugin install everything-claude-code@everything-claude-code不過有幾個坑點需要提前注意。

Claude Code CLI 必須升級到 v2.1.0 或更高版本,否則插件機制不完整。

另外,rules 規則文件因插件系統限制,必須手動複製到本地目錄。

特別提醒:不要同時跑 /plugin install 和 ./install.sh,會導致重複加載。

值得一提的是,這套配置不只服務於 Claude Code。

Cursor、Codex、OpenCode、Gemini 等主流 AI 編碼工具也都能兼容。

從「會用 Claude Code」到「用好 Claude Code」,差的就是這種工程化沉澱。

很多人折騰幾個月才摸索出的最佳實踐,作者已經打包放在那裏。

建議先裝上插件,跑一行 npx ecc-agentshield scan。

光是看看自己現有的 Claude Code 配置有沒有安全隱患,這一步就夠回本了。

GitHub 項目地址:https://github.com/affaan-m/everything-claude-code

今天的分享到此結束,感謝大家抽空閲讀,我們下期再見,Respect!