OpenClaw 真的有那麼危險嗎?三道防線讓它比你想象的安全

整理版優先睇

OpenClaw 安全設計比你想像中周全,三道防線確保本地 AI Agent 唔會變成定時炸彈

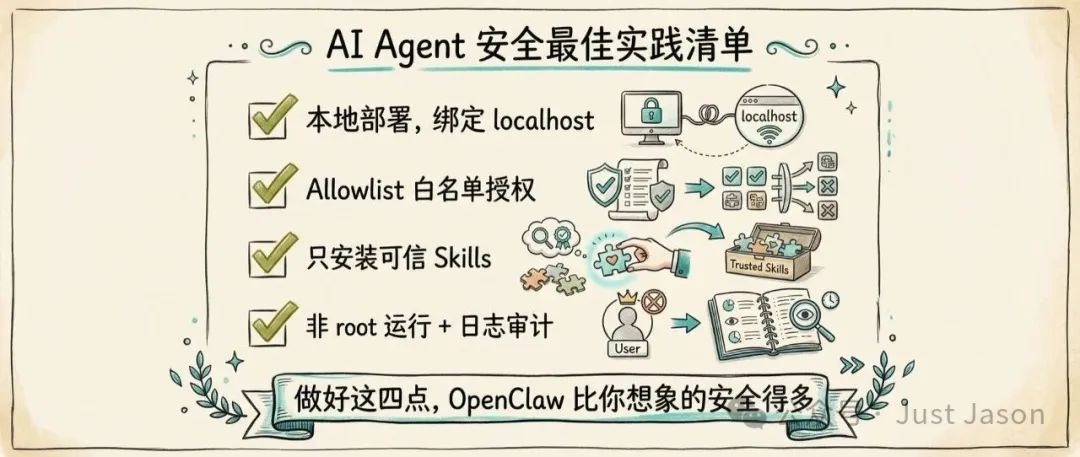

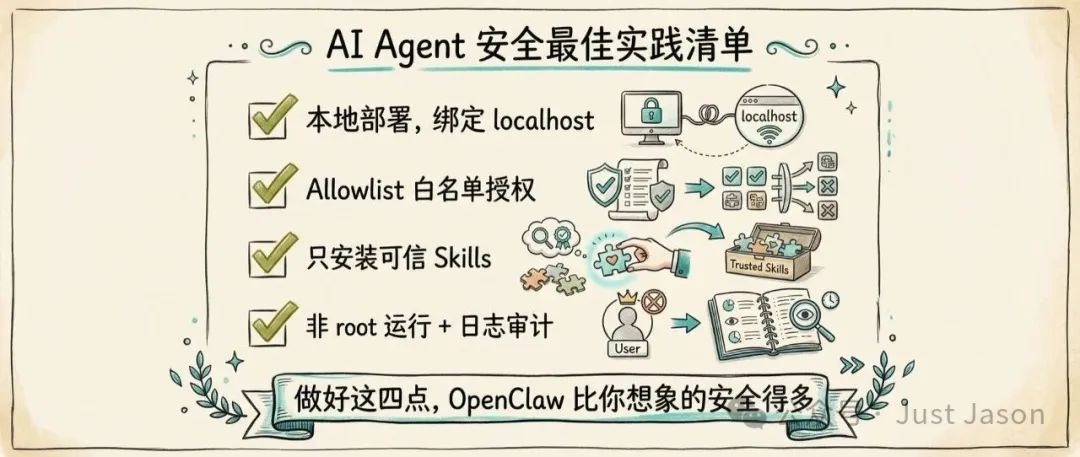

呢篇文章係作者親身使用 OpenClaw 兩個月後嘅經驗反思。OpenClaw 係一個可以執行命令、操作瀏覽器、讀寫檔案嘅 AI Agent,睇落好似喺電腦養咗個不定時炸彈,但作者翻過官方文檔同源碼之後得出結論:佢嘅安全設計比大多數人以為嘅要周全得多。整體結論係 OpenClaw 本身唔危險,危險嘅係唔設防咁用佢;只要做好本地部署、白名單授權、只裝可信 Skills、非 root 運行四步,佢就可以係你最安全嘅數字員工。

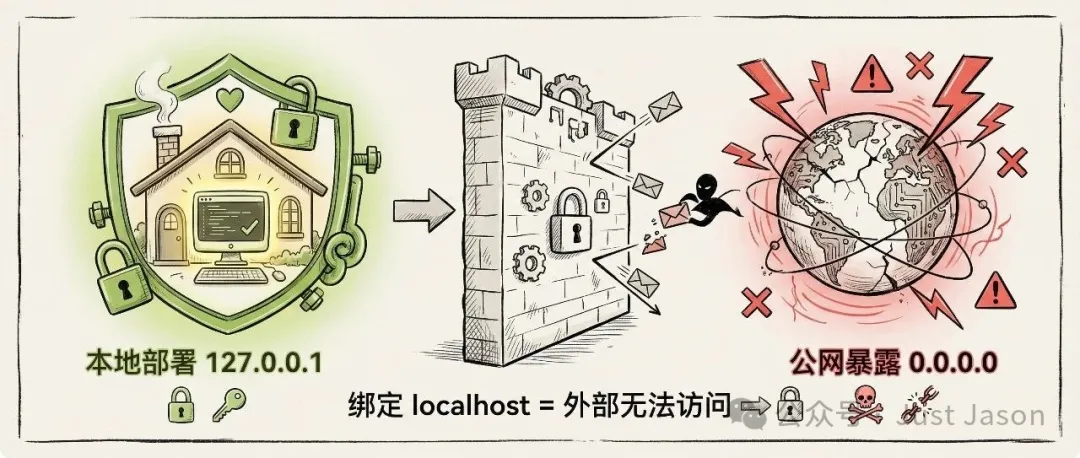

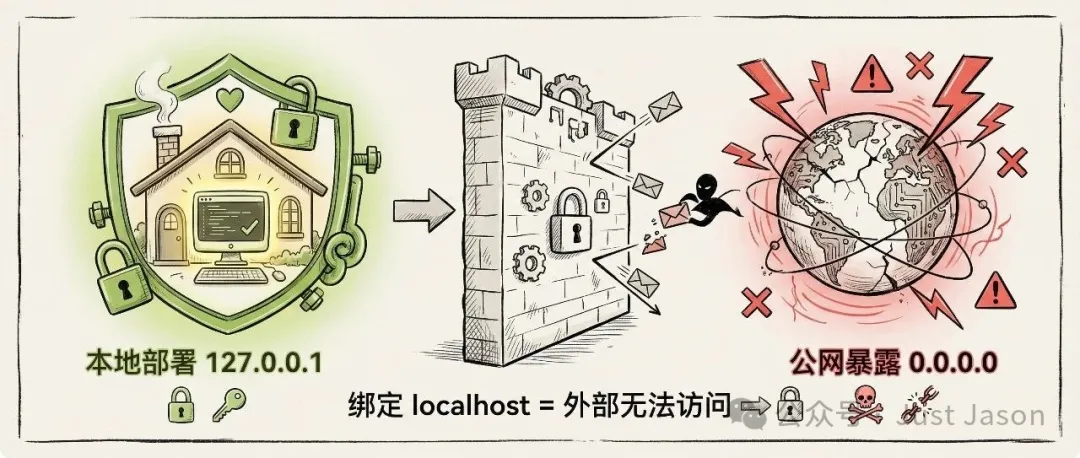

作者對比咗 OpenClaw 同 SaaS 產品嘅根本分別:OpenClaw 跑喺你自己部機,數據唔出你電腦,預設綁定 localhost,外部網絡連唔到,唔需要公網 IP,冇端口暴露。呢個部署方式令風險極低,好比喺屋企煮飯,食材同爐頭全部喺你手,只要唔將鎖匙掛喺門口,外面嘅人根本唔知你道門喺邊。

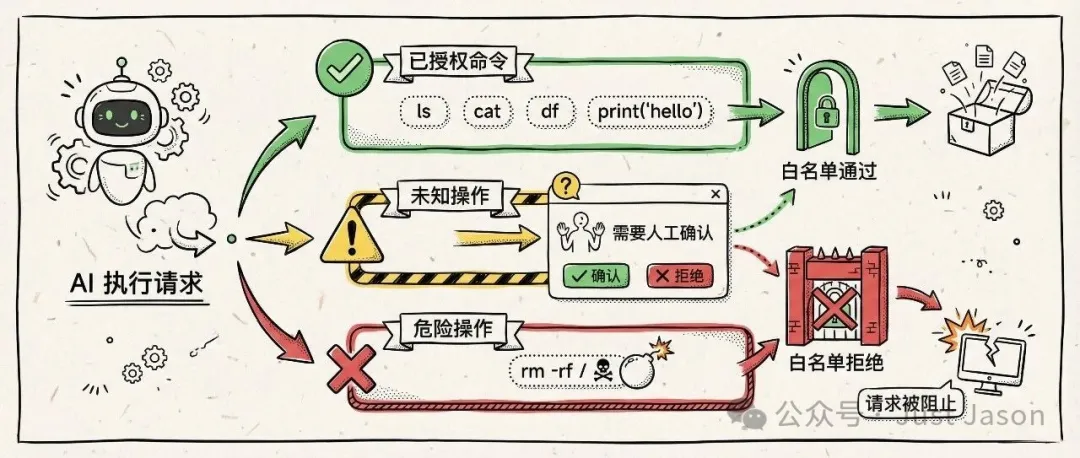

跟住作者拆解咗三道防線:第一係本地部署同綁定 localhost;第二係 Allowlist 白名單機制,所有命令執行經過三層過濾,默認否決、白名單放行;第三係 Skills 系統唔係想裝就裝,官方審查 ClawHub 上嘅 Skills,並推動權限聲明機制。最後佢整理咗一張四點清單,做好呢四點就可以安心使用。

- OpenClaw 跑喺本地設備,數據唔出你電腦,預設綁定 localhost,外部網絡無法存取,比 SaaS 產品更安全

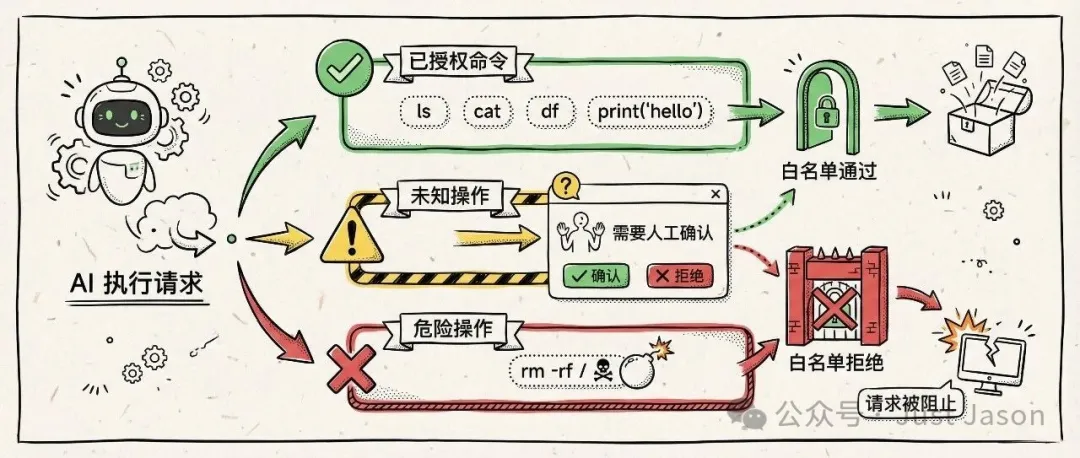

- Allowlist 白名單機制有三層過濾:白名單內命令直接放行、唔喺白名單彈出確認、高危操作直接攔截;核心理念係「只允許什麼」而唔係「禁止什麼」

- Skills 系統類似手機 App Store,只裝可信來源(官方 ClawHub)嘅 Skills,避免第三方未審核擴展包,並建議用非 root 賬户執行

- 部署方式決定風險等級:本地 localhost 極低,內網 SSH 隧道可控,公網暴露先係危險;最安全做法係綁定 localhost

- 做好四步:本地部署綁定 localhost → 設定 Allowlist 白名單 → 只裝可信 Skills → 非 root 運行 + 日誌審計,安全性唔低過日常開發工具

OpenClaw 安全嗎?先搞清楚佢同 SaaS 嘅分別

- 每次同朋友講 OpenClaw,都有人問:「呢個嘢能執行命令、操作瀏覽器、讀寫文件——唔係喺電腦養咗個不定時炸彈?」

- 講真,第一次用嘅時候我都有呢個顧慮。一個 AI Agent 攞到系統級權限,聽落確實嚇人。

- 但用咗兩個月、翻過官方文檔同源碼之後,我嘅結論反而係:OpenClaw 嘅安全設計比大多數人以為嘅要周全得多。

OpenClaw 同 SaaS 產品最大分別係:佢跑喺你自己嘅設備上,唔喺任何人嘅服務器。呢個意味住啲乜?

- 數據唔出你電腦:對話記錄、文件操作、瀏覽器行為,全部發生喺本地

- 預設綁定 localhost:只有你自己嘅電腦可以訪問,外部網絡根本連唔上

- 唔需要公網 IP:冇端口暴露,冇被掃描、被攻擊嘅入口

數據唔出你電腦

預設綁定 localhost

第二道防線:Allowlist 白名單——冇授權嘅事佢幹唔到

好多人怕 AI Agent,本質係怕佢「自作主張」。OpenClaw 嘅解法好直接:Allowlist 白名單機制。

所有命令執行都經過三層過濾:

- 1 白名單內嘅命令(例如 ls、cat、df)→ 直接放行

- 2 唔喺白名單嘅操作 → 彈出確認框,你㩒咗先執行

- 3 高危操作(例如涉及 rm、系統目錄寫入)→ 直接攔截

OpenClaw 官方文檔明確建議:初始配置時只開放唯讀命令。寫權限只俾特定、非系統目錄。呢個就好似俾新員工發門禁卡——唔係所有樓層都可以去,先從最安全嘅區域開始。

Allowlist 白名單機制

三層過濾

只開放唯讀命令

第三道防線:Skills 唔係想裝就裝

OpenClaw 嘅 Skills 系統類似手機嘅 App Store——可以擴展功能,但亦引入咗第三方代碼。官方對呢個態度好謹慎:安裝一個 Skill,等同喺本地執行一段代碼。只安裝你信任嘅來源。

- Skills 來源審查:官方 ClawHub 上嘅 Skills 經過審核,但第三方來源需要自行評估

- 權限聲明:Skills 正推動 manifest 機制,聲明佢需要訪問邊啲資源

- 最小權限運行:官方強烈建議唔好用 root 身份運行 OpenClaw,用專用非特權賬户

我嘅做法好簡單:只裝 ClawHub 上嘅官方 Skills,唔搞來路不明嘅第三方包。就好似手機上只從 App Store 下載應用,唔側載 APK,風險降到最低。

只裝可信 Skills

官方 ClawHub 審核

非 root 運行

一張清單:做好呢四點就夠

以下係作者總結嘅安全措施清單:

- 1 本地部署,綁定 localhost:外部網絡無法訪問你嘅 OpenClaw

- 2 Allowlist 白名單:未授權嘅命令唔會執行

- 3 只裝可信 Skills:唔搞第三方未審核嘅擴展包

- 4 非 root + 日誌審計:限制權限範圍 + 事後可以追溯

本地部署,綁定 localhost

Allowlist 白名單

只裝可信 Skills

非 root + 日誌審計

恐懼來自未知,理解咗就安心

返到最初嗰個問題:「OpenClaw 安全嗎?」我嘅回答係:OpenClaw 本身唔危險,危險嘅係唔設防咁用佢。

呢個同菜刀一個道理——菜刀可以切菜亦可以傷人,但你唔會所以唔用菜刀。你會將佢放喺安全嘅地方、教識細路正確使用方法。OpenClaw 都一樣:本地部署、白名單授權、只裝可信 Skills、非 root 運行——四步做好,佢就係你最安全嘅數字員工。

OpenClaw 本身唔危險,危險嘅係唔設防咁用佢

四步做好,就係最安全嘅數字員工

每次我同朋友講 OpenClaw,實會遇到同一個問題:

「呢個嘢可以執行命令、可以操作瀏覽器、可以讀寫檔案——咁樣唔係喺電腦度養咗個不定時炸彈?"

講真,第一次用嘅時候我都有呢個擔心。一個 AI Agent 攞到系統級權限,聽落確係嚇人。

但係用咗兩個月、睇完官方文檔同源碼之後,我嘅結論反而相反:OpenClaw 嘅安全設計,比大多數人以為嘅要周全好多。

OpenClaw 同 SaaS 產品最大嘅分別係:佢係喺你自己嘅設備上面行,唔係喺任何伺服器上面。

呢個代表咩?

打個比喻:SaaS 工具好似喺餐廳食飯,廚房喺人哋嗰度,你睇唔到。OpenClaw 就好似喺屋企煮飯,食材、爐頭、鑊煲全部喺你手上面。 只要你唔將屋企鎖匙掛喺門口(唔暴露去公網),出面嘅人連道門喺邊都唔知。

二、第二道防線:Allowlist 白名單——冇授權嘅事佢做唔到

好多人怕 AI Agent,其實係怕佢「自作主張」。OpenClaw 嘅解法好直接:Allowlist 白名單機制。

所有命令執行都會經過三層過濾:

ls、cat、df)→ 直接放行rm、系統目錄寫入)→ 直接攔截OpenClaw 官方文檔清楚建議:最初設定時只開放唯讀命令。寫入權限只畀特定、非系統目錄。呢個就好似畀新員工一張門禁卡——唔係所有樓層都入得,由最安全嘅區域開始。

核心概念唔係「禁止啲咩」,而係「只准許啲咩」。預設拒絕,白名單放行——同企業防火牆嘅思路一模一樣。

三、第三道防線:Skills 唔係話裝就裝

OpenClaw 嘅 Skills 系統同手機嘅 App Store 好似——可以擴展功能,但同時引入第三方代碼。官方對呢個態度好謹慎:

安裝一個 Skill,等於喺本地執行一段代碼。只安裝你信得過嘅來源。

具體措施包括:

• Skills 來源審查:官方 ClawHub 上面嘅 Skills 經過審核,但第三方來源就要自己評估 • 權限聲明:Skills 正在推行 manifest 機制,聲明佢需要存取邊啲資源 • 最小權限運行:官方強烈建議唔好用 root 身份行 OpenClaw,用專用非特權帳户

我嘅做法好簡單:只裝 ClawHub 上面嘅官方 Skills,唔搞來路不明嘅第三方套件。 就好似喺電話上面只係由 App Store 下載應用程式,唔側載 APK,風險降到最低。

四、一張清單:做好呢四點就夠

做好呢四點,OpenClaw 嘅安全性唔會低過你日常用嘅任何開發工具。 甚至可以話,佢比好多 SaaS 產品更安全——因為數據由頭到尾都冇離開過你部設備。

寫喺最後

返去最初嗰個問題:「OpenClaw 安全嗎?」

我嘅回答係:OpenClaw 本身唔危險,危險嘅係冇防備咁用佢。

呢個同菜刀一樣道理——菜刀可以切菜亦都可以傷人,但你唔會因為咁就唔用菜刀。你會將佢放喺安全地方、教識小朋友正確使用方法。OpenClaw 都係一樣:本地部署、白名單授權、只裝可信 Skills、非 root 運行——四步做好,佢就係你最安全嘅數碼員工。

恐懼嚟自未知。當你真係明白 OpenClaw 嘅安全機制,你會發現:佢比你想象嘅安全得多。

相關閲讀

OpenClaw 實戰系列

• OPC 時代,你一定要識用 OpenClaw:我嘅四個數碼員工 • OpenClaw 模型實力排行:Codex Pro 點解咁打得? • Windows 裝 OpenClaw:幾咁痛嘅領悟 • 上海 | OpenClaw 上門安裝,500 一次

每次我跟朋友聊 OpenClaw,總會遇到同一個問題:

"這東西能執行命令、能操作瀏覽器、能讀寫文件——這不是在電腦上養了個不定時炸彈?"

說實話,第一次用的時候我也有這個顧慮。一個 AI Agent 拿到了系統級權限,聽起來確實嚇人。

但用了兩個月、翻了官方文檔和源碼之後,我的結論恰好相反:OpenClaw 的安全設計,比大多數人以為的要周全得多。

OpenClaw 和 SaaS 產品最大的區別是:它跑在你自己的設備上,不在任何人的服務器上。

這意味着什麼?

打個比方:SaaS 工具像在餐廳吃飯,廚房在別人那裏,你看不見。OpenClaw 像在家做飯,食材、爐灶、鍋碗全在你手裏。 只要你不把家門鑰匙掛門外(不暴露到公網),外面的人連門在哪都不知道。

二、第二道防線:Allowlist 白名單——沒授權的事它幹不了

很多人怕 AI Agent,本質上是怕它"自作主張"。OpenClaw 的解法很直接:Allowlist 白名單機制。

所有命令執行都經過三層過濾:

ls、cat、df)→ 直接放行rm、系統目錄寫入)→ 直接攔截OpenClaw 官方文檔明確建議:初始配置時只開放只讀命令。寫權限只給特定、非系統目錄。這就像給新員工發門禁卡——不是所有樓層都能去,先從最安全的區域開始。

核心理念不是"禁止什麼",而是"只允許什麼"。默認否決,白名單放行——這和企業防火牆的思路一模一樣。

三、第三道防線:Skills 不是想裝就裝

OpenClaw 的 Skills 系統類似手機的 App Store——能擴展功能,但也引入了第三方代碼。官方對此的態度很謹慎:

安裝一個 Skill,等同於在本地執行一段代碼。只安裝你信任的來源。

具體措施包括:

• Skills 來源審查:官方 ClawHub 上的 Skills 經過審核,但第三方來源需要自行評估 • 權限聲明:Skills 正在推進 manifest 機制,聲明它需要訪問哪些資源 • 最小權限運行:官方強烈建議不以 root 身份運行 OpenClaw,用專用非特權賬户

我的做法很簡單:只裝 ClawHub 上的官方 Skills,不碰來路不明的第三方包。 就像手機上只從 App Store 下載應用,不側載 APK,風險降到最低。

四、一張清單:做好這四點就夠了

做好這四點,OpenClaw 的安全性不低於你日常使用的任何開發工具。 甚至可以說,它比很多 SaaS 產品更安全——因為數據自始至終沒離開過你的設備。

寫在最後

回到最初那個問題:"OpenClaw 安全嗎?"

我的回答是:OpenClaw 本身不危險,危險的是不設防地使用它。

這和菜刀一個道理——菜刀能切菜也能傷人,但你不會因此不用菜刀。你會把它放在安全的地方、教會孩子正確使用方法。OpenClaw 也一樣:本地部署、白名單授權、只裝可信 Skills、非 root 運行——四步做好,它就是你最安全的數字員工。

恐懼來自未知。當你真正理解了 OpenClaw 的安全機制,你會發現:它比你想象的安全得多。

相關閲讀

OpenClaw 實戰系列

• OPC 時代,你必須學會使用 OpenClaw:我的四個數字員工 • OpenClaw 模型實力排行:Codex Pro 為什麼能打? • Windows 裝 OpenClaw:多麼痛的領悟 • 上海 | OpenClaw 上門安裝,500一次