Skill、Harness、記憶、安全:60篇文章和20個項目之後,我們畫出了AI Agent的完整拼圖

整理版優先睇

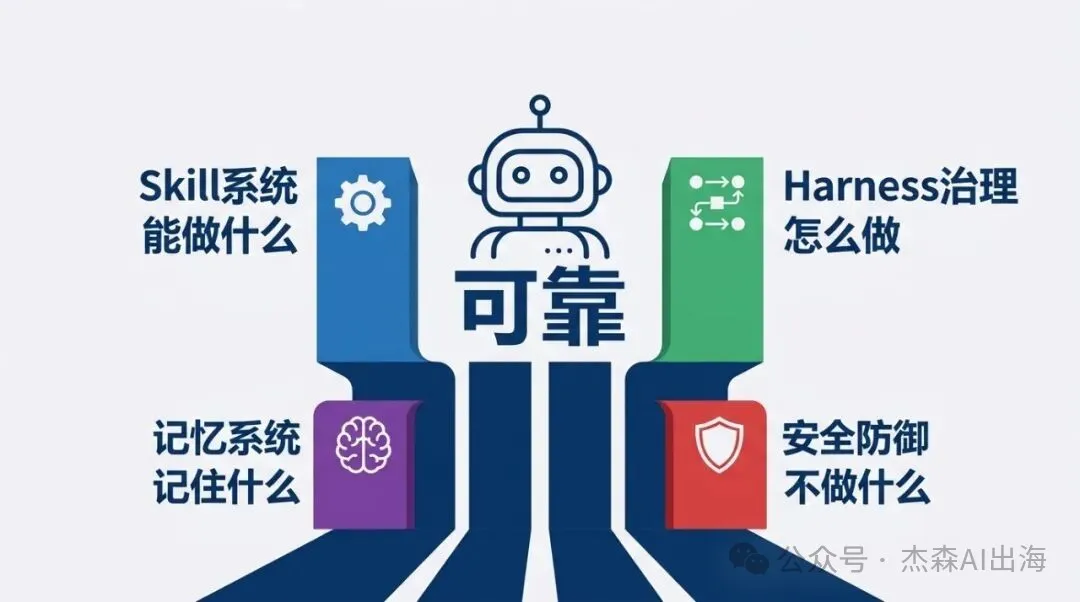

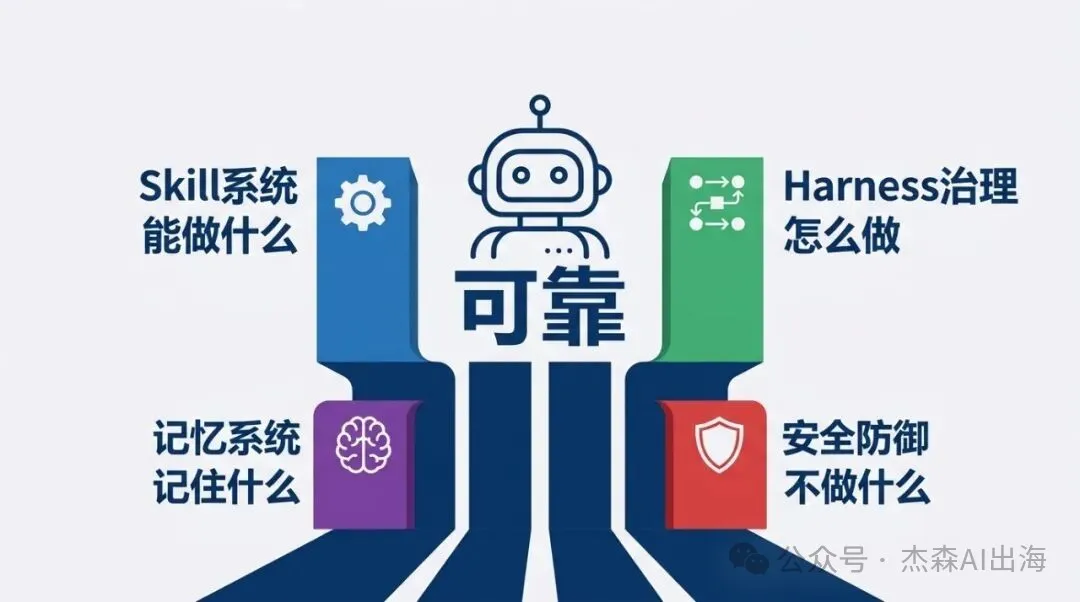

AI Agent可靠運行需四大支柱撐住,且正融合為統一框架

呢篇文章係作者團隊寫咗近60篇AI Agent文章、做咗20+個項目之後,對整個領域嘅一次全面回顧。佢哋發現,要令Agent從「能用」變成「可靠」,需要四條柱同時撐住:Skill系統定義Agent識做乜,Harness治理規範點樣做,記憶系統幫佢記住嘢,安全防禦防止佢做壞事。作者將呢四個方向整合成一張完整嘅圖,畀讀者明白點樣由零開始建立可靠嘅Agent系統。

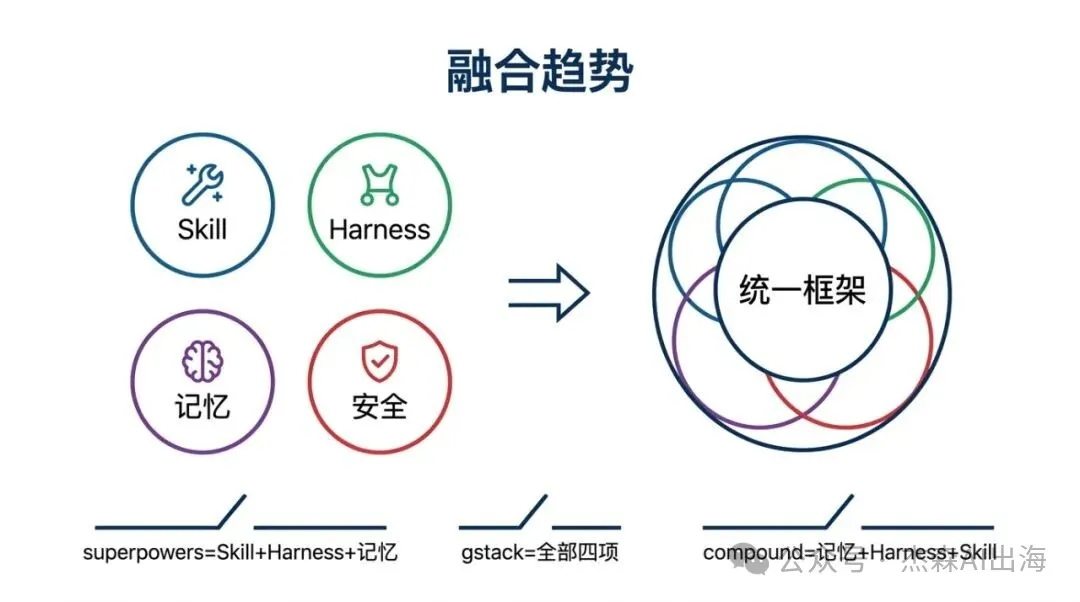

文章首先梳理咗每個支柱嘅最新發展。Skill系統方面,社區出現咗多個框架,好似agent-skills、superpowers、gstack、compound-engineering,各自有唔同側重,但趨勢係Skill嘅職責愈嚟愈大,開始兼埋工作流、記憶同安全嘅功能。Harness治理方面,經歷咗從Prompt Engineering到Context Engineering再到Harness Engineering嘅範式轉移,revfactory嘅Harness插件仲內置咗六種Agent協作模式,平均質量提升60%。

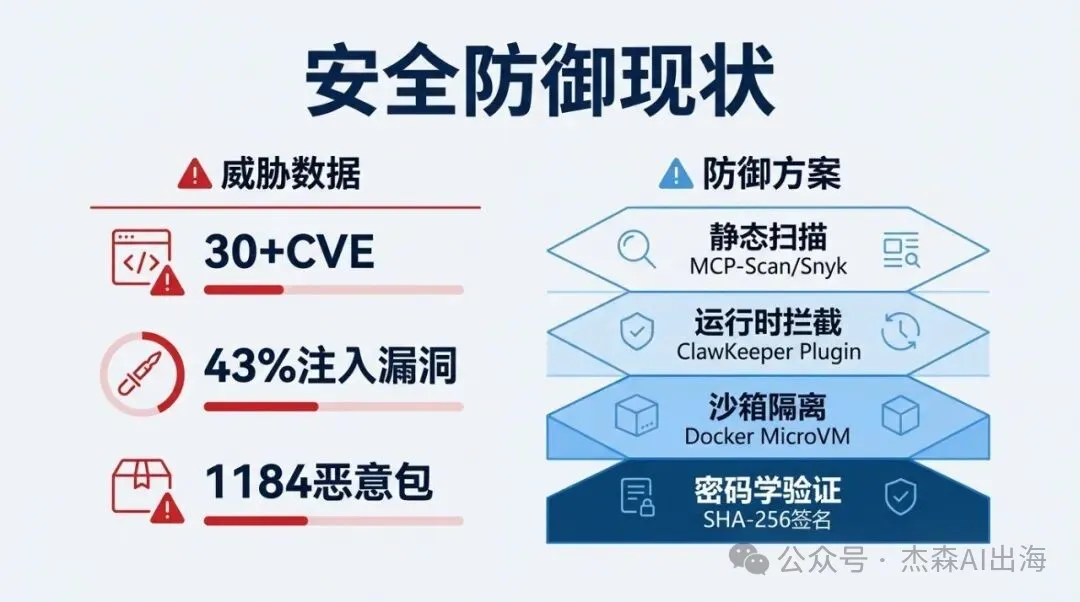

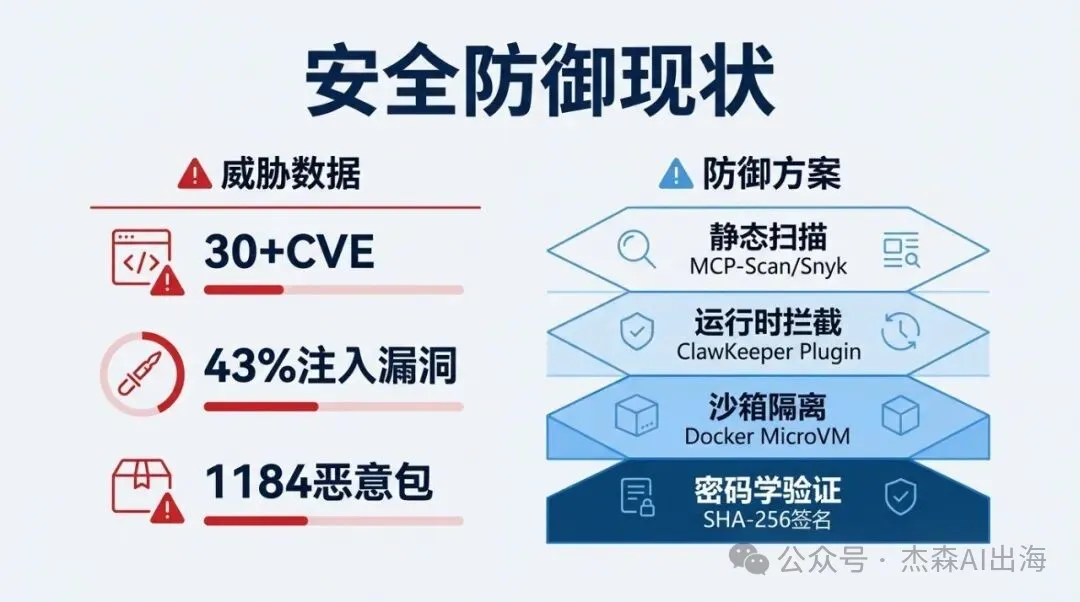

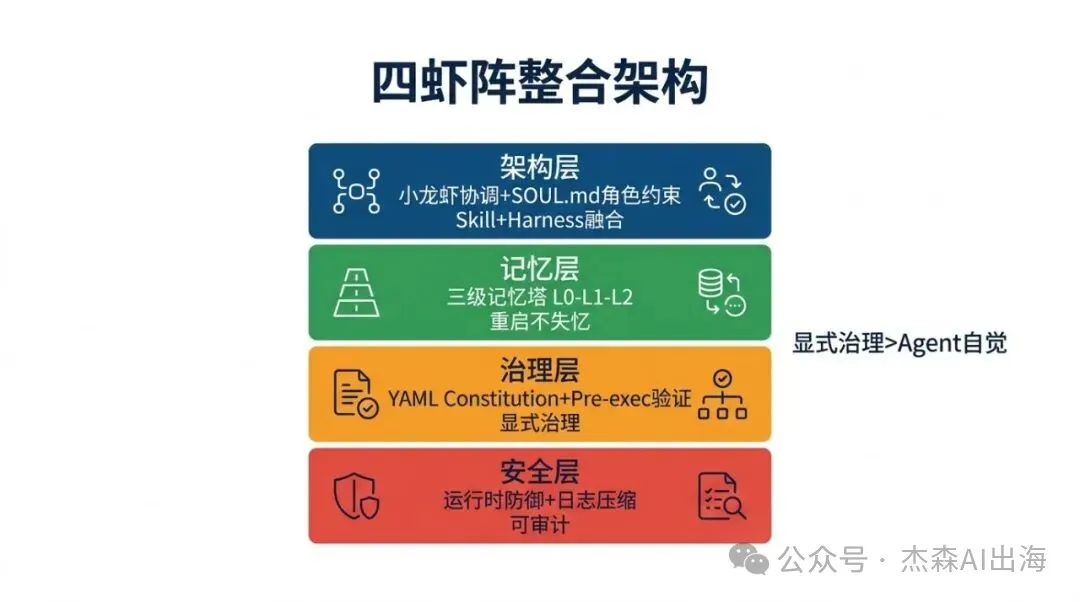

記憶系統方面,四條技術路線各有取捨,新項目mempalace用記憶宮殿概念做到LongMemEval R@5 96.6%。安全防禦方面,MCP生態60日爆出30+個CVE,ClawKeeper提出三層縱深防禦。最後,作者用「四蝦陣Agent Ops」示範點樣將四條柱整合,仲指出一個明顯趨勢:四條柱嘅邊界愈嚟愈模糊,將來好大機會收斂成一個統一框架,用…

- 結論:Agent可靠需四大支柱同時支撐:Skill(能做咩)、Harness(點做)、記憶(記住咩)、安全(唔做咩),四者正融合為一。

- 方法:Skill將領域知識打包成可複用模組;Harness定義工作流同質量門禁;記憶跨session積累經驗;安全防止惡意操作。

- 差異:不同框架側重唔同,如agent-skills標準化、superpowers強制TDD、gstack虛擬團隊、compound-engineering複合效應。

- 啟發:Agent可靠性來自外部約束(如Harness、安全檢查)而非內部自覺;記憶可內嵌工作流(如/ce:compound);安全需貫穿Sprint流水線。

- 行動點:設計Skill框架時可同時承載流程約束、經驗積累同安全檢查,避免分別搭建獨立系統。

四大支柱概覽:從「能用」到「可靠」

作者過去三個月寫咗近60篇文章,覆蓋Skill系統、Harness治理、記憶架構、安全防禦四個方向。回頭睇,呢四個方向其實喺解同一個問題:點樣令Agent從「能用」變成「可靠」。

Agent同普通LLM調用嘅本質區別在於佢有執行能力——能讀寫文件、跑Shell、調API、上網。呢個令佢做到嘅嘢多一個數量級,但出錯嘅後果都嚴重一個數量級。要令Agent可靠,需要四條柱同時撐住。

- Skill系統:將領域知識、工作流、最佳實踐打包成可複用模組,令Agent從通才變專家。Anthropic內部用咗幾百個Skills,Uber管理500+個。

- Harness治理:定義Agent嘅工作流程、協作模式、質量門禁。工程師角色從寫Code變成設計Agent嘅運行環境。

- 記憶系統:跨session積累經驗,避免重複犯錯。從CLAUDE.md到向量數據庫到知識圖譜,12+個開源項目競爭最優方案。

- 安全防禦:MCP生態60日爆出30+個CVE,OpenClaw商店五分之一包係惡意軟件。執行權限帶嚟攻擊面,防禦必須跟上。

Skill系統與Harness治理:從提示詞到運行環境設計

作者喺第13至25篇文章追蹤咗Skill生態演進。Anthropic官方出咗6節課教程,總結9種最有效Skill類型,核心理念係「別再造Agent了,造Skills就夠了」。社區響應好快,幾個主要框架各有側重。

- 1 agent-skills(8.8K星):標準化路線,19個核心Skill覆蓋開發生命週期,7個斜槓命令,3個專家Agent人設。最特別係「反合理化表」,防止Agent偷懶。

- 2 superpowers(14萬星):強制TDD紅綠重構循環,子Agent驅動開發,每個任務派新Agent執行再做兩輪審查。Git worktree隔離實現並行開發。

- 3 gstack(6.7萬星):將Claude Code變成23人虛擬工程團隊,Sprint流水線從Think到Ship到Reflect。/learn命令管理跨session模式,/cso做安全審計。

- 4 compound-engineering(1.36萬星):強調複合效應,80%規劃審查、20%執行。/ce:compound命令喺每次迭代結束提取經驗教訓寫入知識庫。

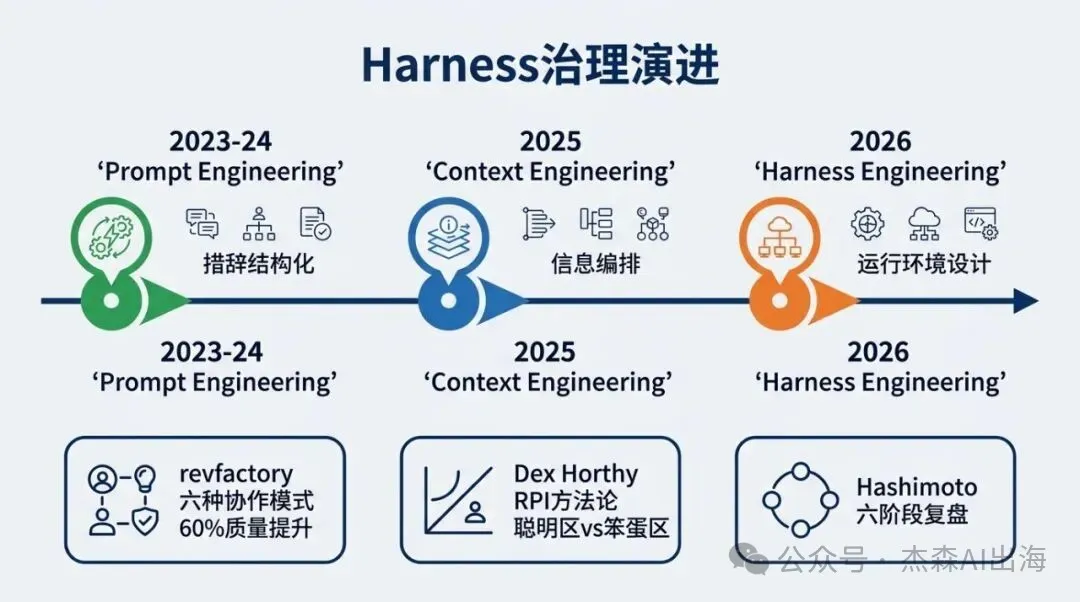

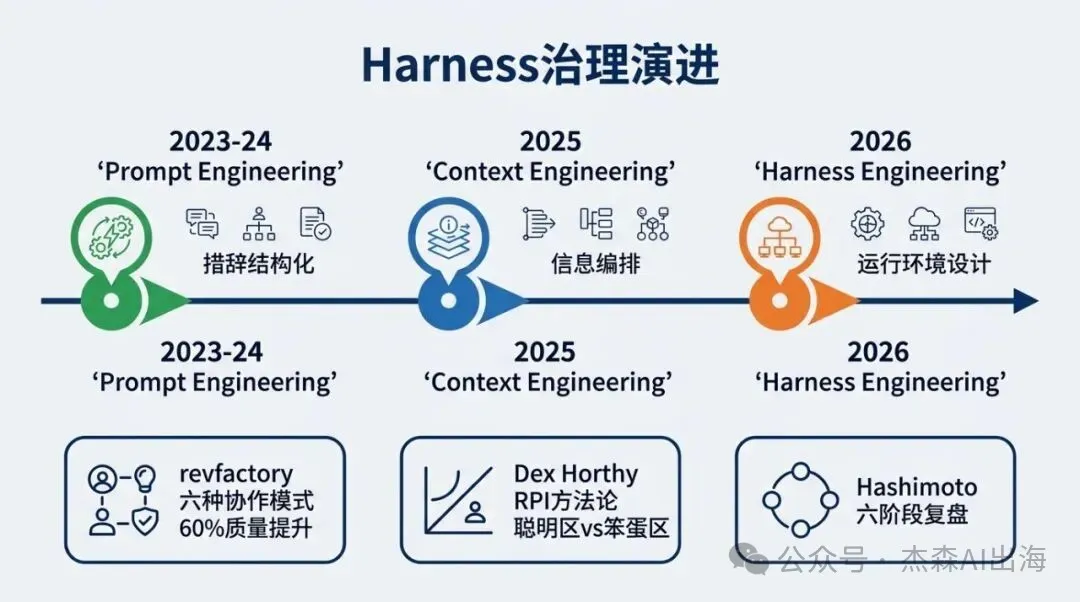

Harness Engineering方面,作者從第34篇開始追蹤。2025年嘅Context Engineering關注信息編排,2026年嘅Harness Engineering關注運行環境設計,包括協作架構、評估閉環、記憶系統、治理機制。revfactory嘅Harness插件內置咗六種Agent協作模式,A/B測試顯示平均質量提升60%。

Dex Horthy嘅RPI方法論(Research-Plan-Implement)提出另一個視角:上下文窗口有「聰明區」同「笨蛋區」,大約40%使用率時質量開始下降。三步法嘅本質係持續壓縮上下文,始終喺聰明區。

記憶系統與安全防禦:記住經驗,防止攻擊

記憶系統嘅核心問題好簡單:LLM係無狀態嘅,關咗session就全忘。作者喺第58篇做咗完整競品分析,四條技術路線各有取捨。

- 純文件存儲(CLAUDE.md):零依賴但冇語義搜索。

- 向量數據庫+RAG:能處理規模但衡量「相似」而非「正確」。

- 知識圖譜:精度最高但構建成本最高。

- 混合檢索(BM25+向量+知識圖譜):效果最好,學術研究精確率達92%。

新項目mempalace(2.16萬星)用古希臘記憶宮殿術設計,LongMemEval R@5達到96.6%。最關鍵決策係原文逐字存儲,唔做LLM摘要,用ChromaDB做向量搜索、SQLite做知識圖譜。19個MCP工具接口可接入任何兼容Agent。

安全防禦方面,數據觸目驚心:MCP生態60日30+個CVE,43%服務器有命令注入漏洞,OpenClaw商店1184個惡意包。ClawKeeper(464星)提出三層防禦縱深:Skill層策略注入、Plugin層運行時攔截、Watcher層獨立守護進程,喺140個對抗測試實例上達到最優防禦性能。

其他安全工具包括Invariant MCP-Scan(1100+星,已被Snyk收購)做靜態掃描,AgentSeal畀8000+個MCP服務器做安全評分,Docker Sandboxes用MicroVM做基礎設施隔離,MCP Guardian用SHA-256哈希做工具定義釘住防止篡改。

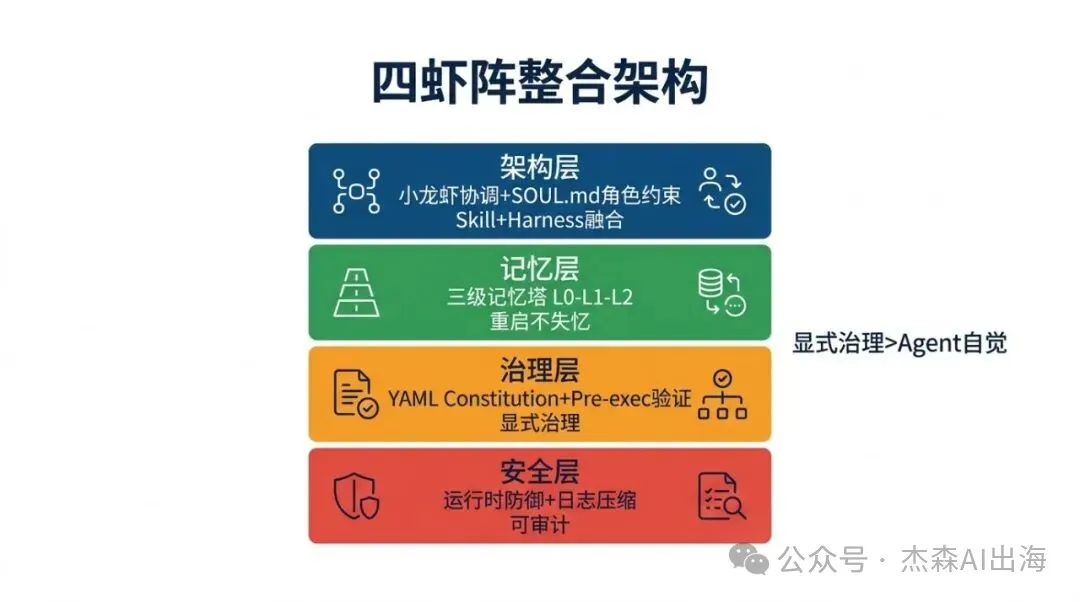

融合趨勢與實戰案例:四根柱變一根

作者用「四蝦陣Agent Ops」(第37篇)示範點樣整合四條柱。架構層用小龍蝦協調者持有board.json做路由,三個執行層Agent通過SOUL.md約束角色邊界(Skill+Harness融合)。記憶層係三級記憶塔:L0自動召回、L1輕量協作、L2冷啓動兜底。治理層用YAML Constitution硬約束,所有exec指令必須經過驗證。安全層有運行時防禦同日誌壓縮。

呢套體系嘅核心理念係「放棄對Agent自覺性嘅幻想」,通過顯式治理機制實施控制。同ClawKeeper、gstack、superpowers本質上同一個思路:Agent嘅可靠性來自外部約束,唔係內部自覺。

作者總結:未來的Agent工程工具大概率會收斂成一個統一框架——用Skill定義能力邊界,用Harness定義執行流程,用記憶積累領域經驗,用安全機制兜底。四根柱變成一條,就係Agent真正可靠嗰一日。

過去三個月我哋寫咗接近60篇關於AI Agent嘅文章,覆蓋咗Skill系統、Harness治理、記憶架構、安全防禦四個方向。返轉頭睇,呢四個方向其實係解決同一個問題:點樣令Agent由「用得嚇」變成「可靠」。呢篇文章將四條柱拉埋一齊,用20+個開源項目同我哋嘅實戰經驗,畫出一幅完整嘅圖。

AI Agent同普通LLM調用嘅本質分別在於佢有執行能力。可以讀寫文件、可以行Shell、可以調API、可以上網。呢個意味住佢做到嘅嘢多咗一個數量級,但同時出錯嘅後果都嚴重咗一個數量級。

要令Agent可靠咁運作,需要四條柱同時撐住。

Skill系統解決「Agent做到啲乜」。將領域知識、工作流程、最佳實踐打包成可以重用嘅模塊,令Agent由通才變成專家。Anthropic內部用咗幾百個Skills,Uber內部管理緊500+個。

Harness治理解決「Agent點樣做」。定義Agent嘅工作流程、協作模式、質量門禁。由Prompt Engineering到Context Engineering到Harness Engineering,工程師嘅角色由寫代碼變成咗設計Agent嘅運行環境。

記憶系統解決「Agent記住啲乜」。跨session累積經驗,避免重複犯錯。由簡單嘅CLAUDE.md檔案到向量數據庫到知識圖譜,12+個開源項目喺競爭最優方案。

安全防禦解決「Agent唔做啲乜」。MCP生態60日爆出30+個CVE,OpenClaw商店五分之一嘅包係惡意軟件。執行權限帶嚟攻擊面,防禦必須跟得上。

Skill系統:由Anthropic內部實踐到社區爆發

我哋喺第13到25篇文章裏面密集咁追蹤咗Skill生態嘅演進。Anthropic官方出咗6節課嘅教程,總結咗9種最有效嘅Skill類型,核心理念係「唔好再造Agent啦,造Skills就夠啦」。

社區嘅反應非常之快。目前影響力最大嘅幾個Skill框架各有側重。

Addy Osmani 的 agent-skills(8.8K星)行嘅係標準化路線。19個核心Skill覆蓋由/spec到/ship嘅完整開發生命週期,7個斜槓命令,3個專家Agent人設(代碼審查員、測試工程師、安全審計師)。最有趣嘅設計係「反合理化表」,列出咗Agent成日用嚟跳過關鍵步驟嘅藉口同對應嘅反駁,防止Agent偷懶。

obra 的 superpowers(14萬星)係目前star數最高嘅Skill框架。強制TDD紅綠重構循環,子Agent驅動開發,每個任務派一個全新嘅Agent執行再做兩輪代碼審查。Git worktree隔離保證並行開發唔衝突。Skill喺呢度嘅角色更加似強制執行嘅方法論,唔係可選嘅建議。

Garry Tan 的 gstack(6.7萬星)將Claude Code變成咗一個23人嘅虛擬工程團隊。CEO、設計師、工程師、QA負責人、發佈經理、首席安全官各司其職,Sprint流水線由Think到Ship到Reflect。/learn命令管理跨session嘅模式積累,/cso做OWASP/STRIDE安全審計。

Every 的 compound-engineering(1.36萬星)強調複合效應:每次工程迭代都應該令下一次更容易。6個/ce:命令,80%規劃同審查、20%執行。最獨特嘅係/ce:compound命令,喺每個迭代結束時提取經驗教訓寫入知識庫,令未來嘅工作自動受益於過去嘅積累。

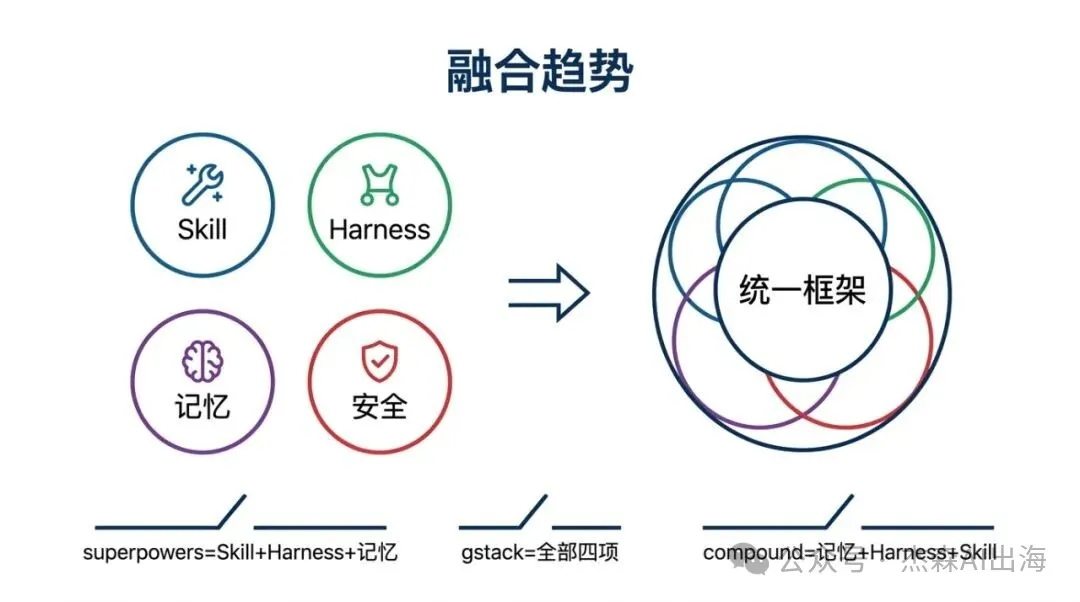

呢啲框架嘅共同趨勢係Skill嘅職責喺擴大。最早嘅Skill只係一段提示詞模板,而家嘅Skill同時承載咗工作流定義(Harness嘅職責)、經驗積累(記憶嘅職責)、安全審計(防禦嘅職責)。四條柱喺實踐中正在融合。

Harness治理:由概念爭議到六種架構模式

我哋由第34篇開始追蹤Harness Engineering呢個概念。Anthropic同OpenAI幾乎同一周發咗各自嘅實踐文章,然後成個社區炸咗。

三次範式轉移而家已經係共識。2023-2024年嘅Prompt Engineering關注措辭同結構化。2025年嘅Context Engineering關注信息編排,將成個上下文窗口當工程對象設計。2026年嘅Harness Engineering關注Agent嘅運行環境設計,包括協作架構、評估閉環、記憶系統、治理機制。

revfactory嘅Harness插件(第42篇)將概念變成咗工具,內置咗六種Agent協作模式:Pipeline流水線、Fan-out/Fan-in扇出扇入、Expert Pool專家池、Producer-Reviewer生成評審、Supervisor主管、Hierarchical Delegation層級委派。A/B測試數據顯示平均質量提升60%,任務越複雜提升越大。

Dex Horthy嘅RPI方法論(第48篇)提供咗另一個視角。佢嘅核心洞察係上下文窗口有一個「聰明區」同一個「笨蛋區」,大約喺40%使用率時質量開始下降。Research-Plan-Implement三步法嘅本質就係持續壓縮上下文,始終留喺聰明區。

Mitchell Hashimoto嘅六階段覆盤(第56篇)就展示咗一個工程師由懷疑到全面採納嘅真實路徑。佢嘅第五階段「Engineer the Harness」正好印證咗成個社區嘅方向。

Claude Code嘅內部架構(zstmfhy/Claude-code倉庫,190星)展示咗參考實現:50+命令、JSON Schema驗證嘅工具系統、完整嘅MCP協議實現、支持並行執行同上下文隔離嘅Agent系統。所有外部框架都構建喺呢個基座之上。

記憶系統:12個項目嘅四條技術路線

我哋喺第58篇做咗完整嘅記憶系統競品分析。核心問題好簡單:LLM係冇狀態嘅,關咗session就全部唔記得曬。

四條技術路線各有取捨。純文件存儲(CLAUDE.md)零依賴但唔支持語義搜索。向量數據庫+RAG可以處理規模但衡量嘅係「相似」而唔係「正確」。知識圖譜精度最高但構建成本都最高。混合檢索(BM25+向量+知識圖譜)效果最好,學術研究顯示精確率可達92%。

新加入嘅 mempalace(2.16萬星)係目前基準測試得分最高嘅方案,LongMemEval R@5達到96.6%。佢嘅設計靈感嚟自古希臘嘅記憶宮殿術:Wings(翼)對應人或項目,Rooms(房間)對應話題,Halls(廳)對應記憶類型,Closets(衣櫥)存放摘要,Drawers(抽屜)保留原始文件。最關鍵嘅設計決策係原文逐字儲存,唔做LLM摘要,用ChromaDB做向量搜索、SQLite做知識圖譜。19個MCP工具接口令佢可以接入任何兼容嘅Agent。

agentmemory(592星)做咗目前最完整嘅檢索引擎,三路融合加矛盾檢測加級聯失效。claude-memory-compiler(251星)行Karpathy嘅知識編譯路線,將對話蒸餾成維基式知識文章。agent-memory(13星)純bash+jq實現嘅知識圖譜,零依賴但有完整嘅矛盾檢測。

compound-engineering嘅/ce:compound命令提供咗一個有趣嘅視角:記憶唔需要係一個獨立嘅基礎設施,佢可以內嵌到工作流裏面。每次迭代結束時自動提取經驗教訓,下次迭代自動加載。gstack嘅/learn命令做咗類似嘅事,跨session積累模式。

安全防禦:由30個CVE到三層縱深

我哋喺第59篇深度調研咗Agent安全領域。數據觸目驚心:MCP生態60日30+個CVE,43%嘅MCP服務器有命令注入漏洞,OpenClaw商店1184個惡意包,Claude Code自身兩個高危CVE,87%嘅AI生成PR引入安全漏洞。

ClawKeeper(464星)提出咗三層防禦縱深:Skill層通過Markdown策略注入話畀Agent「乜嘢唔應該做」,Plugin層喺運行時攔截危險操作(11個核心模塊覆蓋10個威脅域),Watcher層作為獨立守護進程監控所有行為並可強制人工確認。論文喺140個對抗測試實例上達到咗最優防禦性能。

Invariant MCP-Scan(1100+星,已被Snyk收購)做靜態掃描,檢測工具描述中嘅prompt注入同rug pull攻擊。AgentSeal 幫8000+個MCP服務器做咗安全評分,發現4513個深度問題。Docker Sandboxes 用MicroVM喺基礎設施層面隔離Agent。MCP Guardian 用SHA-256哈希做工具定義釘住,防止篡改

安全嘅挑戰在於佢同其他三條柱存在張力。Skill越多攻擊面越大,記憶系統可能儲存敏感資訊,Harness嘅工具調用權限本身就係安全風險。gstack嘅做法值得參考:/guard命令做安全護欄防止危險命令執行,/cso命令做OWASP/STRIDE威脅建模,將安全內嵌到Sprint流水線裏面而唔係事後補救。

四蝦陣實戰:四條柱點樣整合

理論框架再完美,落地先係真功夫。「四蝦陣Agent Ops」(第37篇)提供咗一個將四條柱整合埋一齊嘅運營範例。

架構層小龍蝦協調者持有任務板board.json做路由同狀態推進,碼力/筆鋒/謀士三個執行層Agent通過SOUL.md約束角色邊界(呢個係Skill+Harness嘅融合)

記憶層三級記憶塔。L0 OpenViking自動召回處理當前會話同Session歸檔,L1 MemOS處理日常輕量協作記憶,L2 MEMORY.md/Daily Notes做冷啓動兜底。重啓唔失憶。

治理層OpenHarness實踐。YAML Constitution硬約束定義deny_patterns,所有exec指令派發前必須經過lobster_ops.py驗證,高風險操作強制觸發ask等用戶批准。任務流轉以board.json為唯一真相源。

安全層運行時防禦Pre-exec Validation加日誌壓縮Microcompact。所有操作可審計,Token損耗嚴控。

呢套體系嘅核心理念係放棄對Agent自覺性嘅幻想,通過顯式治理機制實施控制。同ClawKeeper嘅三層縱深、gstack嘅Sprint流水線、superpowers嘅強制TDD本質上係同一個思路:Agent嘅可靠性嚟自外部約束,唔係內部自覺。

融合趨勢:四條柱正在變成一條

返睇呢20+個項目,一個明顯嘅趨勢係四條柱嘅邊界喺模糊。

superpowers嘅Skill強制執行TDD方法論(Skill承載咗Harness嘅職責),自動保存設計文檔同計劃(Skill承載咗記憶嘅職責)。gstack嘅/cso安全審計係一個Skill,/guard安全護欄係一個Harness機制,/learn經驗積累係一個記憶功能,三者無縫融合喺同一個Sprint流水線裏面。compound-engineering嘅/ce:compound既係記憶(提取經驗)亦係Harness(強制回顧)亦係Skill(可複用模塊)。

呢個融合方向對開發者嘅啓示係:唔需要分別搭建四套獨立嘅系統。一個設計良好嘅Skill框架可以同時承載工作流約束、經驗積累同安全檢查。agent-skills嘅驗證門禁、superpowers嘅強制流水線、gstack嘅Sprint七步都係呢個思路。

未來嘅Agent工程工具大概率會收斂成一個統一嘅框架:用Skill定義能力邊界,用Harness定義執行流程,用記憶積累領域經驗,用安全機制兜底。四條柱變成一條,就係Agent真正可靠嗰一日。

過去三個月我們寫了將近 60 篇關於 AI Agent 的文章,覆蓋了 Skill 系統、Harness 治理、記憶架構、安全防禦四個方向。回頭看,這四個方向其實在解同一個問題:怎麼讓 Agent 從"能用"變成"可靠"。這篇文章把四根柱子拉到一起,用 20+ 個開源項目和我們的實戰經驗,畫一張完整的圖

AI Agent 和普通 LLM 調用的本質區別在於它有執行能力。能讀寫文件、能跑 Shell、能調 API、能上網。這意味着它能做的事情多了一個數量級,但同時出錯的後果也嚴重了一個數量級

讓 Agent 可靠地工作需要四根柱子同時撐住

Skill 系統解決"Agent 能做什麼"。把領域知識、工作流、最佳實踐打包成可複用的模塊,讓 Agent 從通才變專家。Anthropic 內部用了幾百個 Skills,Uber 內部管理着 500+ 個

Harness 治理解決"Agent 怎麼做"。定義 Agent 的工作流程、協作模式、質量門禁。從 Prompt Engineering 到 Context Engineering 到 Harness Engineering,工程師的角色從寫代碼變成了設計 Agent 的運行環境

記憶系統解決"Agent 記住什麼"。跨 session 積累經驗,避免重複犯錯。從簡單的 CLAUDE.md 文件到向量數據庫到知識圖譜,12+ 個開源項目在競爭最優方案

安全防禦解決"Agent 不做什麼"。MCP 生態 60 天爆出 30+ 個 CVE,OpenClaw 商店五分之一的包是惡意軟件。執行權限帶來攻擊面,防禦必須跟上

Skill 系統:從 Anthropic 內部實踐到社區爆發

我們在第 13 到 25 篇文章裏密集追蹤了 Skill 生態的演進。Anthropic 官方出了 6 節課的教程,總結了 9 種最有效的 Skill 類型,核心理念是"別再造 Agent 了,造 Skills 就夠了"

社區的響應非常快。目前影響力最大的幾個 Skill 框架各有側重

Addy Osmani 的 agent-skills(8.8K 星)走的是標準化路線。19 個核心 Skill 覆蓋從 /spec 到 /ship 的完整開發生命週期,7 個斜槓命令,3 個專家 Agent 人設(代碼審查員、測試工程師、安全審計師)。最有意思的設計是"反合理化表",列出了 Agent 常用來跳過關鍵步驟的藉口和對應的反駁,防止 Agent 偷懶

obra 的 superpowers(14 萬星)是目前 star 數最高的 Skill 框架。強制 TDD 紅綠重構循環,子 Agent 驅動開發,每個任務派一個全新的 Agent 執行再做兩輪代碼審查。Git worktree 隔離保證並行開發不衝突。Skill 在這裏的角色更像是強制執行的方法論,不是可選的建議

Garry Tan 的 gstack(6.7 萬星)把 Claude Code 變成了一個 23 人的虛擬工程團隊。CEO、設計師、工程師、QA 負責人、發佈經理、首席安全官各司其職,Sprint 流水線從 Think 到 Ship 到 Reflect。/learn 命令管理跨 session 的模式積累,/cso 做 OWASP/STRIDE 安全審計

Every 的 compound-engineering(1.36 萬星)強調複合效應:每次工程迭代都應該讓下一次更容易。6 個 /ce: 命令,80% 規劃和審查、20% 執行。最獨特的是 /ce:compound 命令,在每個迭代結束時提取經驗教訓寫入知識庫,讓未來的工作自動受益於過去的積累

這些框架的共同趨勢是 Skill 的職責在擴大。最早的 Skill 只是一段提示詞模板,現在的 Skill 同時承載了工作流定義(Harness 的職責)、經驗積累(記憶的職責)、安全審計(防禦的職責)。四根柱子在實踐中正在融合

Harness 治理:從概念爭議到六種架構模式

我們從第 34 篇開始追蹤 Harness Engineering 這個概念。Anthropic 和 OpenAI 幾乎同一周發了各自的實踐文章,然後整個社區炸了

三次範式轉移現在已經是共識。2023-2024 年的 Prompt Engineering 關注措辭和結構化。2025 年的 Context Engineering 關注信息編排,把整個上下文窗口當工程對象設計。2026 年的 Harness Engineering 關注 Agent 的運行環境設計,包括協作架構、評估閉環、記憶系統、治理機制

revfactory 的 Harness 插件(第 42 篇)把概念變成了工具,內置了六種 Agent 協作模式:Pipeline 流水線、Fan-out/Fan-in 扇出扇入、Expert Pool 專家池、Producer-Reviewer 生成評審、Supervisor 主管、Hierarchical Delegation 層級委派。A/B 測試數據顯示平均質量提升 60%,任務越複雜提升越大

Dex Horthy 的 RPI 方法論(第 48 篇)提供了另一個視角。他的核心洞察是上下文窗口有一個"聰明區"和一個"笨蛋區",大約在 40% 使用率時質量開始下降。Research-Plan-Implement 三步法的本質就是持續壓縮上下文,始終待在聰明區

Mitchell Hashimoto 的六階段覆盤(第 56 篇)則展示了一個工程師從懷疑到全面採納的真實路徑。他的第五階段"Engineer the Harness"正好印證了整個社區的方向

Claude Code 的內部架構(zstmfhy/Claude-code 倉庫,190 星)展示了參考實現:50+ 命令、JSON Schema 驗證的工具系統、完整的 MCP 協議實現、支持並行執行和上下文隔離的 Agent 系統。所有外部框架都構建在這個基座之上

記憶系統:12 個項目的四條技術路線

我們在第 58 篇做了完整的記憶系統競品分析。核心問題很簡單:LLM 是無狀態的,關掉 session 就全忘了

四條技術路線各有取捨。純文件存儲(CLAUDE.md)零依賴但不支持語義搜索。向量數據庫 + RAG 能處理規模但衡量的是"相似"而非"正確"。知識圖譜精度最高但構建成本也最高。混合檢索(BM25 + 向量 + 知識圖譜)效果最好,學術研究顯示精確率可達 92%

新加入的 mempalace(2.16 萬星)是目前基準測試得分最高的方案,LongMemEval R@5 達到 96.6%。它的設計靈感來自古希臘的記憶宮殿術:Wings(翼)對應人或項目,Rooms(房間)對應話題,Halls(廳)對應記憶類型,Closets(衣櫥)存放摘要,Drawers(抽屜)保留原始文件。最關鍵的設計決策是原文逐字存儲,不做 LLM 摘要,用 ChromaDB 做向量搜索、SQLite 做知識圖譜。19 個 MCP 工具接口讓它可以接入任何兼容的 Agent

agentmemory(592 星)做了目前最完整的檢索引擎,三路融合加矛盾檢測加級聯失效。claude-memory-compiler(251 星)走 Karpathy 的知識編譯路線,把對話蒸餾成維基式知識文章。agent-memory(13 星)純 bash + jq 實現的知識圖譜,零依賴但有完整的矛盾檢測

compound-engineering 的 /ce:compound 命令提供了一個有趣的視角:記憶不需要是一個獨立的基礎設施,它可以內嵌到工作流裏。每次迭代結束時自動提取經驗教訓,下次迭代自動加載。gstack 的 /learn 命令做了類似的事,跨 session 積累模式

安全防禦:從 30 個 CVE 到三層縱深

我們在第 59 篇深度調研了 Agent 安全領域。數據觸目驚心:MCP 生態 60 天 30+ 個 CVE,43% 的 MCP 服務器有命令注入漏洞,OpenClaw 商店 1184 個惡意包,Claude Code 自身兩個高危 CVE,87% 的 AI 生成 PR 引入安全漏洞

ClawKeeper(464 星)提出了三層防禦縱深:Skill 層通過 Markdown 策略注入告訴 Agent "什麼不該做",Plugin 層在運行時攔截危險操作(11 個核心模塊覆蓋 10 個威脅域),Watcher 層作為獨立守護進程監控所有行為並可強制人工確認。論文在 140 個對抗測試實例上達到了最優防禦性能

Invariant MCP-Scan(1100+ 星,已被 Snyk 收購)做靜態掃描,檢測工具描述中的 prompt 注入和 rug pull 攻擊。AgentSeal 給 8000+ 個 MCP 服務器做了安全評分,發現 4513 個深度問題。Docker Sandboxes 用 MicroVM 在基礎設施層面隔離 Agent。MCP Guardian 用 SHA-256 哈希做工具定義釘住,防止篡改

安全的挑戰在於它和其他三根柱子存在張力。Skill 越多攻擊面越大,記憶系統可能存儲敏感信息,Harness 的工具調用權限本身就是安全風險。gstack 的做法值得參考:/guard 命令做安全護欄防止危險命令執行,/cso 命令做 OWASP/STRIDE 威脅建模,把安全內嵌到 Sprint 流水線裏而非事後補救

四蝦陣實戰:四根柱子怎麼整合

理論框架再完美,落地才是真功夫。"四蝦陣 Agent Ops"(第 37 篇)提供了一個把四根柱子整合到一起的運營範例

架構層:小龍蝦協調者持有任務板 board.json 做路由和狀態推進,碼力/筆鋒/謀士三個執行層 Agent 通過 SOUL.md 約束角色邊界(這是 Skill + Harness 的融合)

記憶層:三級記憶塔。L0 OpenViking 自動召回處理當前會話和 Session 歸檔,L1 MemOS 處理日常輕量協作記憶,L2 MEMORY.md/Daily Notes 做冷啓動兜底。重啓不失憶

治理層:OpenHarness 實踐。YAML Constitution 硬約束定義 deny_patterns,所有 exec 指令派發前必須經過 lobster_ops.py 驗證,高風險操作強制觸發 ask 等用戶批准。任務流轉以 board.json 為唯一真相源

安全層:運行時防禦 Pre-exec Validation 加日誌壓縮 Microcompact。所有操作可審計,Token 損耗嚴控

這套體系的核心理念是放棄對 Agent 自覺性的幻想,通過顯式治理機制實施控制。和 ClawKeeper 的三層縱深、gstack 的 Sprint 流水線、superpowers 的強制 TDD 本質上是同一個思路:Agent 的可靠性來自外部約束,不是內部自覺

融合趨勢:四根柱子正在變成一根

回看這 20+ 個項目,一個明顯的趨勢是四根柱子的邊界在模糊

superpowers 的 Skill 強制執行 TDD 方法論(Skill 承載了 Harness 的職責),自動保存設計文檔和計劃(Skill 承載了記憶的職責)。gstack 的 /cso 安全審計是一個 Skill,/guard 安全護欄是一個 Harness 機制,/learn 經驗積累是一個記憶功能,三者無縫融合在同一個 Sprint 流水線裏。compound-engineering 的 /ce:compound 既是記憶(提取經驗)也是 Harness(強制回顧)也是 Skill(可複用模塊)

這個融合方向對開發者的啓示是:不需要分別搭建四套獨立的系統。一個設計良好的 Skill 框架可以同時承載工作流約束、經驗積累和安全檢查。agent-skills 的驗證門禁、superpowers 的強制流水線、gstack 的 Sprint 七步都是這個思路

未來的 Agent 工程工具大概率會收斂成一個統一的框架:用 Skill 定義能力邊界,用 Harness 定義執行流程,用記憶積累領域經驗,用安全機制兜底。四根柱子變成一根,就是 Agent 真正可靠的那一天