常用MCP和Skill逆向工具安裝配置

整理版優先睇

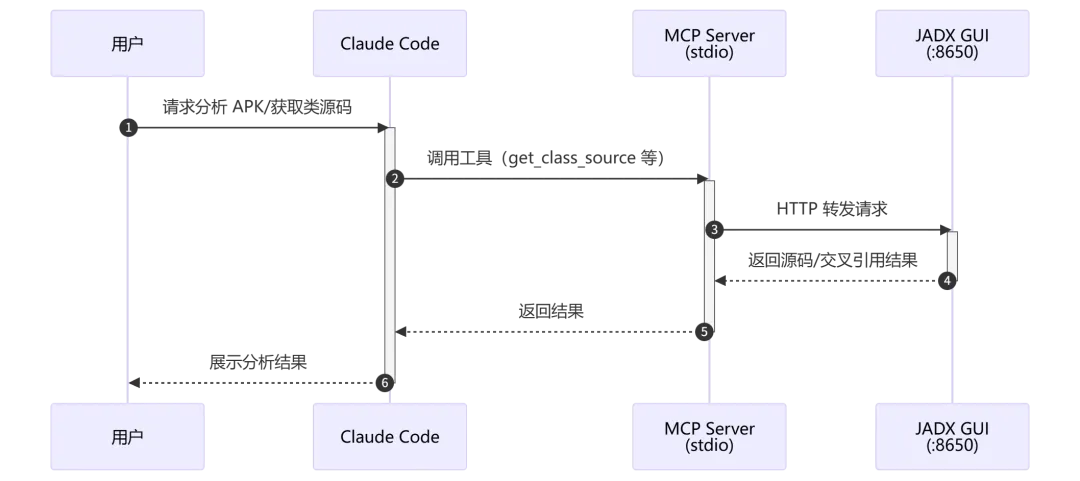

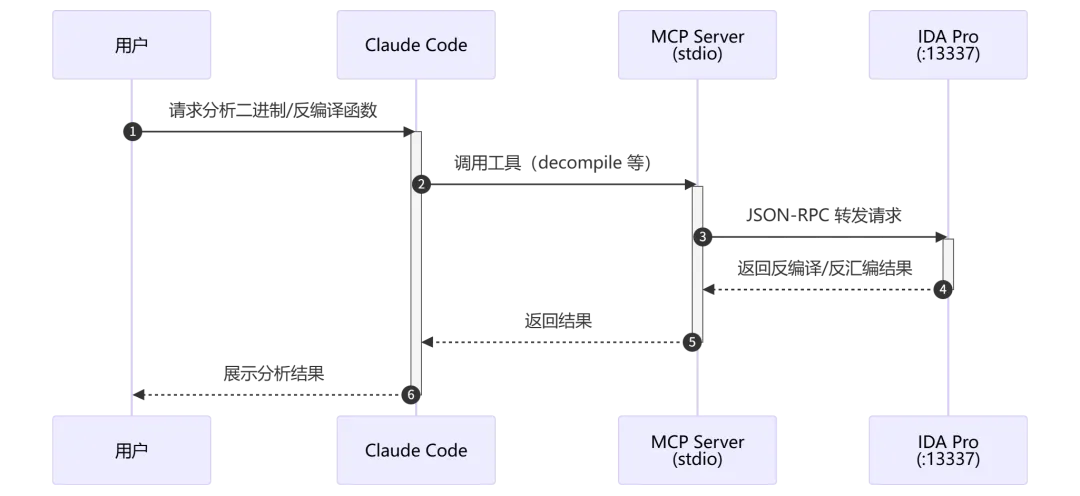

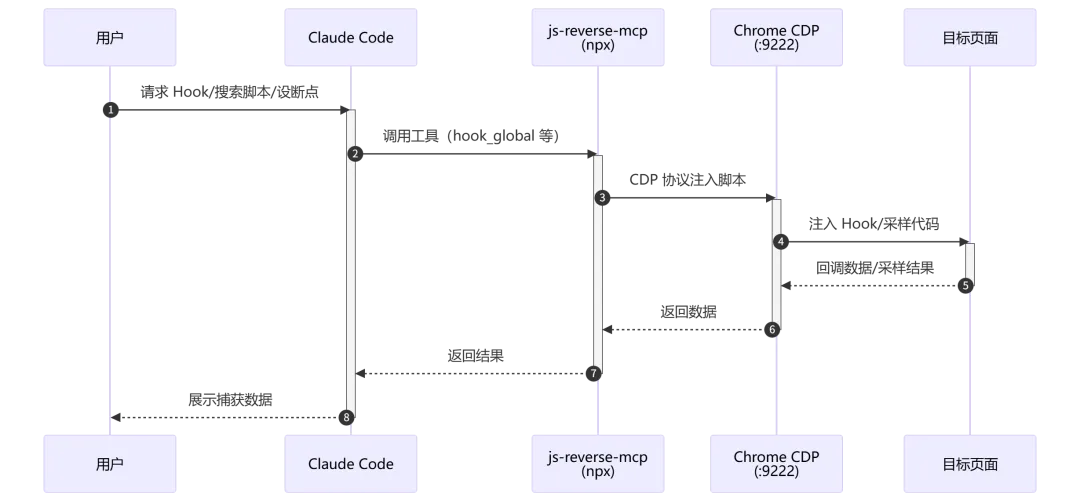

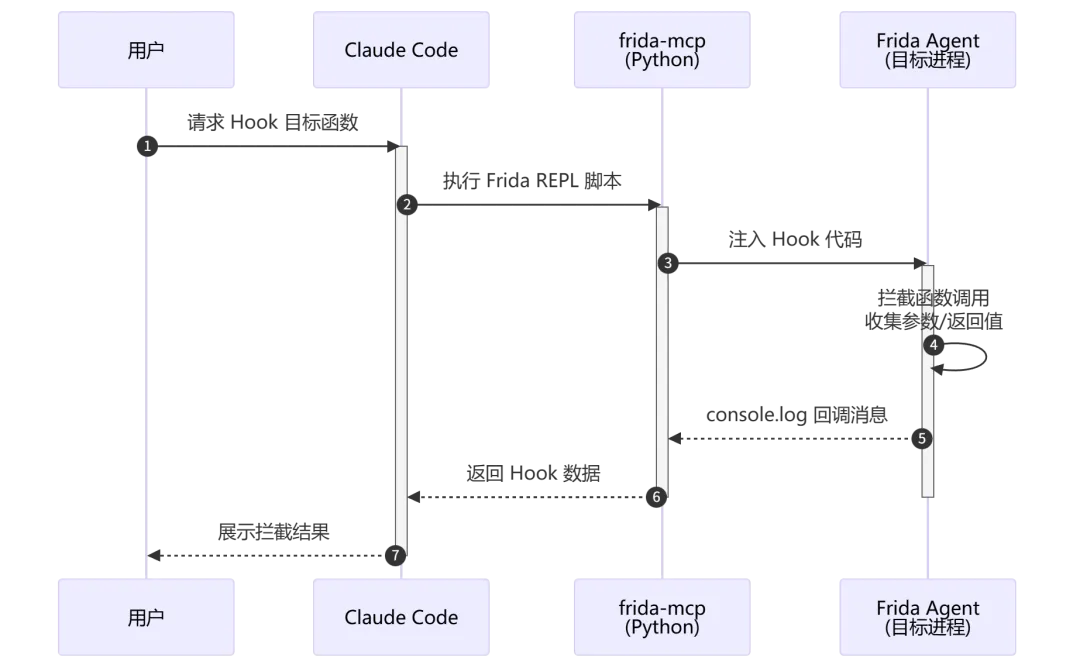

本文彙總了 Claude Code 環境下全棧逆向工程工具鏈的安裝與配置,涵蓋 8 個 MCP 服務器和 4 組 Skill 套裝,覆蓋 Java/Android、Native/SO、JS/Web 三層逆向場景,包含來源、安裝命令、核心能力和全局配置文件。1. 概述本文檔記錄在 Claude Code 中全局安裝的 12 個逆向工程工具(8 個 MCP 服務器 + 4 組 Skill 套裝)的完整配置。覆蓋 Java 層、Native 層、JS/Web 層全棧逆向分析場景。安裝環境:Windows 11,Git Bash (MINGW64)Python 3.11.9 + uv 0.7.12 + pip 24.0Node.js v22.20.0 + npm2. 安裝清單2.1 Java/Android 逆向 — jadx-mcp-server來源:https://github.com/zinja-coder/jadx-mcp-server安裝路徑:C:\Users\wangs\.claude\mcp-servers\jadx-mcp-server安裝命令:git clone https://github.com/zinja-coder/jadx-mcp-server "$HOME/.claude/mcp-servers/jadx-mcp-server"cd "$HOME/.claude/mcp-servers/jadx-mcp-server"uv sync主要能力(約 25 種工具):代碼檢索:獲取所有類、搜索類/方法、獲取源碼、SMALI 代碼Android 資源:獲取 AndroidManifest、字符串、資源文件交叉引用:類/方法/字段的 xrefs 分析重命名:類、方法、字段、包、變量重命名調試:棧幀、線程、變量檢查MCP 通信架構:Claude Code ←→ MCP Server (stdio) ←→ JADX GUI Plugin (HTTP :8650) JADXGUI端監聽 127.0.0.1:8650操作時序:2.2 Native/SO 逆向 — ida-pro-mcp來源:https://github.com/mrexodia/ida-pro-mcp安裝命令:pip install https://github.com/mrexodia/ida-pro-mcp/archive/refs/heads/main.zipida-pro-mcp --install主要能力:反編譯、反彙編、交叉引用、控制流分析函數/字符串/導入/導出列表註釋、重命名(函數、局部變量、全局變量)、類型聲明調試器控制(斷點、寄存器,需 --unsafe 標誌)在 IDA 上下文中執行任意 Python 代碼支持 IDA Pro 9.0+ 的無頭模式(idalib)MCP 通信架構:Claude Code ←→ Python MCP Server (stdio) ←→ IDA JSON-RPC Plugin (127.0.0.1:13337) ←→ IDA Pro操作時序:2.3 JS/Web 逆向 — js-reverse-mcp來源:https://github.com/nicecaesar/js-reverse-mcp安裝命令:npm install -g js-reverse-mcp主要能力:頁面觀察與腳本定位:列出腳本、獲取/保存源碼、搜索定位Hook 與運行時採樣:Hook 全局函數、追蹤 webpack 內部函數、Hook 數據採樣斷點與執行控制:按行號/代碼文本設斷點、暫停/恢復/單步執行、獲取調用棧和作用域變量網絡分析:XHR/Fetch 斷點、請求列表與調用棧追溯、WebSocket 消息反混淆與復現:反混淆代碼、導出本地復現工程反檢測架構:基於 Patchright(Playwright 反檢測 fork),60+ Stealth 參數,自動移除 navigator.webdriver 等特徵。操作時序:2.4 動態 Hook — frida-mcp來源:https://github.com/dnakov/frida-mcp安裝命令:git clone https://github.com/dnakov/frida-mcp.git "$HOME/.claude/mcp-servers/frida-mcp"pip install "$HOME/.claude/mcp-servers/frida-mcp"pip install frida-tools主要能力:交互式 JavaScript REPL:實時執行 Frida 腳本,捕獲 console.log 輸出腳本注入與進度追蹤:注入自定義 Frida 腳本並追蹤注入進度進程/設備監控:實時監控目標進程狀態和內存原生函數 Hook:通過 REPL 直接 Hook 目標函數並獲取回調消息操作時序:2.5 瀏覽器自動化 — playwright-mcp來源:https://www.npmjs.com/package/@playwright/mcp(Microsoft 官方)安裝命令:npm install -g @playwright/mcp@latestnpm install -g @playwright/testnpx playwright install chromium主要能力(34 種工具):導航:browser_navigate交互:browser_click、browser_type、browser_fill、browser_hover截圖:browser_take_screenshot(全頁面或元素級)數據提取:browser_snapshot(無障礙樹)、browser_evaluate(JS 執行)會話管理:導出/導入登錄態操作時序:2.6 文件系統訪問 — filesystem-mcp來源:https://www.npmjs.com/package/@modelcontextprotocol/server-filesystem(Anthropic 官方)安裝方式:通過 npx 按需加載,無需手動安裝主要能力:讀寫文件、創建目錄、移動文件搜索文件、查看目錄樹結構路徑遍歷防護:安全範圍限定在 F:/ 目錄操作時序:2.7 API 請求驗證 — curl-mcp來源:https://www.npmjs.com/package/@247arjun/mcp-curl安裝命令:npm install -g @247arjun/mcp-curl主要能力:curl_get、curl_post、curl_put、curl_delete、curl_download、curl_advanced操作時序:2.8 JS/Web 逆向 MCP — JSReverser-MCP來源:https://github.com/NoOne-hub/JSReverser-MCP安裝路徑:C:\Users\wangs\.claude\mcp-servers\JSReverser-MCP安裝命令:cd "$HOME/.claude/mcp-servers"git clone https://github.com/NoOne-hub/JSReverser-MCP.git JSReverser-MCPcd JSReverser-MCPnpm installnpm run build主要能力(約 30+ 種工具):頁面觀察與腳本定位:列出腳本、獲取/搜索源碼Hook 與運行時採樣:Hook 全局函數/方法、追蹤調用鏈、數據採樣斷點與調試控制:按行號/代碼文本設斷點、單步執行、調用棧/作用域變量請求鏈與網絡分析:XHR/Fetch 攔截、請求調用棧追溯、WebSocket 消息監控頁面自動化:導航、DOM 查詢、點擊、輸入、截圖本地復現與證據:導出復現工程、記錄逆向證據、會話狀態保存/恢復深度分析:代碼收集、AI 理解代碼、反混淆、風險面板工作方法論:"先觀察 → 優先 Hook → 最後斷點 → 面向復現 → 證據優先 → 純算後置"技術棧:TypeScript (96.4%),Apache-2.0 協議。內置 h5st、falcon、a-bogus 等案例參數。可選:配置 .env 文件的 DEFAULT_LLM_PROVIDER(openai/anthropic/gemini)和對應 API Key 以啓用 AI 增強分析(如 understand_code 工具)。操作時序:2.9 JS/Web 逆向 Skill — jshook-skill來源:https://github.com/wuji66dde/jshook-skill安裝路徑:C:\Users\wangs\.claude\skills\jshook-skill安裝命令:cd "$HOME/.claude/skills"git clone https://github.com/wuji66dde/jshook-skill.git jshook-skillcd jshook-skillnpm installnpm run build可選:複製 .env.example 為 .env,配置 OPENAI_API_KEY 或 ANTHROPIC_API_KEY 以啓用 AI 反混淆。主要能力:代碼收集:智能模式(summary/priority/incremental),Token 溢出防護AI 反混淆:20+ 混淆類型識別,Babel AST 分析,JSVMP/Packer 解包加密檢測:識別 AES/RSA/MD5/SHA 及自定義算法,安全評分CDP 調試器:條件斷點、URL/腳本定向斷點、單步執行、變量檢查、Watch 表達式Hook 注入:攔截函數、XHR/fetch、WebSocket、Cookie、eval、定時器、屬性訪問反檢測:16 項隱身特性(WebDriver 隱藏、Canvas/Audio 指紋噪聲、WebGL 覆蓋、5 平台預設)瀏覽器自動化:自動啓動 Chrome/Edge、頁面導航、點擊、輸入、截圖技術棧:TypeScript (99.7%),GPL-3.0 協議。需要 Node.js ≥ 18。操作時序:2.10 JS/Web 逆向 Skill — jsr-reverse(reverse-skill)來源:https://github.com/715494637/reverse-skill安裝路徑:C:\Users\wangs\.claude\skills\jsr-reverse安裝命令:git clone https://github.com/715494637/reverse-skill.git /tmp/reverse-skill-tmpcp -r /tmp/reverse-skill-tmp/jsr-reverse "$HOME/.claude/skills/jsr-reverse"rm -rf /tmp/reverse-skill-tmp主要能力:請求鏈證據:建立"目標請求 → 觸發動作 → 上游依賴 → 狀態消費 → 正常/風控分支"的可驗證證據鏈寫入邊界證明:定位動態字段、請求頭、Cookie、消息對象的真實 writer/builder/sink殼恢復:解包 JSVMP、AST、Worker、WASM、webpack/runtime、協議封裝/橋接層運行時對齊:識別對象、狀態、時序、生命週期、指紋、風控分支導致的執行偏差檢查點驗證:固定樣本,對齊輸入/輸出/中間狀態/依賴,產生可交付結論分析進度記錄在 reverse-records/請求鏈路.md。涵蓋請求塊、運行時補充、恢復補充、驗證補充四個維度。操作時序:2.11 JS 補環境 Skill — js-env-patcher來源:https://github.com/zhizhuodemao/js-env-patcher安裝路徑:C:\Users\wangs\.claude\skills\js-env-patcher安裝命令:cd "$HOME/.claude/skills"git clone https://github.com/zhizhuodemao/js-env-patcher.git js-env-patcher主要能力:自動補環境閉環:執行混淆 JS → 診斷缺失環境 → 自動補環境 → 循環直到跑通內置多種環境模板(env/ 目錄)環境監控(scripts/ 目錄)參考文檔(references/ 目錄)觸發場景:給定混淆 JS 文件要求補環境、逆向分析、沙箱執行,或提到 a_bogus/JSVMP/指紋/反檢測。操作時序:2.12 JS 逆向 Skill 套裝 — xbsReverseSkill來源:https://github.com/lwjjike/xbsReverseSkill安裝路徑:C:\Users\wangs\.claude\skills\(三個子目錄)安裝命令:git clone https://github.com/lwjjike/xbsReverseSkill.git /tmp/xbsReverseSkill-tmpcp -r /tmp/xbsReverseSkill-tmp/ast-deobfuscation "$HOME/.claude/skills/ast-deobfuscation"cp -r /tmp/xbsReverseSkill-tmp/web-reverse-algorithm "$HOME/.claude/skills/web-reverse-algorithm"cp -r /tmp/xbsReverseSkill-tmp/web-reverse-env "$HOME/.claude/skills/web-reverse-env"rm -rf /tmp/xbsReverseSkill-tmp包含三個獨立 Skill 模塊:ast-deobfuscation — AST 反混淆使用 Babel AST 做分層、可回退的定向反混淆。處理 _0x 標識符、字符串表、自執行解碼包裝、dispatcher 對象、虛假常量分支、控制流平坦化(while/for + switch)、if (literal === opcode) 分發鏈。內置 Reese84、頂象、極驗4、同花順、網易易盾、小紅書、OB 變種等專用腳本。web-reverse-algorithm — 純算/協議逆向面向複雜 header/cookie 簽名、混合加密、JSVMP/VMP、Wasm、PoW、響應解密、驗證碼參數還原。從最終請求/cookie/verify/WebSocket 幀倒推 writer → builder → entry → source,設計瀏覽器與本地對齊驗證方案。web-reverse-env — 瀏覽器補環境覆蓋 Proxy 吐環境、原型鏈修復、native toString 保護、描述符保護,以及 navigator/document/storage/canvas/WebGL/crypto/performance/WebRTC/Worker 等模塊化補環境構建。技術棧:JavaScript (95.3%) + Python (4.7%),MIT 協議。操作時序:3. 全局配置文件配置文件路徑:C:\Users\wangs\.claude\settings.json{ "mcpServers": { "jadx-mcp-server": { "command": "D:\\Python311\\Scripts\\uv.exe", "args": ["--directory", "C:\\Users\\wangs\\.claude\\mcp-servers\\jadx-mcp-server", "run", "jadx_mcp_server.py"] }, "ida-pro-mcp": { "command": "D:\\Python311\\python.exe", "args": ["D:\\Python311\\Lib\\site-packages\\ida_pro_mcp\\server.py"] }, "js-reverse": { "command": "npx", "args": ["js-reverse-mcp"] }, "filesystem": { "command": "npx", "args": ["-y", "@modelcontextprotocol/server-filesystem", "F:/"] }, "frida": { "command": "D:\\Python311\\Scripts\\frida-mcp.exe" }, "playwright": { "command": "npx", "args": ["@playwright/mcp@latest"] }, "curl": { "command": "npx", "args": ["@247arjun/mcp-curl"] }, "js-reverser": { "command": "node", "args": ["C:\\Users\\wangs\\.claude\\mcp-servers\\JSReverser-MCP\\build\\src\\index.js"] } }, "permissions": { "allow": [ "mcp__pencil", "mcp__jadx_mcp_server", "mcp__ida_pro_mcp", "mcp__js_reverse", "mcp__filesystem", "mcp__frida_mcp", "mcp__playwright", "mcp__curl", "mcp__js_reverser" ], "defaultMode": "auto" }}4. 使用前置條件工具名稱使用前需滿足的條件jadx-mcp-serverJADX GUI 運行中 + jadx-ai-mcp 插件[1] 已安裝(插件端口 8650)ida-pro-mcpIDA Pro 8.3+(推薦 9.0)+ 已加載目標二進制文件(端口 13337);IDA Free 不支持js-reverseChrome 啓動命令:chrome --remote-debugging-port=9222 --user-data-dir=/tmp/chrome-debugfridaUSB 連接設備,或本地已運行待分析的進程playwright已執行 npx playwright install chromium 安裝瀏覽器filesystem無需額外條件,首次執行時 npx 自動下載curl無需額外條件js-reverserChrome 啓動命令:chrome --remote-debugging-port=9222 --user-data-dir=/tmp/chrome-debugjshook-skillChrome/Edge 瀏覽器 + 可選:配置 .env 的 AI API Key 以啓用 AI 反混淆jsr-reverse需要 js-reverse-mcp 配合使用以獲取頁面運行時數據js-env-patcherNode.js 運行環境,用於沙箱執行混淆 JSxbsReverseSkillNode.js 運行環境(ast-deobfuscation 需要 Babel)參考文獻[1] jadx-mcp-server:https://github.com/zinja-coder/jadx-mcp-server[2] jadx-ai-mcp 插件:https://github.com/zinja-coder/jadx-ai-mcp[3] ida-pro-mcp:https://github.com/mrexodia/ida-pro-mcp[4] js-reverse-mcp:https://github.com/nicecaesar/js-reverse-mcp[5] frida-mcp:https://github.com/dnakov/frida-mcp[6] Playwright MCP:https://www.npmjs.com/package/@playwright/mcp[7] Filesystem MCP:https://www.npmjs.com/package/@modelcontextprotocol/server-filesystem[8] Curl MCP:https://www.npmjs.com/package/@247arjun/mcp-curl[9] JSReverser-MCP:https://github.com/NoOne-hub/JSReverser-MCP[10] jshook-skill:https://github.com/wuji66dde/jshook-skill[11] reverse-skill:https://github.com/715494637/reverse-skill[12] js-env-patcher:https://github.com/zhizhuodemao/js-env-patcher[13] xbsReverseSkill:https://github.com/lwjjike/xbsReverseSkill

本文彙總了 Claude Code 環境下全棧逆向工程工具鏈的安裝與配置,涵蓋 8 個 MCP 服務器和 4 組 Skill 套裝,覆蓋 Java/Android、Native/SO、JS/Web 三層逆向場景,包含來源、安裝命令、核心能力和全局配置文件。1. 概述本文檔記錄在 Claude Code 中全局安裝的 12 個逆向工程工具(8 個 MCP 服務器 + 4 組 Skill 套裝)的完整配置。

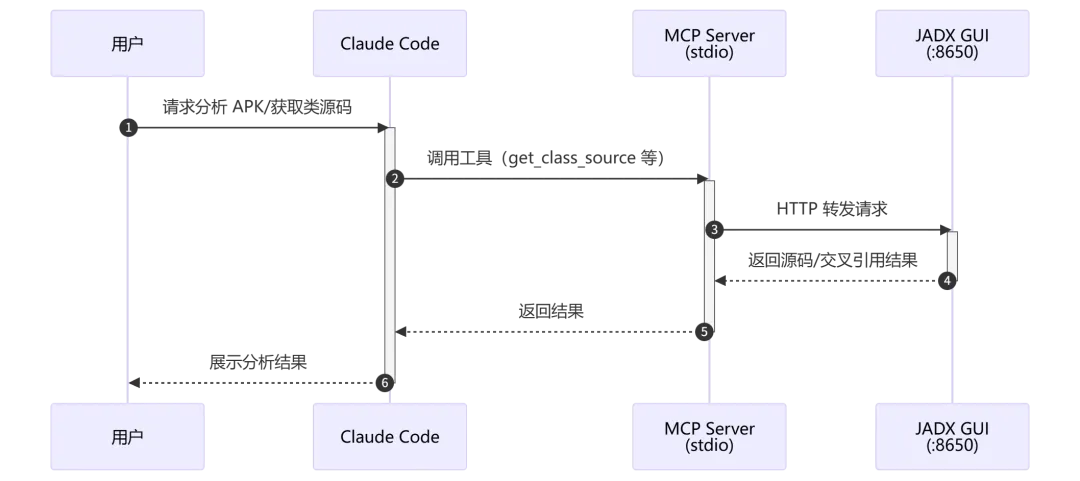

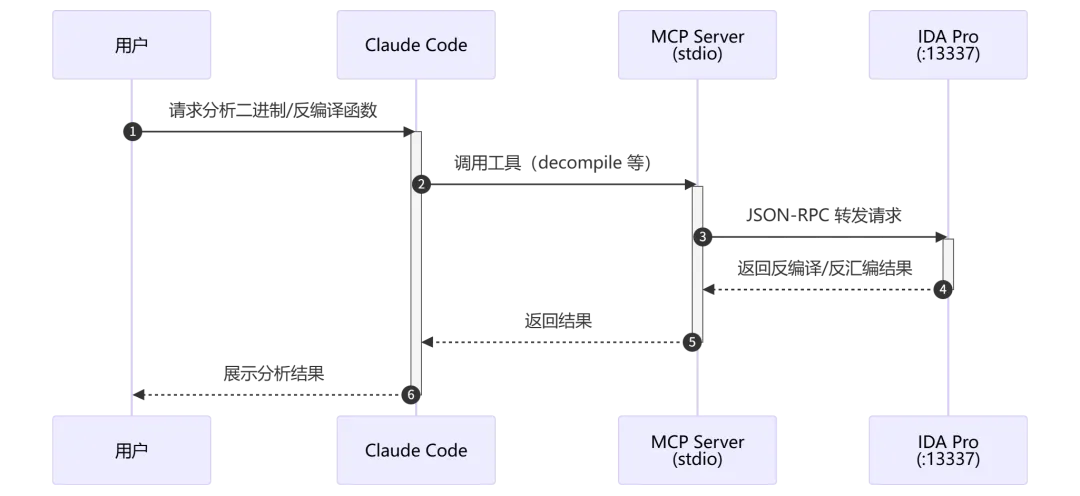

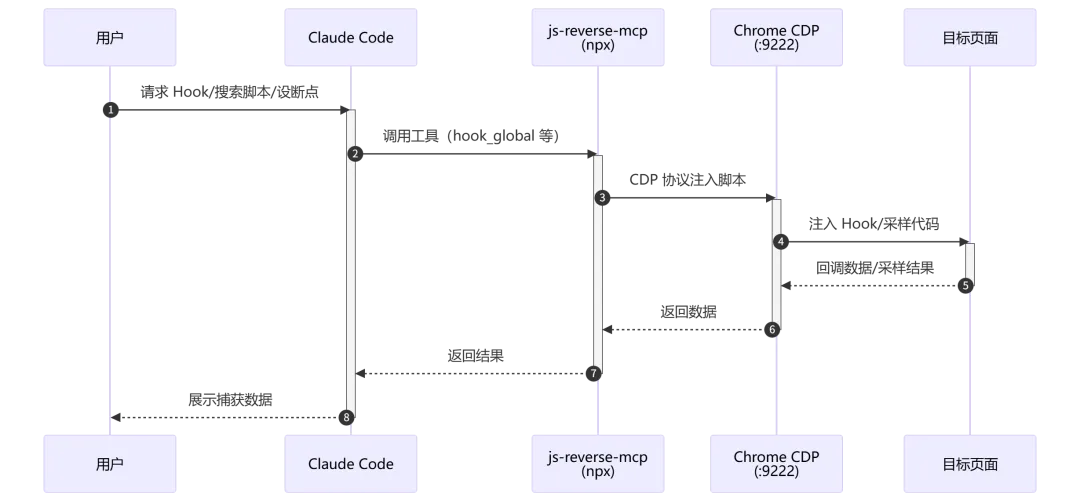

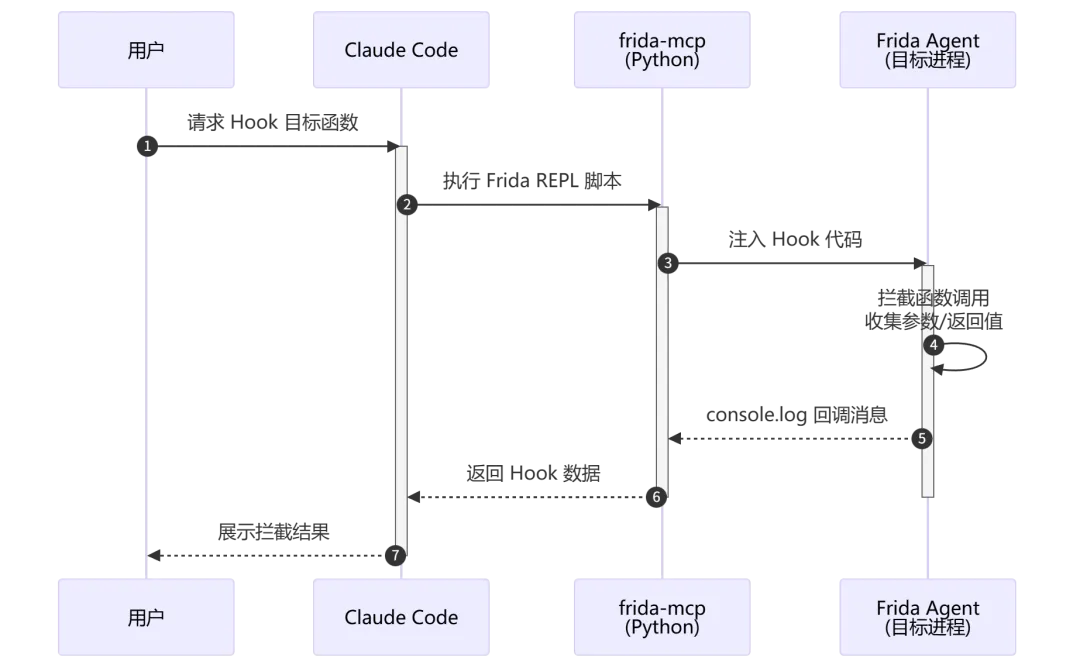

覆蓋 Java 層、Native 層、JS/Web 層全棧逆向分析場景。安裝環境:Windows 11,Git Bash (MINGW64)Python 3.11.9 + uv 0.7.12 + pip 24.0Node.js v22.20.0 + npm2. 安裝清單2.1 Java/Android 逆向 — jadx-mcp-server來源:https://github.com/zinja-coder/jadx-mcp-server安裝路徑:C:\Users\wangs\.claude\mcp-servers\jadx-mcp-server安裝命令:git clone https://github.com/zinja-coder/jadx-mcp-server "$HOME/.claude/mcp-servers/jadx-mcp-server"cd "$HOME/.claude/mcp-servers/jadx…

- 常用MCP和Skill逆向工具安裝配置

- 常用MCP和Skill逆向工具安裝配置|重點 2

- 常用MCP和Skill逆向工具安裝配置|重點 3

- 常用MCP和Skill逆向工具安裝配置|重點 4

- 常用MCP和Skill逆向工具安裝配置|重點 5

可記低 Skill

本文彙總了 Claude Code 環境下全棧逆向工程工具鏈的安裝與配置,涵蓋 8 個 MCP 服務器和 4 組 Skill 套裝,覆蓋 Java/Android、Native/SO、JS/Web 三層逆向場景,包含來源、安裝命令、核心能力…

內容片段

git clone https://github.com/zinja-coder/jadx-mcp-server "$HOME/.claude/mcp-servers/jadx-mcp-server"

cd "$HOME/.claude/mcp-servers/jadx-mcp-server"

uv sync整理版

本文彙總了 Claude Code 環境下全棧逆向工程工具鏈的安裝與配置,涵蓋 8 個 MCP 服務器和 4 組 Skill 套裝,覆蓋 Java/Android、Native/SO、JS/Web 三層逆向場景,包含來源、安裝命令、核心能力和全局配置文件。1. 概述本文檔記錄在 Claude Code 中全局安裝的 12 個逆向工程工具(8 個 MCP 服務器 + 4 組 Skill 套裝)的完整配置。覆蓋 Java 層、Native 層、JS/Web 層全棧逆向分析場景。安裝環境:Windows 11,Git Bash (MINGW64)Python 3.11.9 + uv 0.7.12 + pip 24.0Node.js v22.20.0 + npm2. 安裝清單2.1 Java/Android 逆向 — jadx-mcp-server來源:https://github.com/zinja-coder/jadx-mcp-server安裝路徑:C:\Users\wangs\.claude\mcp-servers\jadx-mcp-server安裝命令:git clone https://github.com/zinja-coder/jadx-mcp-server "$HOME/.claude/mcp-servers/jadx-mcp-server"cd "$HOME/.claude/mcp-servers/jadx-mcp-server"uv sync主要能力(約 25 種工具):代碼檢索:獲取所有類、搜索類/方法、獲取源碼、SMALI 代碼Android 資源:獲取 AndroidManifest、字符串、資源文件交叉引用:類/方法/字段的 xrefs 分析重命名:類、方法、字段、包、變量重命名調試:棧幀、線程、變量檢查MCP 通信架構:Claude Code ←→ MCP Server (stdio) ←→ JADX GUI Plugin (HTTP :8650) JADXGUI端監聽 127.0.0.1:8650操作時序:2.2 Native/SO 逆向 — ida-pro-mcp來源:https://github.com/mrexodia/ida-pro-mcp安裝命令:pip install https://github.com/mrexodia/ida-pro-mcp/archive/refs/heads/main.zipida-pro-mcp --install主要能力:反編譯、反彙編、交叉引用、控制流分析函數/字符串/導入/導出列表註釋、重命名(函數、局部變量、全局變量)、類型聲明調試器控制(斷點、寄存器,需 --unsafe 標誌)在 IDA 上下文中執行任意 Python 代碼支持 IDA Pro 9.0+ 的無頭模式(idalib)MCP 通信架構:Claude Code ←→ Python MCP Server (stdio) ←→ IDA JSON-RPC Plugin (127.0.0.1:13337) ←→ IDA Pro操作時序:2.3 JS/Web 逆向 — js-reverse-mcp來源:https://github.com/nicecaesar/js-reverse-mcp安裝命令:npm install -g js-reverse-mcp主要能力:頁面觀察與腳本定位:列出腳本、獲取/保存源碼、搜索定位Hook 與運行時採樣:Hook 全局函數、追蹤 webpack 內部函數、Hook 數據採樣斷點與執行控制:按行號/代碼文本設斷點、暫停/恢復/單步執行、獲取調用棧和作用域變量網絡分析:XHR/Fetch 斷點、請求列表與調用棧追溯、WebSocket 消息反混淆與復現:反混淆代碼、導出本地復現工程反檢測架構:基於 Patchright(Playwright 反檢測 fork),60+ Stealth 參數,自動移除 navigator.webdriver 等特徵。操作時序:2.4 動態 Hook — frida-mcp來源:https://github.com/dnakov/frida-mcp安裝命令:git clone https://github.com/dnakov/frida-mcp.git "$HOME/.claude/mcp-servers/frida-mcp"pip install "$HOME/.claude/mcp-servers/frida-mcp"pip install frida-tools主要能力:交互式 JavaScript REPL:實時執行 Frida 腳本,捕獲 console.log 輸出腳本注入與進度追蹤:注入自定義 Frida 腳本並追蹤注入進度進程/設備監控:實時監控目標進程狀態和內存原生函數 Hook:通過 REPL 直接 Hook 目標函數並獲取回調消息操作時序:2.5 瀏覽器自動化 — playwright-mcp來源:https://www.npmjs.com/package/@playwright/mcp(Microsoft 官方)安裝命令:npm install -g @playwright/mcp@latestnpm install -g @playwright/testnpx playwright install chromium主要能力(34 種工具):導航:browser_navigate交互:browser_click、browser_type、browser_fill、browser_hover截圖:browser_take_screenshot(全頁面或元素級)數據提取:browser_snapshot(無障礙樹)、browser_evaluate(JS 執行)會話管理:導出/導入登錄態操作時序:2.6 文件系統訪問 — filesystem-mcp來源:https://www.npmjs.com/package/@modelcontextprotocol/server-filesystem(Anthropic 官方)安裝方式:通過 npx 按需加載,無需手動安裝主要能力:讀寫文件、創建目錄、移動文件搜索文件、查看目錄樹結構路徑遍歷防護:安全範圍限定在 F:/ 目錄操作時序:2.7 API 請求驗證 — curl-mcp來源:https://www.npmjs.com/package/@247arjun/mcp-curl安裝命令:npm install -g @247arjun/mcp-curl主要能力:curl_get、curl_post、curl_put、curl_delete、curl_download、curl_advanced操作時序:2.8 JS/Web 逆向 MCP — JSReverser-MCP來源:https://github.com/NoOne-hub/JSReverser-MCP安裝路徑:C:\Users\wangs\.claude\mcp-servers\JSReverser-MCP安裝命令:cd "$HOME/.claude/mcp-servers"git clone https://github.com/NoOne-hub/JSReverser-MCP.git JSReverser-MCPcd JSReverser-MCPnpm installnpm run build主要能力(約 30+ 種工具):頁面觀察與腳本定位:列出腳本、獲取/搜索源碼Hook 與運行時採樣:Hook 全局函數/方法、追蹤調用鏈、數據採樣斷點與調試控制:按行號/代碼文本設斷點、單步執行、調用棧/作用域變量請求鏈與網絡分析:XHR/Fetch 攔截、請求調用棧追溯、WebSocket 消息監控頁面自動化:導航、DOM 查詢、點擊、輸入、截圖本地復現與證據:導出復現工程、記錄逆向證據、會話狀態保存/恢復深度分析:代碼收集、AI 理解代碼、反混淆、風險面板工作方法論:"先觀察 → 優先 Hook → 最後斷點 → 面向復現 → 證據優先 → 純算後置"技術棧:TypeScript (96.4%),Apache-2.0 協議。內置 h5st、falcon、a-bogus 等案例參數。可選:配置 .env 文件的 DEFAULT_LLM_PROVIDER(openai/anthropic/gemini)和對應 API Key 以啓用 AI 增強分析(如 understand_code 工具)。操作時序:2.9 JS/Web 逆向 Skill — jshook-skill來源:https://github.com/wuji66dde/jshook-skill安裝路徑:C:\Users\wangs\.claude\skills\jshook-skill安裝命令:cd "$HOME/.claude/skills"git clone https://github.com/wuji66dde/jshook-skill.git jshook-skillcd jshook-skillnpm installnpm run build可選:複製 .env.example 為 .env,配置 OPENAI_API_KEY 或 ANTHROPIC_API_KEY 以啓用 AI 反混淆。主要能力:代碼收集:智能模式(summary/priority/incremental),Token 溢出防護AI 反混淆:20+ 混淆類型識別,Babel AST 分析,JSVMP/Packer 解包加密檢測:識別 AES/RSA/MD5/SHA 及自定義算法,安全評分CDP 調試器:條件斷點、URL/腳本定向斷點、單步執行、變量檢查、Watch 表達式Hook 注入:攔截函數、XHR/fetch、WebSocket、Cookie、eval、定時器、屬性訪問反檢測:16 項隱身特性(WebDriver 隱藏、Canvas/Audio 指紋噪聲、WebGL 覆蓋、5 平台預設)瀏覽器自動化:自動啓動 Chrome/Edge、頁面導航、點擊、輸入、截圖技術棧:TypeScript (99.7%),GPL-3.0 協議。需要 Node.js ≥ 18。操作時序:2.10 JS/Web 逆向 Skill — jsr-reverse(reverse-skill)來源:https://github.com/715494637/reverse-skill安裝路徑:C:\Users\wangs\.claude\skills\jsr-reverse安裝命令:git clone https://github.com/715494637/reverse-skill.git /tmp/reverse-skill-tmpcp -r /tmp/reverse-skill-tmp/jsr-reverse "$HOME/.claude/skills/jsr-reverse"rm -rf /tmp/reverse-skill-tmp主要能力:請求鏈證據:建立"目標請求 → 觸發動作 → 上游依賴 → 狀態消費 → 正常/風控分支"的可驗證證據鏈寫入邊界證明:定位動態字段、請求頭、Cookie、消息對象的真實 writer/builder/sink殼恢復:解包 JSVMP、AST、Worker、WASM、webpack/runtime、協議封裝/橋接層運行時對齊:識別對象、狀態、時序、生命週期、指紋、風控分支導致的執行偏差檢查點驗證:固定樣本,對齊輸入/輸出/中間狀態/依賴,產生可交付結論分析進度記錄在 reverse-records/請求鏈路.md。涵蓋請求塊、運行時補充、恢復補充、驗證補充四個維度。操作時序:2.11 JS 補環境 Skill — js-env-patcher來源:https://github.com/zhizhuodemao/js-env-patcher安裝路徑:C:\Users\wangs\.claude\skills\js-env-patcher安裝命令:cd "$HOME/.claude/skills"git clone https://github.com/zhizhuodemao/js-env-patcher.git js-env-patcher主要能力:自動補環境閉環:執行混淆 JS → 診斷缺失環境 → 自動補環境 → 循環直到跑通內置多種環境模板(env/ 目錄)環境監控(scripts/ 目錄)參考文檔(references/ 目錄)觸發場景:給定混淆 JS 文件要求補環境、逆向分析、沙箱執行,或提到 a_bogus/JSVMP/指紋/反檢測。操作時序:2.12 JS 逆向 Skill 套裝 — xbsReverseSkill來源:https://github.com/lwjjike/xbsReverseSkill安裝路徑:C:\Users\wangs\.claude\skills\(三個子目錄)安裝命令:git clone https://github.com/lwjjike/xbsReverseSkill.git /tmp/xbsReverseSkill-tmpcp -r /tmp/xbsReverseSkill-tmp/ast-deobfuscation "$HOME/.claude/skills/ast-deobfuscation"cp -r /tmp/xbsReverseSkill-tmp/web-reverse-algorithm "$HOME/.claude/skills/web-reverse-algorithm"cp -r /tmp/xbsReverseSkill-tmp/web-reverse-env "$HOME/.claude/skills/web-reverse-env"rm -rf /tmp/xbsReverseSkill-tmp包含三個獨立 Skill 模塊:ast-deobfuscation — AST 反混淆使用 Babel AST 做分層、可回退的定向反混淆。處理 _0x 標識符、字符串表、自執行解碼包裝、dispatcher 對象、虛假常量分支、控制流平坦化(while/for + switch)、if (literal === opcode) 分發鏈。內置 Reese84、頂象、極驗4、同花順、網易易盾、小紅書、OB 變種等專用腳本。web-reverse-algorithm — 純算/協議逆向面向複雜 header/cookie 簽名、混合加密、JSVMP/VMP、Wasm、PoW、響應解密、驗證碼參數還原。從最終請求/cookie/verify/WebSocket 幀倒推 writer → builder → entry → source,設計瀏覽器與本地對齊驗證方案。web-reverse-env — 瀏覽器補環境覆蓋 Proxy 吐環境、原型鏈修復、native toString 保護、描述符保護,同埋 navigator/document/storage/canvas/WebGL/crypto/performance/WebRTC/Worker 等模塊化補環境構建。技術棧:JavaScript (95.3%) + Python (4.7%),MIT 協議。操作時序:3. 全局配置文件配置文件路徑:C:\Users\wangs\.claude\settings.json{ "mcpServers": { "jadx-mcp-server": { "command": "D:\\Python311\\Scripts\\uv.exe", "args": ["--directory", "C:\\Users\\wangs\\.claude\\mcp-servers\\jadx-mcp-server", "run", "jadx_mcp_server.py"] }, "ida-pro-mcp": { "command": "D:\\Python311\\python.exe", "args": ["D:\\Python311\\Lib\\site-packages\\ida_pro_mcp\\server.py"] }, "js-reverse": { "command": "npx", "args": ["js-reverse-mcp"] }, "filesystem": { "command": "npx", "args": ["-y", "@modelcontextprotocol/server-filesystem", "F:/"] }, "frida": { "command": "D:\\Python311\\Scripts\\frida-mcp.exe" }, "playwright": { "command": "npx", "args": ["@playwright/mcp@latest"] }, "curl": { "command": "npx", "args": ["@247arjun/mcp-curl"] }, "js-reverser": { "command": "node", "args": ["C:\\Users\\wangs\\.claude\\mcp-servers\\JSReverser-MCP\\build\\src\\index.js"] } }, "permissions": { "allow": [ "mcp__pencil", "mcp__jadx_mcp_server", "mcp__ida_pro_mcp", "mcp__js_reverse", "mcp__filesystem", "mcp__frida_mcp", "mcp__playwright", "mcp__curl", "mcp__js_reverser" ], "defaultMode": "auto" }}4. 使用前置條件工具名稱使用前需滿足的條件jadx-mcp-serverJADX GUI 運行中 + jadx-ai-mcp 插件[1] 已安裝(插件端口 8650)ida-pro-mcpIDA Pro 8.3+(推薦 9.0)+ 已加載目標二進制文件(端口 13337);IDA Free 不支持js-reverseChrome 啓動命令:chrome --remote-debugging-port=9222 --user-data-dir=/tmp/chrome-debugfridaUSB 連接設備,或本地已運行待分析的進程playwright已執行 npx playwright install chromium 安裝瀏覽器filesystem無需額外條件,首次執行時 npx 自動下載curl無需額外條件js-reverserChrome 啓動命令:chrome --remote-debugging-port=9222 --user-data-dir=/tmp/chrome-debugjshook-skillChrome/Edge 瀏覽器 + 可選:配置 .env 的 AI API Key 以啓用 AI 反混淆jsr-reverse需要 js-reverse-mcp 配合使用以獲取頁面運行時數據js-env-patcherNode.js 運行環境,用於沙箱執行混淆 JSxbsReverseSkillNode.js 運行環境(ast-deobfuscation 需要 Babel)參考文獻[1] jadx-mcp-server:https://github.com/zinja-coder/jadx-mcp-server[2] jadx-ai-mcp 插件:https://github.com/zinja-coder/jadx-ai-mcp[3] ida-pro-mcp:https://github.com/mrexodia/ida-pro-mcp[4] js-reverse-mcp:https://github.com/nicecaesar/js-reverse-mcp[5] frida-mcp:https://github.com/dnakov/frida-mcp[6] Playwright MCP:https://www.npmjs.com/package/@playwright/mcp[7] Filesystem MCP:https://www.npmjs.com/package/@modelcontextprotocol/server-filesystem[8] Curl MCP:https://www.npmjs.com/package/@247arjun/mcp-curl[9] JSReverser-MCP:https://github.com/NoOne-hub/JSReverser-MCP[10] jshook-skill:https://github.com/wuji66dde/jshook-skill[11] reverse-skill:https://github.com/715494637/reverse-skill[12] js-env-patcher:https://github.com/zhizhuodemao/js-env-patcher[13] xbsReverseSkill:https://github.com/lwjjike/xbsReverseSkill

本文集合咗 Claude Code 環境底下全棧逆向工程工具鏈嘅安裝同配置,涵蓋 8 個 MCP 伺服器同 4 組 Skill 套裝,覆蓋 Java/Android、Native/SO、JS/Web 三層逆向場景,包含來源、安裝命令、核心能力同全局配置文件。

1. 概述

呢份文件記錄咗喺 Claude Code 裏面全局安裝嘅 12 個逆向工程工具(8 個 MCP 伺服器 + 4 組 Skill 套裝)嘅完整配置。覆蓋 Java 層、Native 層、JS/Web 層全棧逆向分析場景。

安裝環境:

Windows 11,Git Bash (MINGW64) Python 3.11.9 + uv 0.7.12 + pip 24.0 Node.js v22.20.0 + npm

2. 安裝清單

2.1 Java/Android 逆向 — jadx-mcp-server

來源:https://github.com/zinja-coder/jadx-mcp-server

安裝路徑:C:\Users\wangs\.claude\mcp-servers\jadx-mcp-server

安裝命令:

git clone https://github.com/zinja-coder/jadx-mcp-server "$HOME/.claude/mcp-servers/jadx-mcp-server"

cd "$HOME/.claude/mcp-servers/jadx-mcp-server"

uv sync主要能力(約 25 種工具):

代碼檢索:攞曬所有類、搜索類/方法、攞源碼、SMALI 代碼 Android 資源:攞 AndroidManifest、字串、資源文件 交叉引用:類/方法/字段嘅 xrefs 分析 重新改名:類、方法、字段、包、變量全部改曬名 除錯:棧幀、線程、變量檢查

MCP 通訊架構:

Claude Code ←→ MCP Server (stdio) ←→ JADX GUI Plugin (HTTP :8650)

JADXGUI端監聽 127.0.0.1:8650操作時序:

2.2 Native/SO 逆向 — ida-pro-mcp

來源:https://github.com/mrexodia/ida-pro-mcp

安裝命令:

pip install https://github.com/mrexodia/ida-pro-mcp/archive/refs/heads/main.zip

ida-pro-mcp --install主要能力:

反編譯、反彙編、交叉引用、控制流程分析 函數/字串/導入/導出列表 注釋、重命名(函數、局部變量、全局變量)、類型聲明 除錯器控制(斷點、寄存器,需要 --unsafe標誌)喺 IDA 上下文入面執行任意 Python 代碼 支援 IDA Pro 9.0+ 嘅無頭模式(idalib)

MCP 通訊架構:

Claude Code ←→ Python MCP Server (stdio) ←→ IDA JSON-RPC Plugin (127.0.0.1:13337) ←→ IDA Pro操作時序:

2.3 JS/Web 逆向 — js-reverse-mcp

來源:https://github.com/nicecaesar/js-reverse-mcp

安裝命令:

npm install -g js-reverse-mcp主要能力:

頁面觀察同腳本定位:列出腳本、攞/保存源碼、搜索定位 Hook 同運行時採樣:Hook 全局函數、追蹤 webpack 內部函數、Hook 數據採樣 斷點同執行控制:按行號/代碼文本設斷點、暫停/恢復/單步執行、攞調用棧同作用域變量 網絡分析:XHR/Fetch 斷點、請求列表同調用棧追溯、WebSocket 消息 反混淆同復現:反混淆代碼、導出本地復現工程

反檢測架構:基於 Patchright(Playwright 反檢測 fork),60+ Stealth 參數,自動移除 navigator.webdriver 等特徵。

操作時序:

2.4 動態 Hook — frida-mcp

來源:https://github.com/dnakov/frida-mcp

安裝命令:

git clone https://github.com/dnakov/frida-mcp.git "$HOME/.claude/mcp-servers/frida-mcp"

pip install "$HOME/.claude/mcp-servers/frida-mcp"

pip install frida-tools主要能力:

互動式 JavaScript REPL:即時執行 Frida 腳本,捕獲 console.log輸出腳本注入同進度追蹤:注入自定義 Frida 腳本仲追蹤注入進度 進程/設備監控:即時監控目標進程狀態同內存 原生函數 Hook:通過 REPL 直接 Hook 目標函數同攞回調消息

操作時序:

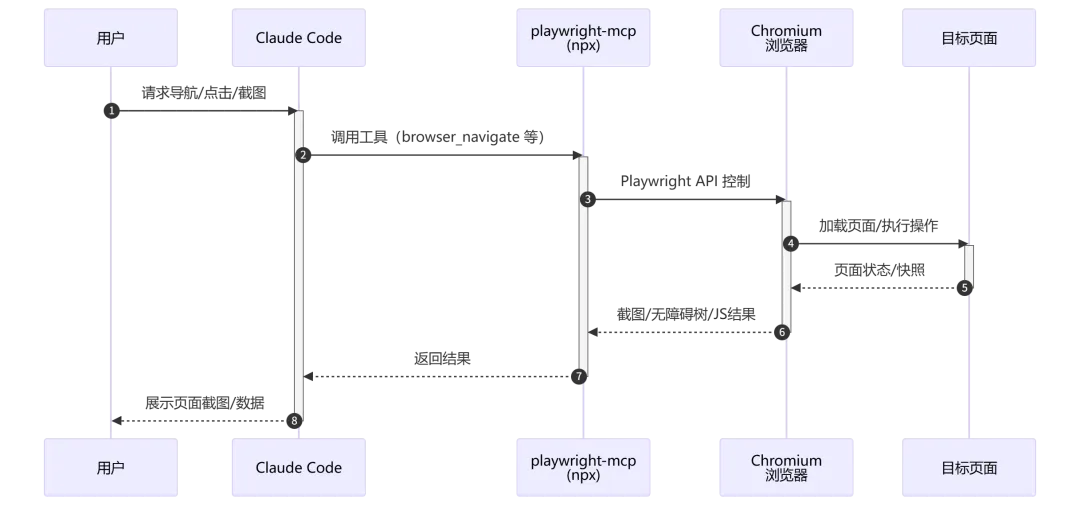

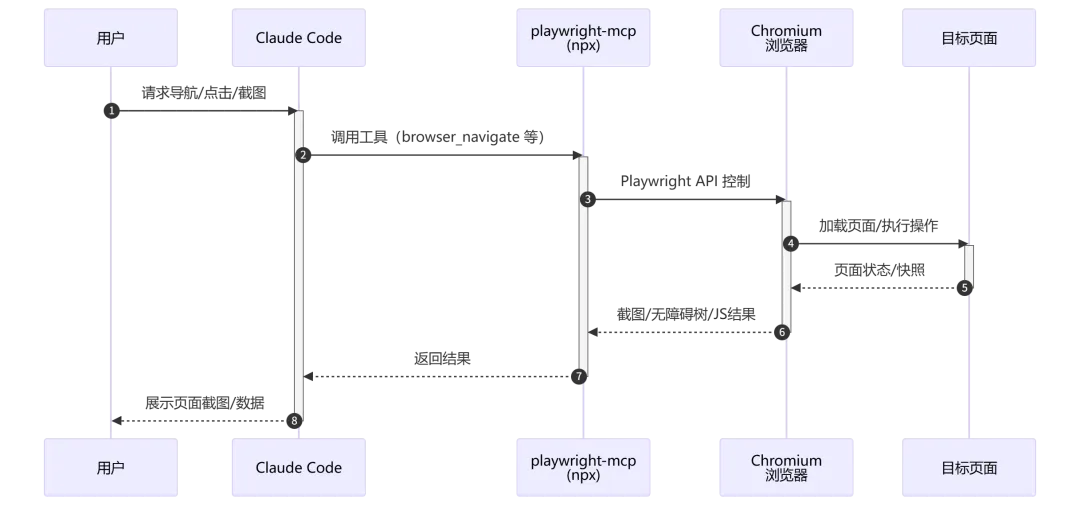

2.5 瀏覽器自動化 — playwright-mcp

來源:https://www.npmjs.com/package/@playwright/mcp(Microsoft 官方)

安裝命令:

npm install -g @playwright/mcp@latest

npm install -g @playwright/test

npx playwright install chromium主要能力(34 種工具):

導航: browser_navigate交互: browser_click、browser_type、browser_fill、browser_hover截圖: browser_take_screenshot(全頁面或元素級)數據提取: browser_snapshot(無障礙樹)、browser_evaluate(JS 執行)會話管理:導出/導入登入狀態

操作時序:

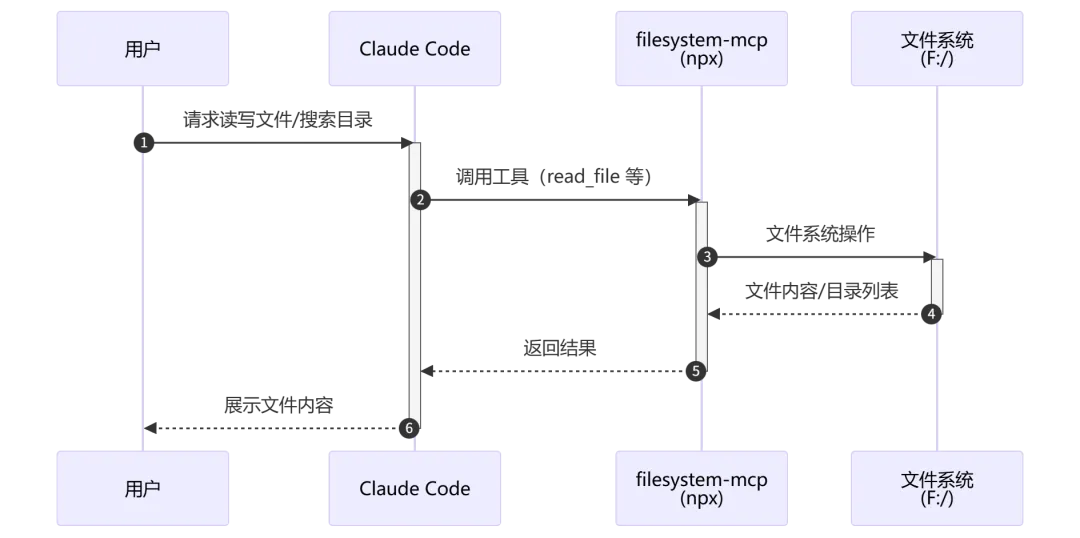

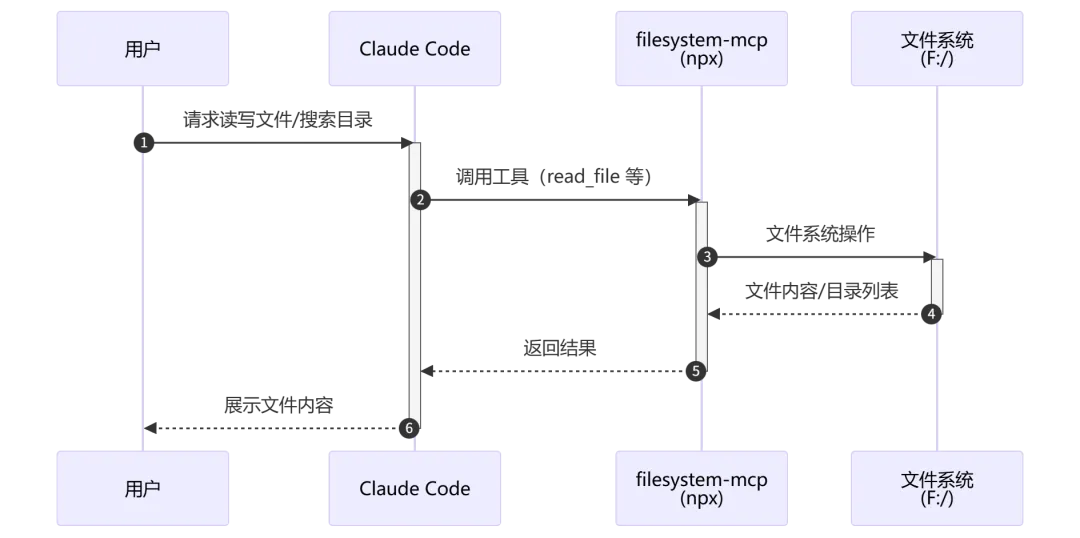

2.6 文件系統訪問 — filesystem-mcp

來源:https://www.npmjs.com/package/@modelcontextprotocol/server-filesystem(Anthropic 官方)

安裝方式:通過 npx 按需要載入,唔使手動安裝

主要能力:

讀寫檔案、創建目錄、移動檔案 搜索檔案、查看目錄樹結構 路徑遍歷防護:安全範圍限定喺 F:/目錄

操作時序:

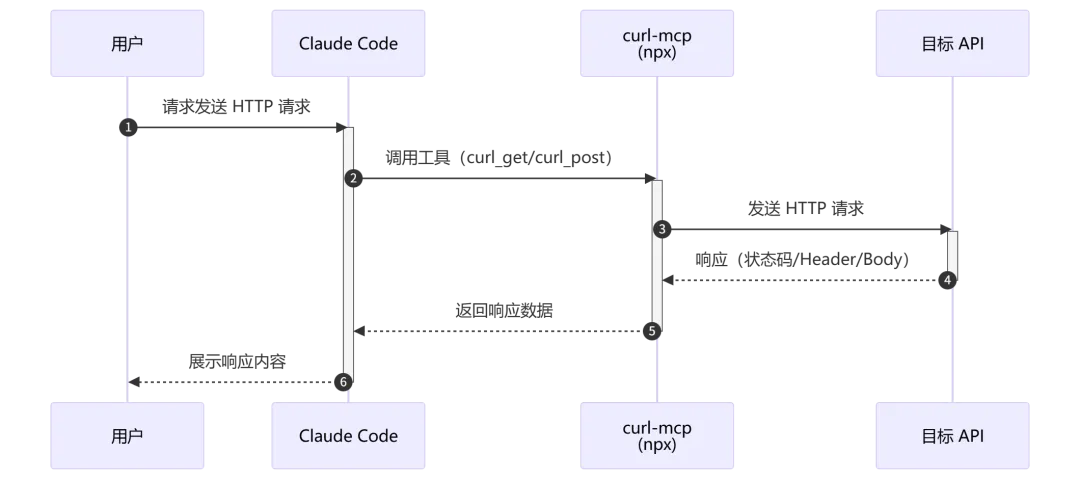

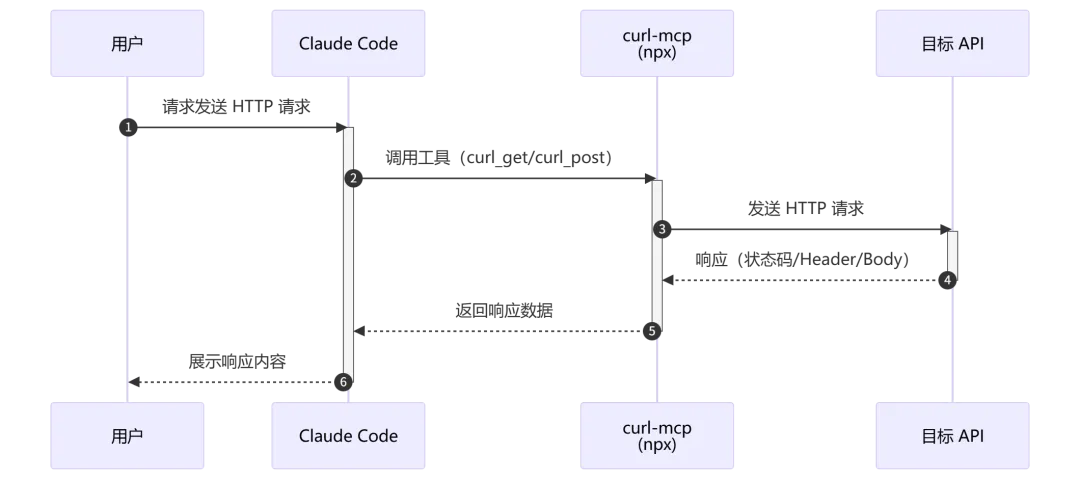

2.7 API 請求驗證 — curl-mcp

來源:https://www.npmjs.com/package/@247arjun/mcp-curl

安裝命令:

npm install -g @247arjun/mcp-curl主要能力:curl_get、curl_post、curl_put、curl_delete、curl_download、curl_advanced

操作時序:

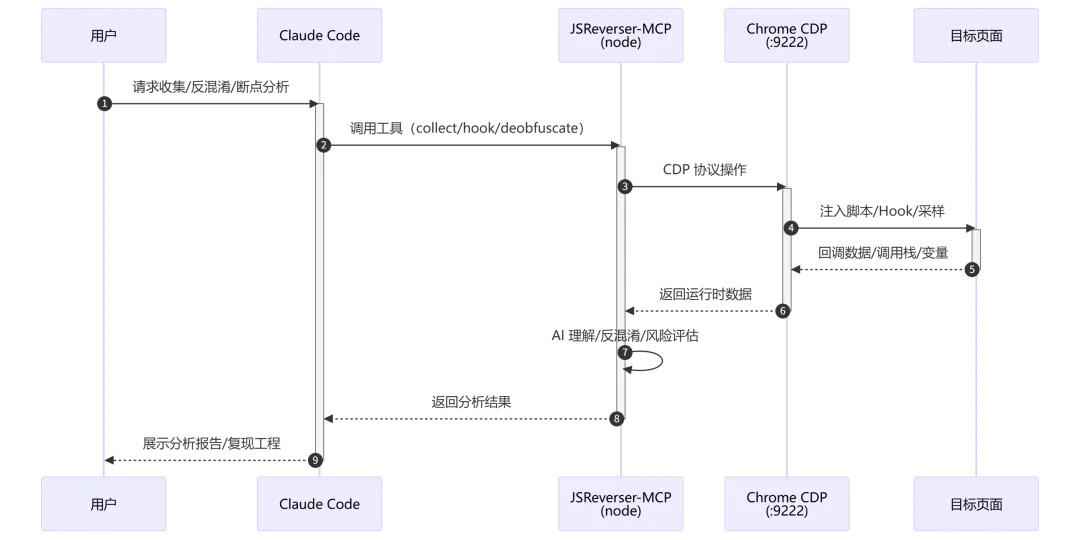

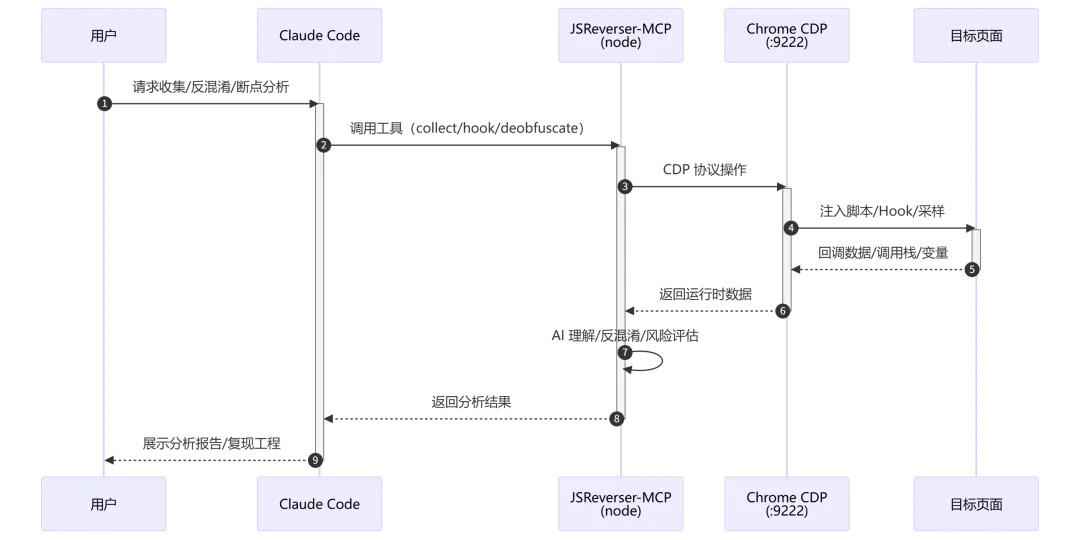

2.8 JS/Web 逆向 MCP — JSReverser-MCP

來源:https://github.com/NoOne-hub/JSReverser-MCP

安裝路徑:C:\Users\wangs\.claude\mcp-servers\JSReverser-MCP

安裝命令:

cd "$HOME/.claude/mcp-servers"

git clone https://github.com/NoOne-hub/JSReverser-MCP.git JSReverser-MCP

cd JSReverser-MCP

npm install

npm run build主要能力(約 30+ 種工具):

頁面觀察同腳本定位:列出腳本、攞/搜索源碼 Hook 同運行時採樣:Hook 全局函數/方法、追蹤調用鏈、數據採樣 斷點同除錯控制:按行號/代碼文本設斷點、單步執行、調用棧/作用域變量 請求鏈同網絡分析:XHR/Fetch 攔截、請求調用棧追溯、WebSocket 消息監控 頁面自動化:導航、DOM 查詢、點擊、輸入、截圖 本地復現同證據:導出復現工程、記錄逆向證據、會話狀態保存/恢復 深度分析:代碼收集、AI 理解代碼、反混淆、風險面板

工作方法論:「先觀察 → 優先 Hook → 最後斷點 → 面向復現 → 證據優先 → 純算後置」

技術棧:TypeScript (96.4%),Apache-2.0 協議。內置 h5st、falcon、a-bogus 等案例參數。

可選:配置 .env 文件的 DEFAULT_LLM_PROVIDER(openai/anthropic/gemini)同對應 API Key 嚟啟用 AI 增強分析(例如 understand_code 工具)。

操作時序:

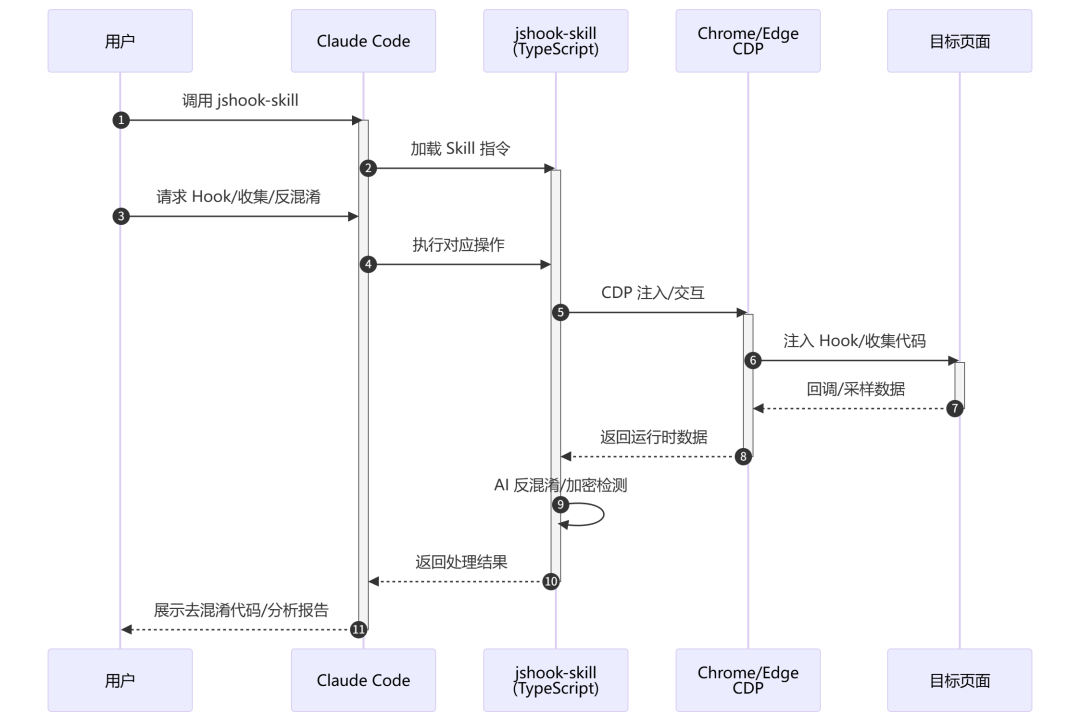

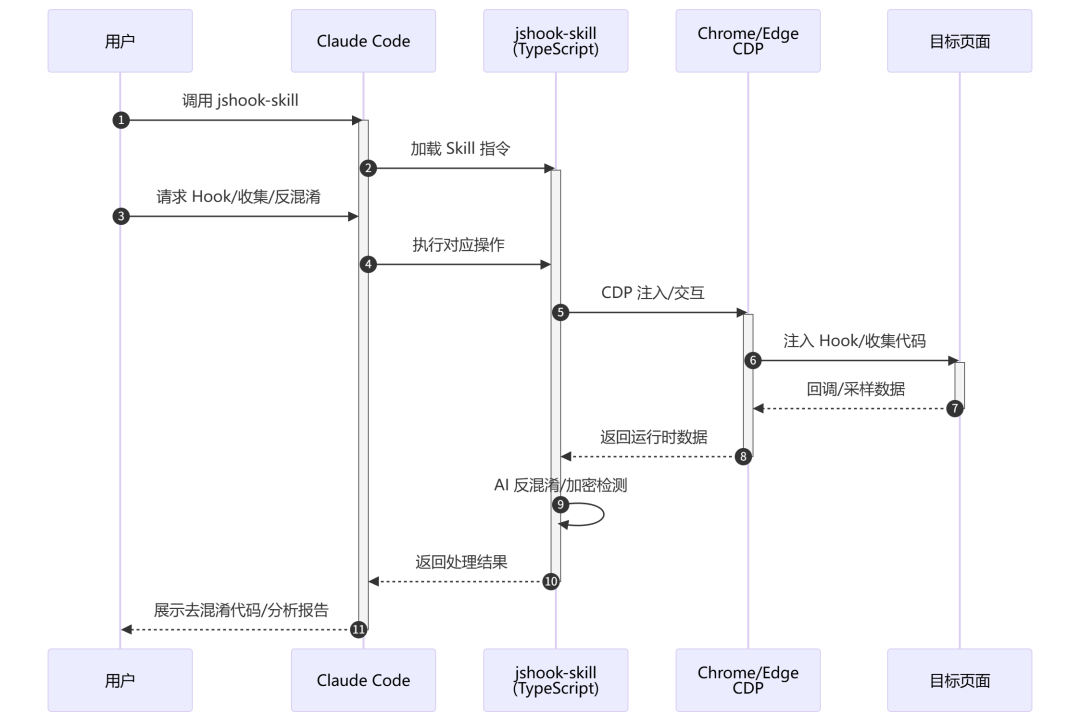

2.9 JS/Web 逆向 Skill — jshook-skill

來源:https://github.com/wuji66dde/jshook-skill

安裝路徑:C:\Users\wangs\.claude\skills\jshook-skill

安裝命令:

cd "$HOME/.claude/skills"

git clone https://github.com/wuji66dde/jshook-skill.git jshook-skill

cd jshook-skill

npm install

npm run build可選:複製 .env.example 為 .env,配置 OPENAI_API_KEY 或 ANTHROPIC_API_KEY 嚟啟用 AI 反混淆。

主要能力:

代碼收集:智能模式(summary/priority/incremental),Token 溢出保護 AI 反混淆:20+ 混淆類型識別,Babel AST 分析,JSVMP/Packer 解包 加密檢測:識別 AES/RSA/MD5/SHA 同自定義算法,安全評分 CDP 除錯器:條件斷點、URL/腳本定向斷點、單步執行、變量檢查、Watch 表達式 Hook 注入:攔截函數、XHR/fetch、WebSocket、Cookie、eval、定時器、屬性訪問 反檢測:16 項隱身特性(WebDriver 隱藏、Canvas/Audio 指紋噪聲、WebGL 覆蓋、5 平台預設) 瀏覽器自動化:自動啟動 Chrome/Edge、頁面導航、點擊、輸入、截圖

技術棧:TypeScript (99.7%),GPL-3.0 協議。需要 Node.js ≥ 18。

操作時序:

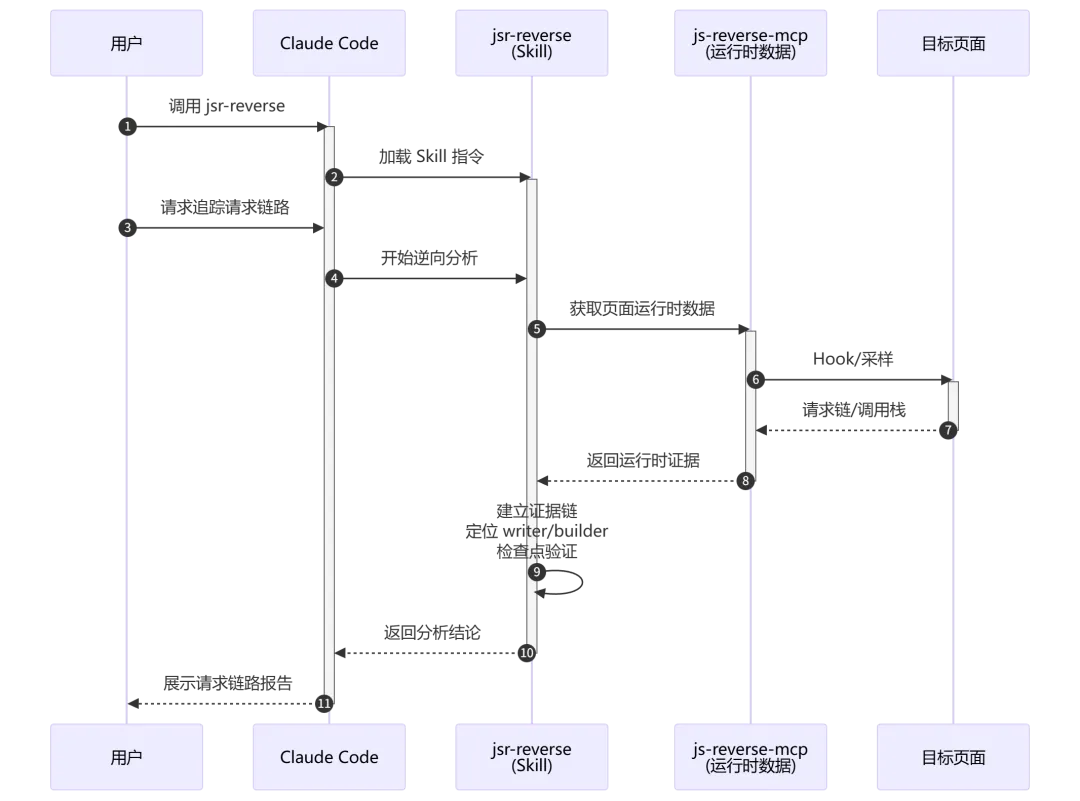

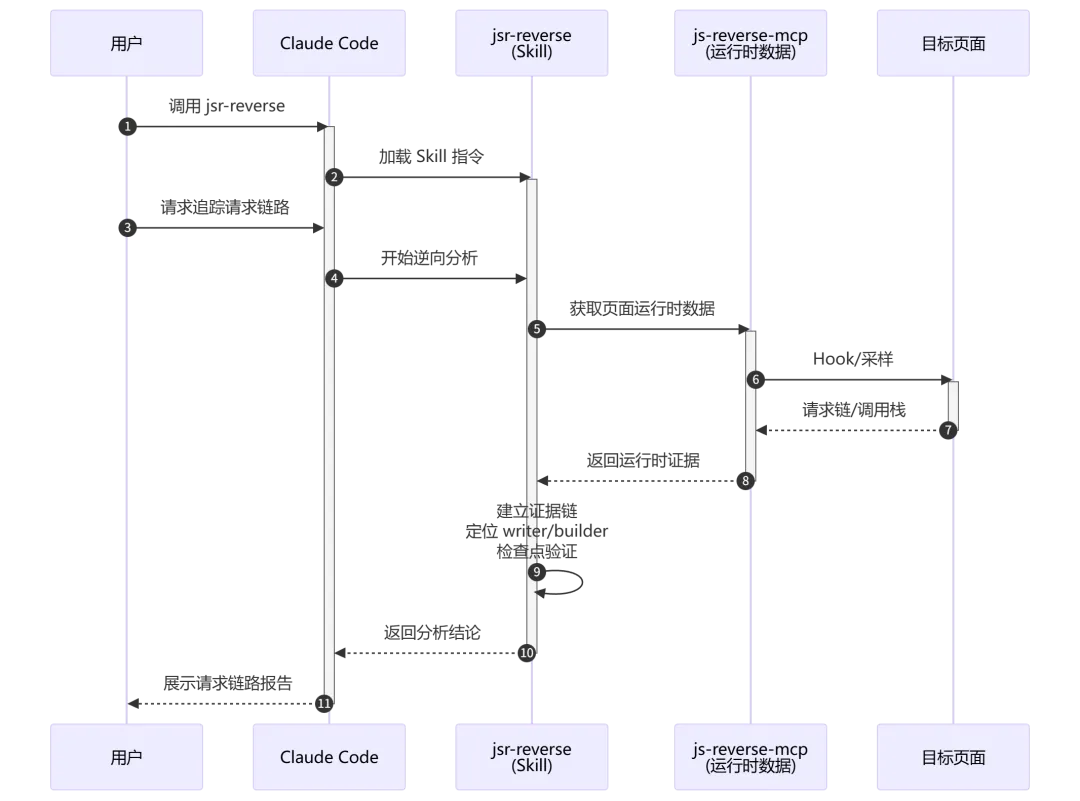

2.10 JS/Web 逆向 Skill — jsr-reverse(reverse-skill)

來源:https://github.com/715494637/reverse-skill

安裝路徑:C:\Users\wangs\.claude\skills\jsr-reverse

安裝命令:

git clone https://github.com/715494637/reverse-skill.git /tmp/reverse-skill-tmp

cp -r /tmp/reverse-skill-tmp/jsr-reverse "$HOME/.claude/skills/jsr-reverse"

rm -rf /tmp/reverse-skill-tmp主要能力:

請求鏈證據:建立「目標請求 → 觸發動作 → 上游依賴 → 狀態消費 → 正常/風控分支」嘅可驗證證據鏈 寫入邊界證明:定位動態字段、請求頭、Cookie、消息對象嘅真實 writer/builder/sink 殼恢復:解包 JSVMP、AST、Worker、WASM、webpack/runtime、協議封裝/橋接層 運行時對齊:識別對象、狀態、時序、生命週期、指紋、風控分支導致嘅執行偏差 檢查點驗證:固定樣本,對齊輸入/輸出/中間狀態/依賴,產生可交付結論

分析進度記錄在 reverse-records/請求鏈路.md。涵蓋請求塊、運行時補充、恢復補充、驗證補充四個維度。

操作時序:

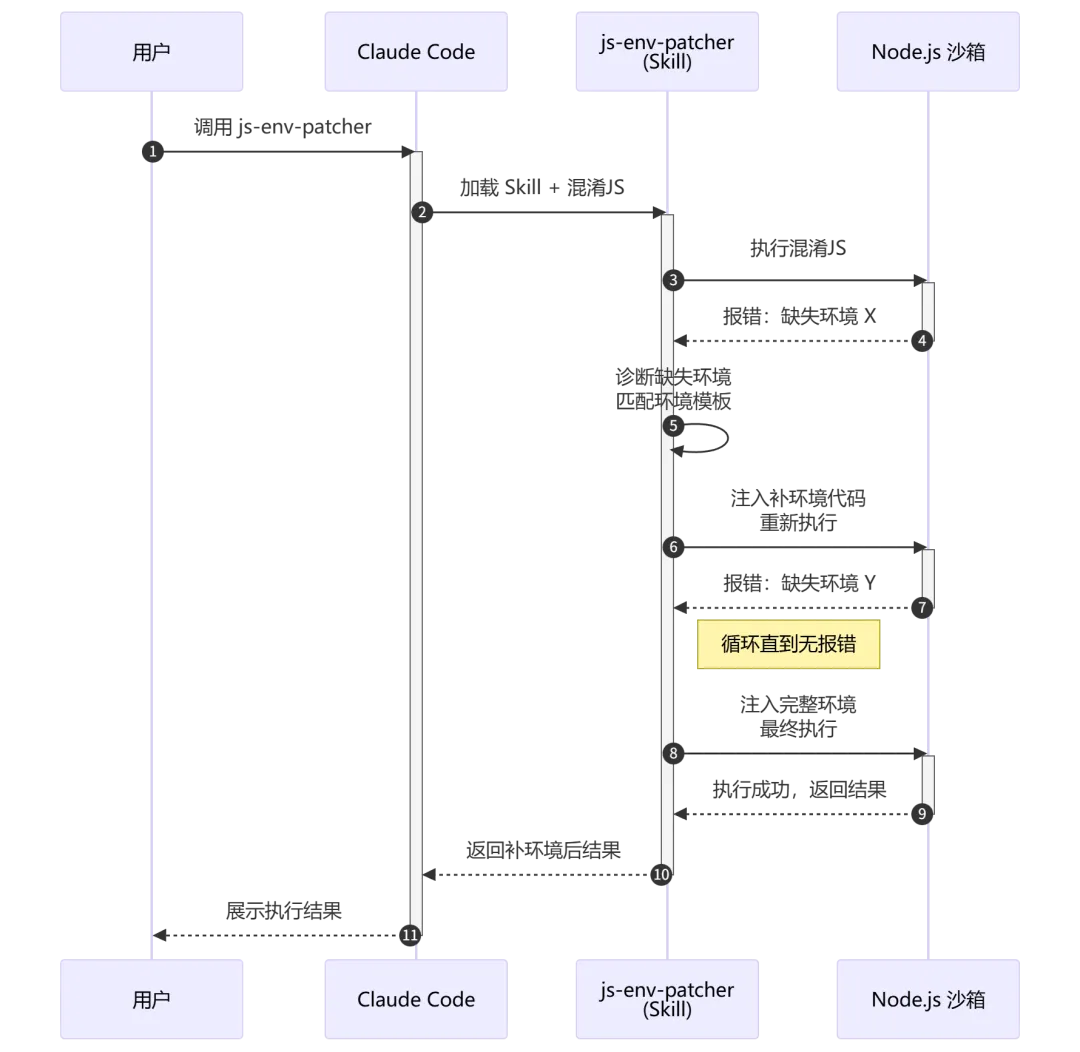

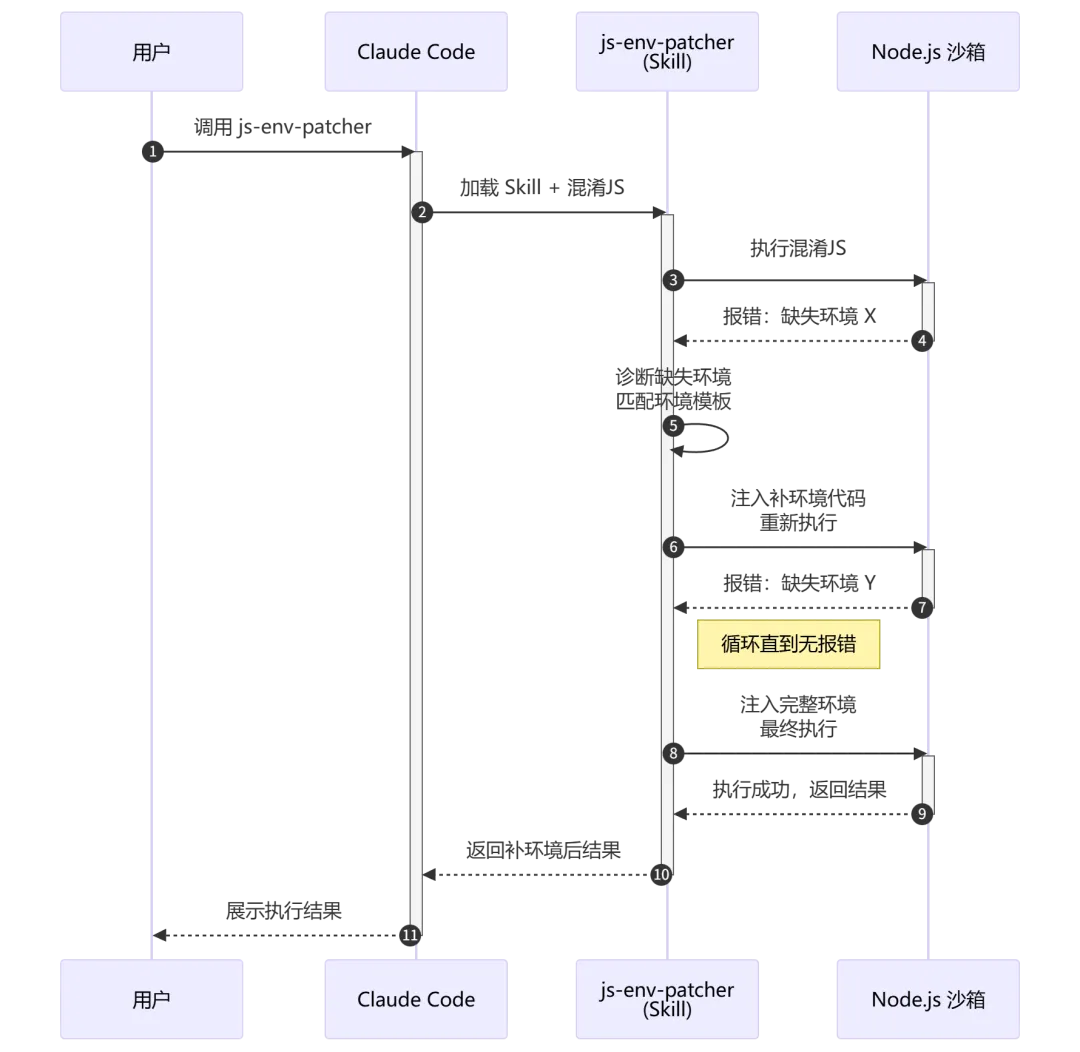

2.11 JS 補環境 Skill — js-env-patcher

來源:https://github.com/zhizhuodemao/js-env-patcher

安裝路徑:C:\Users\wangs\.claude\skills\js-env-patcher

安裝命令:

cd "$HOME/.claude/skills"

git clone https://github.com/zhizhuodemao/js-env-patcher.git js-env-patcher主要能力:

自動補環境閉環:執行混淆 JS → 診斷缺失環境 → 自動補環境 → 循環直到行得通 內置多種環境模板( env/目錄)環境監控( scripts/目錄)參考文檔( references/目錄)

觸發場景:俾定混淆 JS 檔案要求補環境、逆向分析、沙箱執行,或者提到 a_bogus/JSVMP/指紋/反檢測。

操作時序:

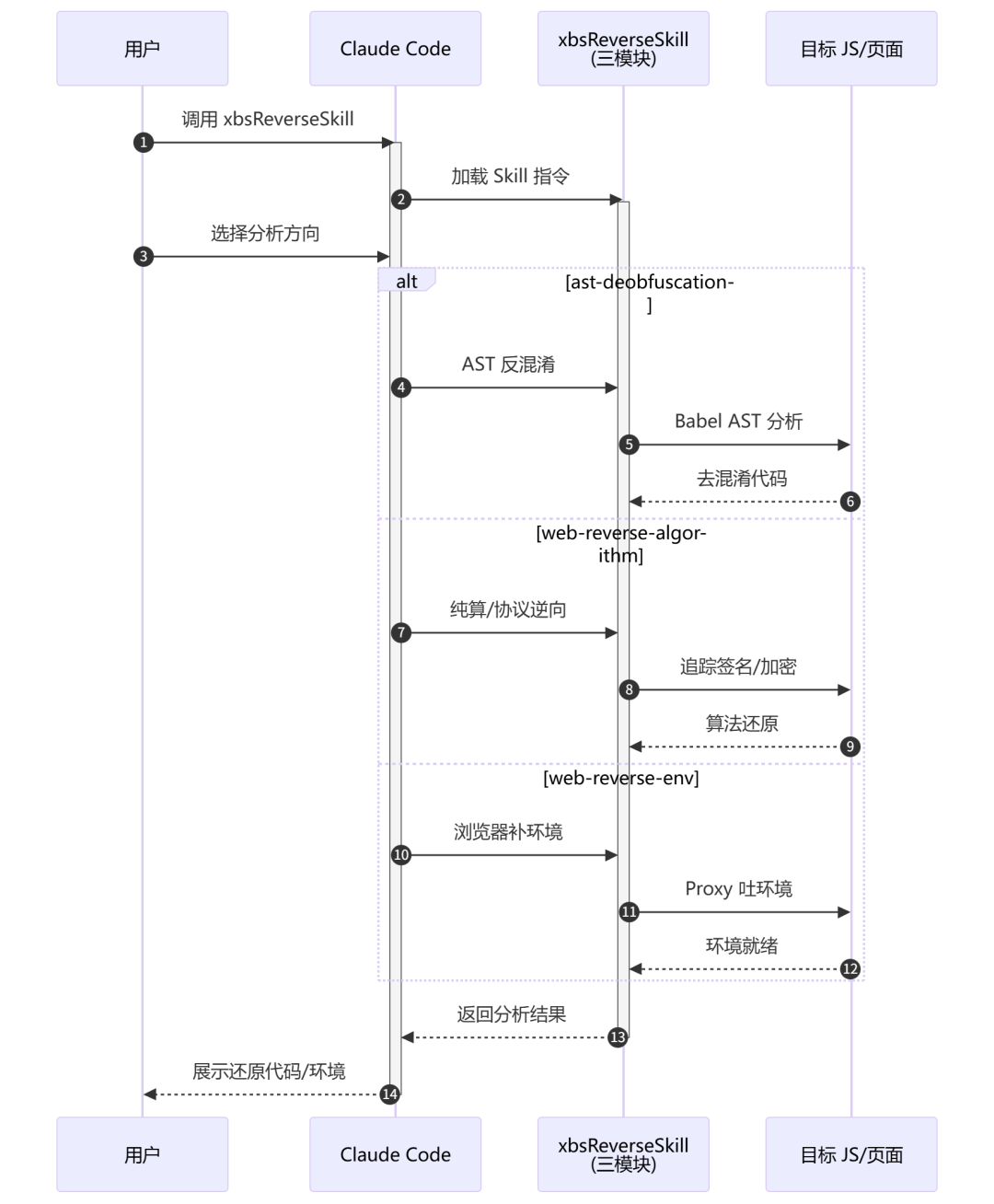

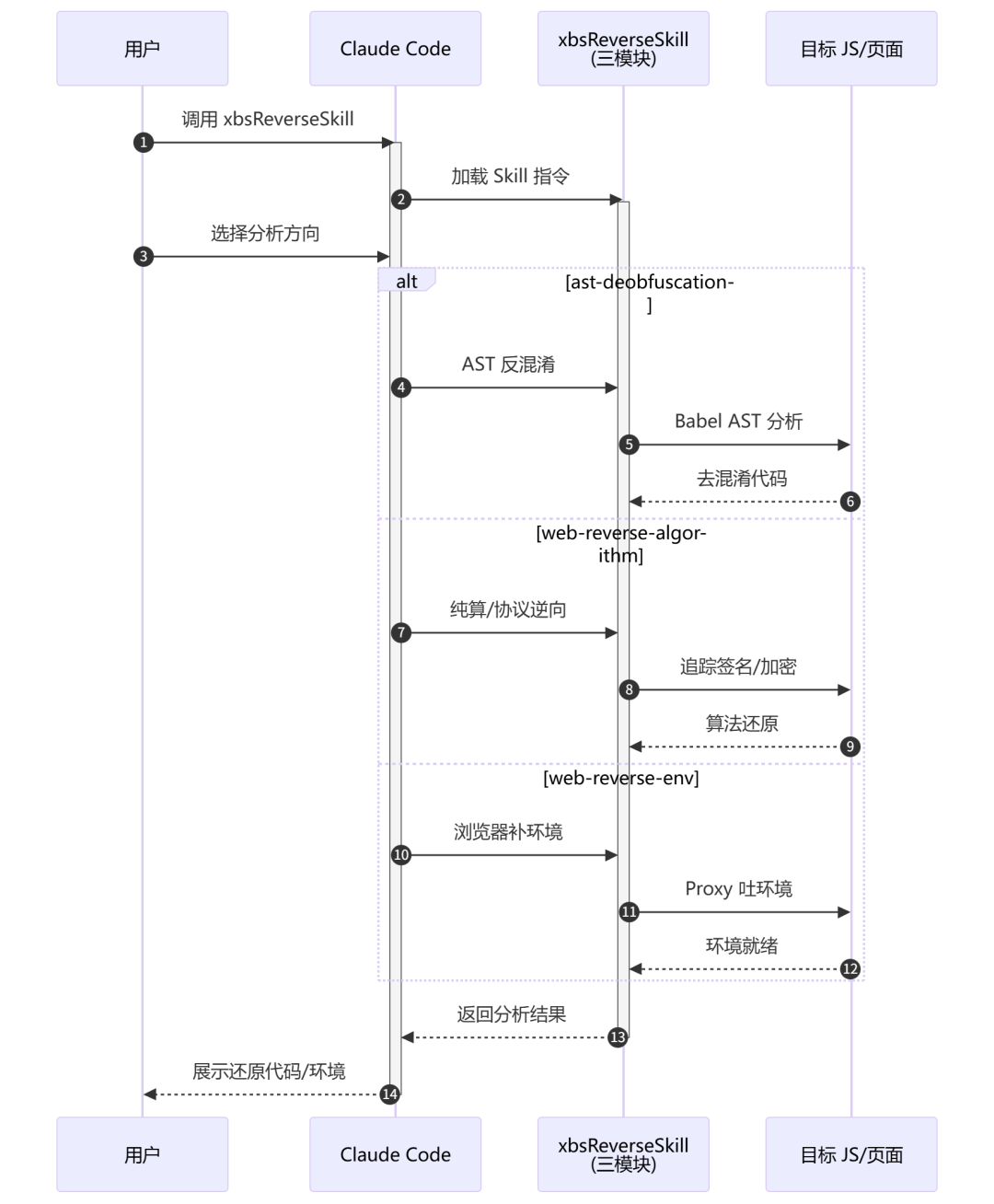

2.12 JS 逆向 Skill 套裝 — xbsReverseSkill

來源:https://github.com/lwjjike/xbsReverseSkill

安裝路徑:C:\Users\wangs\.claude\skills\(三個子目錄)

安裝命令:

git clone https://github.com/lwjjike/xbsReverseSkill.git /tmp/xbsReverseSkill-tmp

cp -r /tmp/xbsReverseSkill-tmp/ast-deobfuscation "$HOME/.claude/skills/ast-deobfuscation"

cp -r /tmp/xbsReverseSkill-tmp/web-reverse-algorithm "$HOME/.claude/skills/web-reverse-algorithm"

cp -r /tmp/xbsReverseSkill-tmp/web-reverse-env "$HOME/.claude/skills/web-reverse-env"

rm -rf /tmp/xbsReverseSkill-tmp包含三個獨立 Skill 模塊:

ast-deobfuscation — AST 反混淆

用 Babel AST 做分層、可回退嘅定向反混淆。處理 _0x 標識符、字串表、自執行解碼包裝、dispatcher 對象、虛假常量分支、控制流程平坦化(while/for + switch)、if (literal === opcode) 分發鏈。內置 Reese84、頂象、極驗4、同花順、網易易盾、小紅書、OB 變種等專用腳本。

web-reverse-algorithm — 純算/協議逆向

面向複雜 header/cookie 簽名、混合加密、JSVMP/VMP、Wasm、PoW、響應解密、驗證碼參數還原。從最終請求/cookie/verify/WebSocket 幀倒推 writer → builder → entry → source,設計瀏覽器同本地對齊驗證方案。

web-reverse-env — 瀏覽器補環境

覆蓋 Proxy 吐環境、原型鏈修復、native toString 保護、描述符保護,同埋 navigator/document/storage/canvas/WebGL/crypto/performance/WebRTC/Worker 等模塊化補環境構建。

技術棧:JavaScript (95.3%) + Python (4.7%),MIT 協議。

操作時序:

3. 全局配置文件

配置文件路徑:C:\Users\wangs\.claude\settings.json

{

"mcpServers": {

"jadx-mcp-server": {

"command": "D:\\Python311\\Scripts\\uv.exe",

"args": ["--directory", "C:\\Users\\wangs\\.claude\\mcp-servers\\jadx-mcp-server", "run", "jadx_mcp_server.py"]

},

"ida-pro-mcp": {

"command": "D:\\Python311\\python.exe",

"args": ["D:\\Python311\\Lib\\site-packages\\ida_pro_mcp\\server.py"]

},

"js-reverse": {

"command": "npx",

"args": ["js-reverse-mcp"]

},

"filesystem": {

"command": "npx",

"args": ["-y", "@modelcontextprotocol/server-filesystem", "F:/"]

},

"frida": {

"command": "D:\\Python311\\Scripts\\frida-mcp.exe"

},

"playwright": {

"command": "npx",

"args": ["@playwright/mcp@latest"]

},

"curl": {

"command": "npx",

"args": ["@247arjun/mcp-curl"]

},

"js-reverser": {

"command": "node",

"args": ["C:\\Users\\wangs\\.claude\\mcp-servers\\JSReverser-MCP\\build\\src\\index.js"]

}

},

"permissions": {

"allow": [

"mcp__pencil",

"mcp__jadx_mcp_server",

"mcp__ida_pro_mcp",

"mcp__js_reverse",

"mcp__filesystem",

"mcp__frida_mcp",

"mcp__playwright",

"mcp__curl",

"mcp__js_reverser"

],

"defaultMode": "auto"

}

}4. 使用前置條件

chrome --remote-debugging-port=9222 --user-data-dir=/tmp/chrome-debug | |

npx playwright install chromium 安裝瀏覽器 | |

chrome --remote-debugging-port=9222 --user-data-dir=/tmp/chrome-debug | |

.env 嘅 AI API Key 嚟啟用 AI 反混淆 | |

參考文獻

[1] jadx-mcp-server:https://github.com/zinja-coder/jadx-mcp-server

[2] jadx-ai-mcp 插件:https://github.com/zinja-coder/jadx-ai-mcp

[3] ida-pro-mcp:https://github.com/mrexodia/ida-pro-mcp

[4] js-reverse-mcp:https://github.com/nicecaesar/js-reverse-mcp

[5] frida-mcp:https://github.com/dnakov/frida-mcp

[6] Playwright MCP:https://www.npmjs.com/package/@playwright/mcp

[7] Filesystem MCP:https://www.npmjs.com/package/@modelcontextprotocol/server-filesystem

[8] Curl MCP:https://www.npmjs.com/package/@247arjun/mcp-curl

[9] JSReverser-MCP:https://github.com/NoOne-hub/JSReverser-MCP

[10] jshook-skill:https://github.com/wuji66dde/jshook-skill

[11] reverse-skill:https://github.com/715494637/reverse-skill

[12] js-env-patcher:https://github.com/zhizhuodemao/js-env-patcher

[13] xbsReverseSkill:https://github.com/lwjjike/xbsReverseSkill

本文彙總了 Claude Code 環境下全棧逆向工程工具鏈的安裝與配置,涵蓋 8 個 MCP 服務器和 4 組 Skill 套裝,覆蓋 Java/Android、Native/SO、JS/Web 三層逆向場景,包含來源、安裝命令、核心能力和全局配置文件。

1. 概述

本文檔記錄在 Claude Code 中全局安裝的 12 個逆向工程工具(8 個 MCP 服務器 + 4 組 Skill 套裝)的完整配置。覆蓋 Java 層、Native 層、JS/Web 層全棧逆向分析場景。

安裝環境:

Windows 11,Git Bash (MINGW64) Python 3.11.9 + uv 0.7.12 + pip 24.0 Node.js v22.20.0 + npm

2. 安裝清單

2.1 Java/Android 逆向 — jadx-mcp-server

來源:https://github.com/zinja-coder/jadx-mcp-server

安裝路徑:C:\Users\wangs\.claude\mcp-servers\jadx-mcp-server

安裝命令:

git clone https://github.com/zinja-coder/jadx-mcp-server "$HOME/.claude/mcp-servers/jadx-mcp-server"

cd "$HOME/.claude/mcp-servers/jadx-mcp-server"

uv sync主要能力(約 25 種工具):

代碼檢索:獲取所有類、搜索類/方法、獲取源碼、SMALI 代碼 Android 資源:獲取 AndroidManifest、字符串、資源文件 交叉引用:類/方法/字段的 xrefs 分析 重命名:類、方法、字段、包、變量重命名 調試:棧幀、線程、變量檢查

MCP 通信架構:

Claude Code ←→ MCP Server (stdio) ←→ JADX GUI Plugin (HTTP :8650)

JADXGUI端監聽 127.0.0.1:8650操作時序:

2.2 Native/SO 逆向 — ida-pro-mcp

來源:https://github.com/mrexodia/ida-pro-mcp

安裝命令:

pip install https://github.com/mrexodia/ida-pro-mcp/archive/refs/heads/main.zip

ida-pro-mcp --install主要能力:

反編譯、反彙編、交叉引用、控制流分析 函數/字符串/導入/導出列表 註釋、重命名(函數、局部變量、全局變量)、類型聲明 調試器控制(斷點、寄存器,需 --unsafe標誌)在 IDA 上下文中執行任意 Python 代碼 支持 IDA Pro 9.0+ 的無頭模式(idalib)

MCP 通信架構:

Claude Code ←→ Python MCP Server (stdio) ←→ IDA JSON-RPC Plugin (127.0.0.1:13337) ←→ IDA Pro操作時序:

2.3 JS/Web 逆向 — js-reverse-mcp

來源:https://github.com/nicecaesar/js-reverse-mcp

安裝命令:

npm install -g js-reverse-mcp主要能力:

頁面觀察與腳本定位:列出腳本、獲取/保存源碼、搜索定位 Hook 與運行時採樣:Hook 全局函數、追蹤 webpack 內部函數、Hook 數據採樣 斷點與執行控制:按行號/代碼文本設斷點、暫停/恢復/單步執行、獲取調用棧和作用域變量 網絡分析:XHR/Fetch 斷點、請求列表與調用棧追溯、WebSocket 消息 反混淆與復現:反混淆代碼、導出本地復現工程

反檢測架構:基於 Patchright(Playwright 反檢測 fork),60+ Stealth 參數,自動移除 navigator.webdriver 等特徵。

操作時序:

2.4 動態 Hook — frida-mcp

來源:https://github.com/dnakov/frida-mcp

安裝命令:

git clone https://github.com/dnakov/frida-mcp.git "$HOME/.claude/mcp-servers/frida-mcp"

pip install "$HOME/.claude/mcp-servers/frida-mcp"

pip install frida-tools主要能力:

交互式 JavaScript REPL:實時執行 Frida 腳本,捕獲 console.log輸出腳本注入與進度追蹤:注入自定義 Frida 腳本並追蹤注入進度 進程/設備監控:實時監控目標進程狀態和內存 原生函數 Hook:通過 REPL 直接 Hook 目標函數並獲取回調消息

操作時序:

2.5 瀏覽器自動化 — playwright-mcp

來源:https://www.npmjs.com/package/@playwright/mcp(Microsoft 官方)

安裝命令:

npm install -g @playwright/mcp@latest

npm install -g @playwright/test

npx playwright install chromium主要能力(34 種工具):

導航: browser_navigate交互: browser_click、browser_type、browser_fill、browser_hover截圖: browser_take_screenshot(全頁面或元素級)數據提取: browser_snapshot(無障礙樹)、browser_evaluate(JS 執行)會話管理:導出/導入登錄態

操作時序:

2.6 文件系統訪問 — filesystem-mcp

來源:https://www.npmjs.com/package/@modelcontextprotocol/server-filesystem(Anthropic 官方)

安裝方式:通過 npx 按需加載,無需手動安裝

主要能力:

讀寫文件、創建目錄、移動文件 搜索文件、查看目錄樹結構 路徑遍歷防護:安全範圍限定在 F:/目錄

操作時序:

2.7 API 請求驗證 — curl-mcp

來源:https://www.npmjs.com/package/@247arjun/mcp-curl

安裝命令:

npm install -g @247arjun/mcp-curl主要能力:curl_get、curl_post、curl_put、curl_delete、curl_download、curl_advanced

操作時序:

2.8 JS/Web 逆向 MCP — JSReverser-MCP

來源:https://github.com/NoOne-hub/JSReverser-MCP

安裝路徑:C:\Users\wangs\.claude\mcp-servers\JSReverser-MCP

安裝命令:

cd "$HOME/.claude/mcp-servers"

git clone https://github.com/NoOne-hub/JSReverser-MCP.git JSReverser-MCP

cd JSReverser-MCP

npm install

npm run build主要能力(約 30+ 種工具):

頁面觀察與腳本定位:列出腳本、獲取/搜索源碼 Hook 與運行時採樣:Hook 全局函數/方法、追蹤調用鏈、數據採樣 斷點與調試控制:按行號/代碼文本設斷點、單步執行、調用棧/作用域變量 請求鏈與網絡分析:XHR/Fetch 攔截、請求調用棧追溯、WebSocket 消息監控 頁面自動化:導航、DOM 查詢、點擊、輸入、截圖 本地復現與證據:導出復現工程、記錄逆向證據、會話狀態保存/恢復 深度分析:代碼收集、AI 理解代碼、反混淆、風險面板

工作方法論:"先觀察 → 優先 Hook → 最後斷點 → 面向復現 → 證據優先 → 純算後置"

技術棧:TypeScript (96.4%),Apache-2.0 協議。內置 h5st、falcon、a-bogus 等案例參數。

可選:配置 .env 文件的 DEFAULT_LLM_PROVIDER(openai/anthropic/gemini)和對應 API Key 以啓用 AI 增強分析(如 understand_code 工具)。

操作時序:

2.9 JS/Web 逆向 Skill — jshook-skill

來源:https://github.com/wuji66dde/jshook-skill

安裝路徑:C:\Users\wangs\.claude\skills\jshook-skill

安裝命令:

cd "$HOME/.claude/skills"

git clone https://github.com/wuji66dde/jshook-skill.git jshook-skill

cd jshook-skill

npm install

npm run build可選:複製 .env.example 為 .env,配置 OPENAI_API_KEY 或 ANTHROPIC_API_KEY 以啓用 AI 反混淆。

主要能力:

代碼收集:智能模式(summary/priority/incremental),Token 溢出防護 AI 反混淆:20+ 混淆類型識別,Babel AST 分析,JSVMP/Packer 解包 加密檢測:識別 AES/RSA/MD5/SHA 及自定義算法,安全評分 CDP 調試器:條件斷點、URL/腳本定向斷點、單步執行、變量檢查、Watch 表達式 Hook 注入:攔截函數、XHR/fetch、WebSocket、Cookie、eval、定時器、屬性訪問 反檢測:16 項隱身特性(WebDriver 隱藏、Canvas/Audio 指紋噪聲、WebGL 覆蓋、5 平台預設) 瀏覽器自動化:自動啓動 Chrome/Edge、頁面導航、點擊、輸入、截圖

技術棧:TypeScript (99.7%),GPL-3.0 協議。需要 Node.js ≥ 18。

操作時序:

2.10 JS/Web 逆向 Skill — jsr-reverse(reverse-skill)

來源:https://github.com/715494637/reverse-skill

安裝路徑:C:\Users\wangs\.claude\skills\jsr-reverse

安裝命令:

git clone https://github.com/715494637/reverse-skill.git /tmp/reverse-skill-tmp

cp -r /tmp/reverse-skill-tmp/jsr-reverse "$HOME/.claude/skills/jsr-reverse"

rm -rf /tmp/reverse-skill-tmp主要能力:

請求鏈證據:建立"目標請求 → 觸發動作 → 上游依賴 → 狀態消費 → 正常/風控分支"的可驗證證據鏈 寫入邊界證明:定位動態字段、請求頭、Cookie、消息對象的真實 writer/builder/sink 殼恢復:解包 JSVMP、AST、Worker、WASM、webpack/runtime、協議封裝/橋接層 運行時對齊:識別對象、狀態、時序、生命週期、指紋、風控分支導致的執行偏差 檢查點驗證:固定樣本,對齊輸入/輸出/中間狀態/依賴,產生可交付結論

分析進度記錄在 reverse-records/請求鏈路.md。涵蓋請求塊、運行時補充、恢復補充、驗證補充四個維度。

操作時序:

2.11 JS 補環境 Skill — js-env-patcher

來源:https://github.com/zhizhuodemao/js-env-patcher

安裝路徑:C:\Users\wangs\.claude\skills\js-env-patcher

安裝命令:

cd "$HOME/.claude/skills"

git clone https://github.com/zhizhuodemao/js-env-patcher.git js-env-patcher主要能力:

自動補環境閉環:執行混淆 JS → 診斷缺失環境 → 自動補環境 → 循環直到跑通 內置多種環境模板( env/目錄)環境監控( scripts/目錄)參考文檔( references/目錄)

觸發場景:給定混淆 JS 文件要求補環境、逆向分析、沙箱執行,或提到 a_bogus/JSVMP/指紋/反檢測。

操作時序:

2.12 JS 逆向 Skill 套裝 — xbsReverseSkill

來源:https://github.com/lwjjike/xbsReverseSkill

安裝路徑:C:\Users\wangs\.claude\skills\(三個子目錄)

安裝命令:

git clone https://github.com/lwjjike/xbsReverseSkill.git /tmp/xbsReverseSkill-tmp

cp -r /tmp/xbsReverseSkill-tmp/ast-deobfuscation "$HOME/.claude/skills/ast-deobfuscation"

cp -r /tmp/xbsReverseSkill-tmp/web-reverse-algorithm "$HOME/.claude/skills/web-reverse-algorithm"

cp -r /tmp/xbsReverseSkill-tmp/web-reverse-env "$HOME/.claude/skills/web-reverse-env"

rm -rf /tmp/xbsReverseSkill-tmp包含三個獨立 Skill 模塊:

ast-deobfuscation — AST 反混淆

使用 Babel AST 做分層、可回退的定向反混淆。處理 _0x 標識符、字符串表、自執行解碼包裝、dispatcher 對象、虛假常量分支、控制流平坦化(while/for + switch)、if (literal === opcode) 分發鏈。內置 Reese84、頂象、極驗4、同花順、網易易盾、小紅書、OB 變種等專用腳本。

web-reverse-algorithm — 純算/協議逆向

面向複雜 header/cookie 簽名、混合加密、JSVMP/VMP、Wasm、PoW、響應解密、驗證碼參數還原。從最終請求/cookie/verify/WebSocket 幀倒推 writer → builder → entry → source,設計瀏覽器與本地對齊驗證方案。

web-reverse-env — 瀏覽器補環境

覆蓋 Proxy 吐環境、原型鏈修復、native toString 保護、描述符保護,以及 navigator/document/storage/canvas/WebGL/crypto/performance/WebRTC/Worker 等模塊化補環境構建。

技術棧:JavaScript (95.3%) + Python (4.7%),MIT 協議。

操作時序:

3. 全局配置文件

配置文件路徑:C:\Users\wangs\.claude\settings.json

{

"mcpServers": {

"jadx-mcp-server": {

"command": "D:\\Python311\\Scripts\\uv.exe",

"args": ["--directory", "C:\\Users\\wangs\\.claude\\mcp-servers\\jadx-mcp-server", "run", "jadx_mcp_server.py"]

},

"ida-pro-mcp": {

"command": "D:\\Python311\\python.exe",

"args": ["D:\\Python311\\Lib\\site-packages\\ida_pro_mcp\\server.py"]

},

"js-reverse": {

"command": "npx",

"args": ["js-reverse-mcp"]

},

"filesystem": {

"command": "npx",

"args": ["-y", "@modelcontextprotocol/server-filesystem", "F:/"]

},

"frida": {

"command": "D:\\Python311\\Scripts\\frida-mcp.exe"

},

"playwright": {

"command": "npx",

"args": ["@playwright/mcp@latest"]

},

"curl": {

"command": "npx",

"args": ["@247arjun/mcp-curl"]

},

"js-reverser": {

"command": "node",

"args": ["C:\\Users\\wangs\\.claude\\mcp-servers\\JSReverser-MCP\\build\\src\\index.js"]

}

},

"permissions": {

"allow": [

"mcp__pencil",

"mcp__jadx_mcp_server",

"mcp__ida_pro_mcp",

"mcp__js_reverse",

"mcp__filesystem",

"mcp__frida_mcp",

"mcp__playwright",

"mcp__curl",

"mcp__js_reverser"

],

"defaultMode": "auto"

}

}4. 使用前置條件

chrome --remote-debugging-port=9222 --user-data-dir=/tmp/chrome-debug | |

npx playwright install chromium 安裝瀏覽器 | |

chrome --remote-debugging-port=9222 --user-data-dir=/tmp/chrome-debug | |

.env 的 AI API Key 以啓用 AI 反混淆 | |

參考文獻

[1] jadx-mcp-server:https://github.com/zinja-coder/jadx-mcp-server

[2] jadx-ai-mcp 插件:https://github.com/zinja-coder/jadx-ai-mcp

[3] ida-pro-mcp:https://github.com/mrexodia/ida-pro-mcp

[4] js-reverse-mcp:https://github.com/nicecaesar/js-reverse-mcp

[5] frida-mcp:https://github.com/dnakov/frida-mcp

[6] Playwright MCP:https://www.npmjs.com/package/@playwright/mcp

[7] Filesystem MCP:https://www.npmjs.com/package/@modelcontextprotocol/server-filesystem

[8] Curl MCP:https://www.npmjs.com/package/@247arjun/mcp-curl

[9] JSReverser-MCP:https://github.com/NoOne-hub/JSReverser-MCP

[10] jshook-skill:https://github.com/wuji66dde/jshook-skill

[11] reverse-skill:https://github.com/715494637/reverse-skill

[12] js-env-patcher:https://github.com/zhizhuodemao/js-env-patcher

[13] xbsReverseSkill:https://github.com/lwjjike/xbsReverseSkill