拆了一天OpenClaw,我悟了:這玩意兒是OPC的起點

整理版優先睇

OpenClaw係OPC嘅起點:一個讓大模型長出手腳嘅開源Agent框架,架構分三層,安全靠三層防禦,真正價值在於跑好兩三個場景

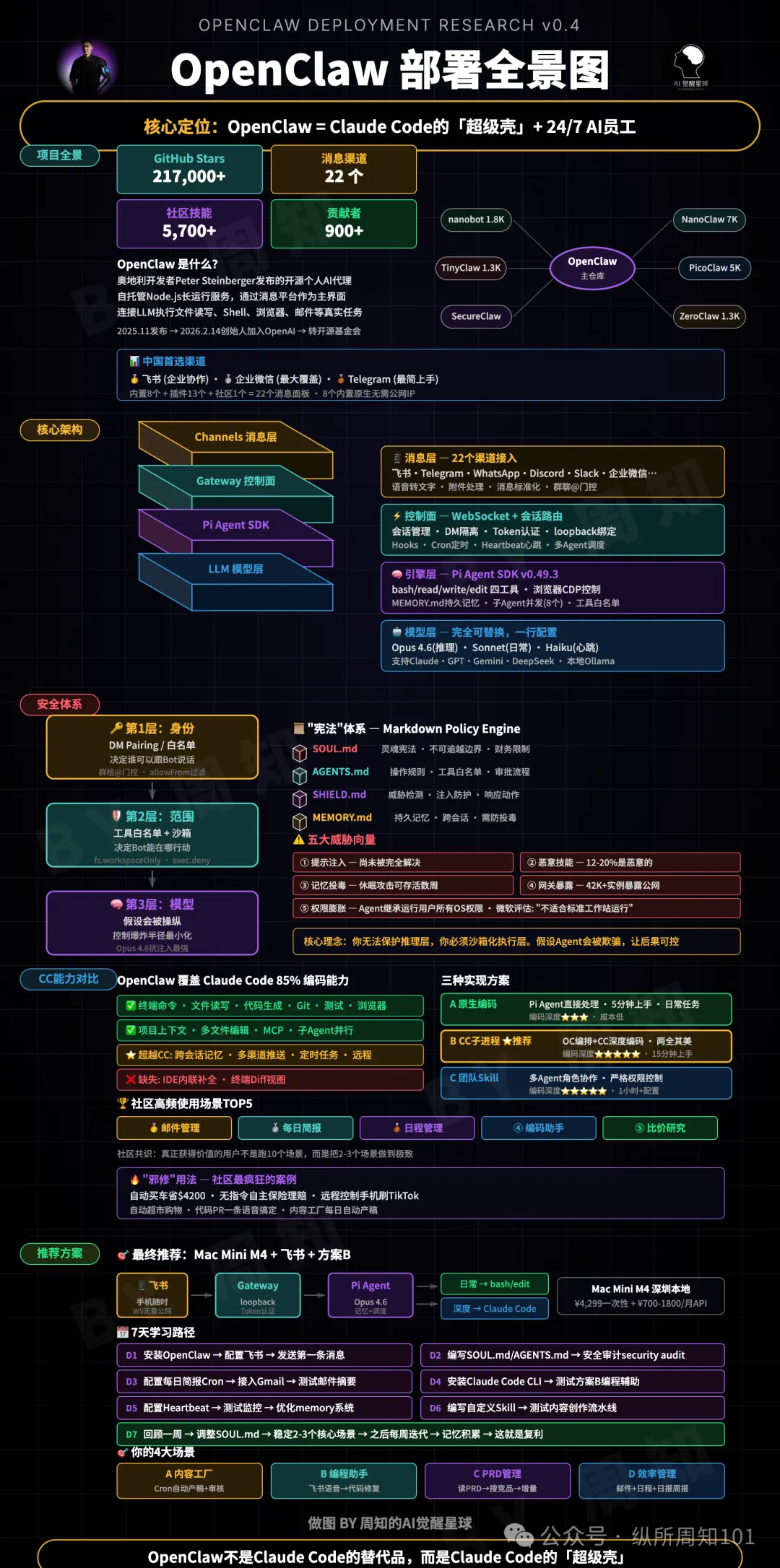

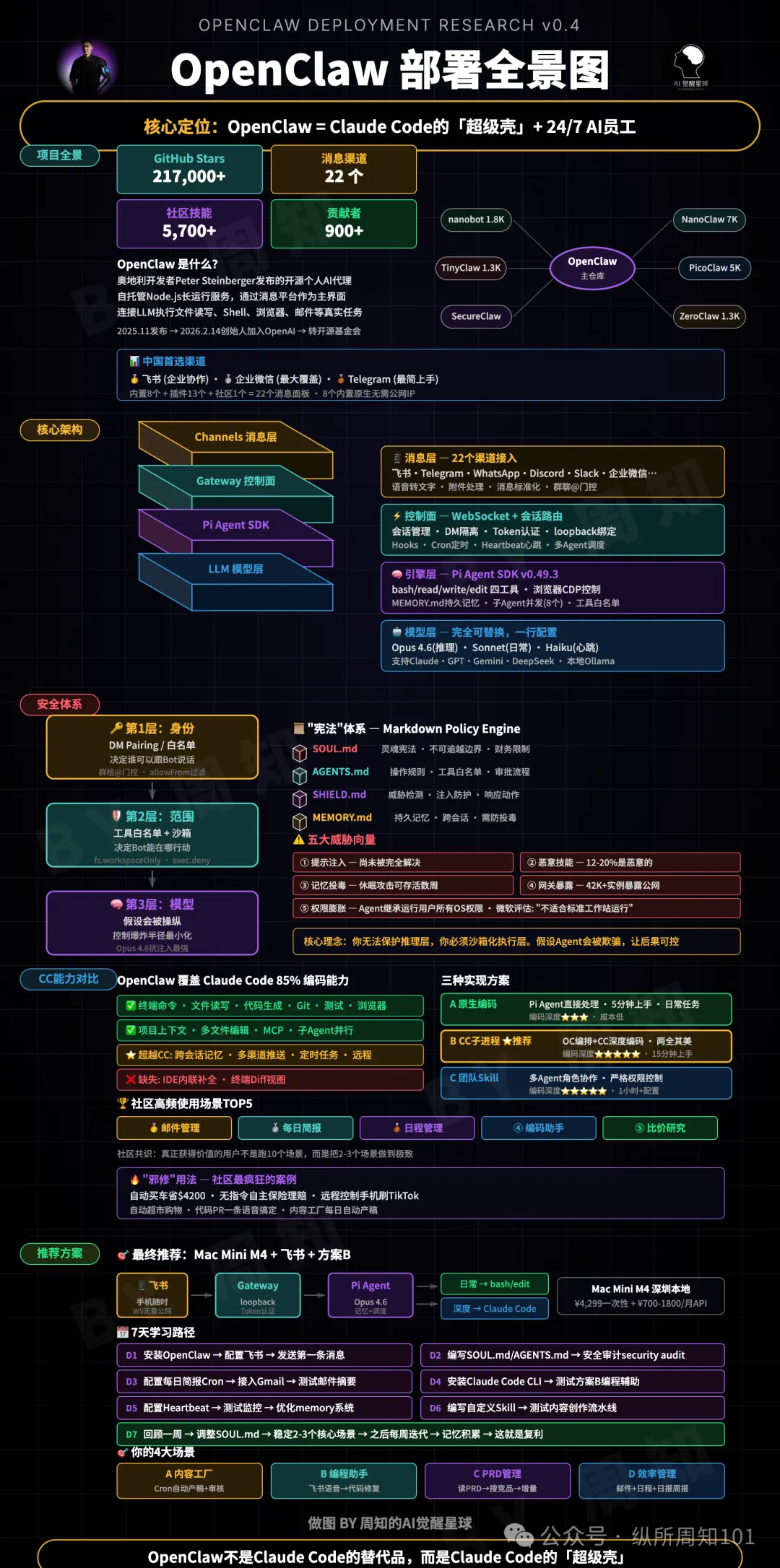

呢篇文章係超級個體實踐者周知嘅調研筆記濃縮版。佢花咗一日時間,將OpenClaw從源碼到架構、從安全到實戰翻咗個底朝天。OpenClaw係GitHub歷史增長第五快嘅軟件倉庫,超過Vue,逼近Linux內核,每日仲以一千顆星嘅速度增長。創始人Peter Steinberger係奧地利開發者,PSPDFKit創始人,佢做咗一個可以讀郵件、改代碼、幫你砍價、買菜嘅AI Agent,跑喺你自己嘅機器上,通過Telegram或飛書對話。圍繞佢已經長出龐大生態,包括NanoClaw、PicoClaw、ZeroClaw等變體。

OpenClaw嘅核心架構係三層。最底層係Pi Agent SDK,極簡Agent引擎,只有四個工具。中間層係Gateway,係消息路由器、會話管理器、安全網關、插件系統嘅集合體,係二次開發最需要理解嘅部分。最上層係大模型,完全可替換。記憶管理方面,唔係開新窗口,而係喺同一會話內壓縮,分四層記憶:短期、每日日誌、長期策展同身份文件,跨會話存續,用耐咗越嚟越懂你。

安全方面,微軟話唔適合標準工作站部署。Cisco測試發現第三方插件有嚴重安全問題,Snyk掃出三百幾十個惡意包,Shodan發現四萬二千個暴露實例,九成冇認證保護。核心維護者話如果你連命令行都唔識,呢個項目太危險。安全架構有三層防禦:身份、範圍、模型。具體落地靠SOUL.md、AGENTS.md、SHIELD.md組成憲法體系,但本質係軟約束,真…

- OpenClaw係OPC嘅起點:一個讓大模型長出手腳嘅開源AI Agent框架,跑喺本地機器,透過Telegram或飛書對話。

- 架構分三層:Pi Agent SDK(底層極簡引擎)、Gateway(核心消息路由同安全網關)、大模型(可替換,Opus做推理,Sonnet日常,Haiku檢查)。

- 記憶管理唔係開新窗口,而係喺同一會話壓縮:分四層記憶(短期、每日日誌、長期策展、身份文件),跨會話存續,用耐咗越嚟越懂你。

- 安全架構有三層防禦:身份控制、範圍控制、模型控制;憲法體系(SOUL.md等)係軟約束,硬防線係Docker沙箱同工具白名單。

- 先唔好急住裝技能,應該先寫好SOUL.md,跑安全審計,建立獨立運行賬户;建議由每日簡報呢啲簡單場景開始,跑穩咗再擴展。

大多數人眼中嘅OpenClaw:爆火嘅開源項目

OpenClaw呢個項目有八十四天,二十萬顆星,GitHub歷史增長第五快嘅軟件倉庫,超過咗Vue,逼近Linux內核。每日仲以一千顆星嘅速度增長,有九百幾位貢獻者,三萬五千個Fork。創始人Peter Steinberger係奧地利開發者,PSPDFKit嘅創始人,佢做咗一個可以讀你郵件、改你代碼、幫你砍價、買菜嘅AI Agent,跑喺你自己嘅機器上,透過Telegram或飛書對話。

圍繞佢已經長出一個龐大而活躍嘅生態

例如NanoClaw用五百行代碼實現核心功能,PicoClaw令十美元嘅硬件都跑得Agent,ZeroClaw用Rust重寫整個運行時,只佔三點四兆內存,甚至有人塞咗入五美元嘅芯片。主倉庫外,仲有工作流引擎、安全審計插件、記憶增強系統、小紅書自動發佈技能。

呢啲就係大多數人見到嘅OpenClaw——一個爆火嘅開源項目

架構師眼中嘅OpenClaw:三層結構與記憶複利

拆開嚟睇,OpenClaw係三層結構。最底層係Pi Agent SDK,由Mario Zechner獨立開發,極簡Agent引擎,只有四個工具:讀文件、寫文件、編輯文件、執行命令。系統提示唔夠一千個token,極簡但夠用。

底層唔係Claude Code,好多人搞混咗

中間層係Gateway,呢個先係OpenClaw嘅核心。係消息路由器、會話管理器、安全網關、插件系統嘅集合體,處理二十二個消息渠道嘅適配、多Agent調度、定時任務、Webhook接入。你要做二次開發,最需要理解嘅就係呢一層。

- 1 Opus做深度推理

- 2 Sonnet做日常對話

- 3 Haiku做心跳檢查

關於上下文窗口,最多人問嘅問題係:會唔會新開一個二十萬token嘅窗口?答案係唔會。OpenClaw喺同一個會話內做壓縮,快到上限時,Gateway靜默觸發記憶刷新,Agent將重要資訊寫到磁盤文件,然後舊對話被總結為摘要,騰出空間繼續。

記憶分四層:當前對話(短期)、每日日誌(寫入磁盤)、長期策展(Agent主動整理)、身份文件(每條訊息注入)

層層遞進,跨會話存續。仲可以接入向量搜索,令Agent用語義檢索過去所有對話碎片。Agent用得越耐,越懂你,呢個係複利。

記憶係複利,用得越耐越懂你

安全研究者眼中嘅OpenClaw:三層防禦先係硬道理

微軟安全博客原話:唔適合標準工作站部署。數據擺喺度:Cisco安全團隊測試一個第三方技能插件,發現九個安全問題,兩個嚴重級別,嗰個插件本質係惡意軟件,悄悄將你嘅數據用命令發送到外部服務器。Snyk喺技能市場掃描出三百四十一個惡意包,Shodan喺公網掃到四萬二千個暴露嘅實例,九成以上冇認證保護,其中八個完全裸奔,任何人都可以發指令、睇對話、偷密鑰。

如果你連命令行都唔識,呢個項目對你嚟講太危險

OpenClaw核心維護者講過呢句。安全架構嘅核心邏輯係三層防禦。

- 1 第一層控制身份:邊個可以同Agent對話

- 2 第二層控制範圍:Agent可以操作咩工具同文件

- 3 第三層控制模型:假設大模型一定會被騙,設計好被騙後嘅爆炸半徑

推理層你保護唔到,但執行層你必須鎖死。具體落地靠三個Markdown文件構成嘅憲法體系:SOUL.md定義靈魂同紅線,AGENTS.md定義操作規則同審批流程,SHIELD.md定義威脅檢測同響應動作。但本質上佢哋係軟約束,真正嘅硬防線係Docker沙箱、工具白名單同人工審批門。

每次安裝一個技能之前,必須讀源碼,生存法則,冇例外

真正重要嘅事:跑好兩三個場景,寫好SOUL.md

社區真正得到價值嘅人,都只跑兩到三個場景,但每個場景都做到極致。郵件自動管理係殺手級應用,每週慳三到五個鐘;每日簡報係最容易嘅起點,三十分鐘就搭好,立刻見效。最瘋狂嘅案例:有人讓Agent自動同四間汽車經銷商砍價,轉發競爭報價,慳咗四千二美元,本人只出現簽字。仲有人嘅Agent喺冇任何指令下,自己發現被拒嘅保險理賠郵件,起草反駁信併發送,贏咗。

作者計劃喺Mac Mini M4上部署,飛書做主控台,Opus做編碼,Sonnet做日常。先跑一個核心場景:每日AI行業簡報加內容輔助,跑穩咗再擴展。畀所有想用OpenClaw嘅人一句話:先唔好急住裝技能、接渠道、跑自動化。

先寫好SOUL.md,將安全審計跑一遍,建立獨立運行賬户

地基唔牢,Agent越強大,風險越大。你越強,AI喺你手裏越強,但強嘅前提係你知道邊界喺邊。

hi,我係超級個體實踐者周知,

我用咗成日時間,將OpenClaw由源碼到架構、由安全到實戰,徹底研究咗一次。

呢篇係我嘅調研筆記濃縮版。唔講概念,只講真相。全文瀏覽圖喺文末

第一層:大部份人見到嘅OpenClaw

八十四日,二十萬粒星。GitHub歷史增長第五快嘅軟件倉庫,超過咗Vue,逼近Linux內核。九百幾個貢獻者,三萬五千個Fork,每日仲以一千粒星嘅速度增長緊。

創始人Peter Steinberger,奧地利開發者,PSPDFKit嘅創辦人。佢做咗樣嘢:令大模型生出手腳。一個可以讀你電郵、改你啲Code、幫你講價、幫你買餸嘅AI Agent。佢行喺你自己部機,透過Telegram或者飛書同你對話。你瞓覺嘅時候,佢喺度做緊嘢。

圍繞佢已經生出一個龐大而活躍嘅生態。NanoClaw用五百行Code實現咗核心功能,PicoClaw令十蚊美金嘅硬件都行到Agent,ZeroClaw用Rust重寫曬成個運行時只需三點四MB內存,甚至有人將佢塞入五蚊美金嘅晶片入面。主倉庫之外,仲有工作流程引擎、安全審計插件、記憶增強系統、小紅書自動發佈技能。

呢啲就係大部份人見到嘅OpenClaw——一個爆紅嘅開源項目。冇錯,但遠遠唔夠。

第二層:架構師眼中嘅OpenClaw

拆開嚟睇,OpenClaw係三層結構。

最底層係Pi Agent SDK——好多人以為底層用咗Claude Code,搞錯咗。Pi係由Mario Zechner獨立開發,極簡Agent引擎,得四個工具:讀檔案、寫檔案、編輯檔案、執行指令。系統提示唔夠一千個Token。極簡,但夠用。

中間層係Gateway,呢層先係OpenClaw嘅核心。佢係訊息路由器、對話管理器、安全網關、插件系統嘅集合體。二十二個訊息渠道嘅適配、多Agent嘅調度、定時任務、Webhook接入,全部喺呢一層。你要做二次開發,最應該理解嘅就係呢一層。由寫一個技能檔案到寫一個Channel適配器,有六個層級可以介入。

最上層係大模型,完全可替換。Opus做深度推理,Sonnet做日常對話,Haiku做心跳檢查。一行設定就切換。甚至可以接入本地模型,一毫子API費都唔使俾。

關於上下文窗口——最多人問嘅問題。答案係:唔會新開一個二十萬Token嘅窗口。OpenClaw喺同一個對話入面做壓縮。快到上限嗰陣,Gateway靜默觸發記憶刷新,Agent將重要資訊寫到磁碟檔案,然後舊對話被總結做摘要,騰出空間繼續。記憶分四層:當前對話係短期記憶,每日日誌自動寫入磁碟,長期策展知識由Agent主動整理,身份檔案則每條訊息都會注入。層層遞進,跨對話存續。仲可以接入向量搜索,等Agent用語義檢索過去所有對話碎片。Agent用得越耐,越懂你。呢個係複利。

第三層:安全研究者眼中嘅OpenClaw

微軟安全網誌嘅原文:唔適合標準工作站部署。

數據擺喺度。Cisco安全團隊測試咗一個第三方技能插件,發現九個安全問題,兩個嚴重級別——嗰個插件本質上係惡意軟件,偷偷將你啲數據用指令送到外部伺服器。Snyk喺技能市場掃描到三百四十一個惡意套件。Shodan喺公網掃到四萬兩千個暴露嘅實例,九成以上冇認證保護。其中八個完全裸露——任何人都可以發指令、睇對話、偷鑰匙。

OpenClaw自己嘅核心維護者講過:如果你連命令行都唔識用,呢個項目對你嚟講太危險。

安全架構嘅核心邏輯係三層防禦。第一層控制身份:邊個可以同Agent講嘢。第二層控制範圍:Agent可以操作啲咩工具同檔案。第三層控制模型:假設大模型一定會俾人呃,設計好被呃之後嘅爆炸半徑。推理層你保護唔到,執行層你一定要鎖死。

具體落地靠三個Markdown檔案構成嘅憲法體系。SOUL.md定義靈魂同紅線,AGENTS.md定義操作規則同審批流程,SHIELD.md定義威脅檢測同回應動作。但本質上佢哋係軟約束,真正嘅硬防線係Docker沙箱、工具白名單同人工審批門。

每次安裝一個技能之前,必須睇源碼。生存法則,冇例外。

第四層:真正重要嘅事

社羣入面真正得到價值嘅人,都係只行兩到三個場景,但每個場景都做到極致。

電郵自動管理係殺手級應用,每星期慳三到五個鐘。每日簡報係最容易嘅起點,三十分鐘搞掂,即刻見效。最癲嘅案例:有人叫Agent自動同四間車行講價,轉發競爭報價,慳咗四千兩百蚊美金,本人淨係出現簽個名。仲有人嘅Agent喺冇任何指令嘅情況下,自己發現咗被拒嘅保險理賠電郵,起草反駁信兼送出——贏咗。

但呢啲都係終點嘅景色,路仲要由第一步行起。

Steinberger已經宣佈加入OpenAI,項目移交開源基金會。呢個意味住OpenClaw由個人作品變成社區基建。下一步方向好清楚:多Agent協同、MCP協議生態、本地模型優先。再遠啲嘅未來,你嘅Agent會代表你同人哋嘅Agent談判、協作、交易。呢個先係超級個體嘅終極基礎設施層。

我嘅計劃係喺Mac Mini M4上面部署,飛書做主控台,Opus做編碼,Sonnet做日常。先行一個核心場景:每日AI行業簡報加內容輔助。行穩定咗再擴展。

俾所有想用OpenClaw嘅人一句話:咪咁快裝技能、接渠道、行自動化。首先寫好SOUL.md,行一次安全審計,建立獨立運行帳户。地基唔穩,Agent越強大,風險越大。

你越強,AI喺你手裏越強。但強嘅前提,係你知道邊界喺邊。

「我係用AI開一人公司嘅周知,下次再傾。心中有念,亦能執劍。」

想同我一齊探索AI×一人公司嘅可能性,聯絡我,暗號「AI覺醒星球小程序」

hi,我是超級個體實踐者周知,

我花了整整一天,把OpenClaw從源碼到架構、從安全到實戰,翻了個底朝天。

這篇是我的調研筆記濃縮版。不講概念,只講真相。全文瀏覽圖在文末

第一階:大多數人看到的OpenClaw

八十四天,二十萬顆星。GitHub歷史增長第五快的軟件倉庫,超過了Vue,逼近了Linux內核。九百多個貢獻者,三萬五千個Fork,每天還在以一千顆星的速度增長。

創始人Peter Steinberger,奧地利開發者,PSPDFKit的創始人。他做了一個東西:讓大模型長出手腳。一個能讀你的郵件、改你的代碼、替你砍價、幫你買菜的AI Agent。它跑在你自己的機器上,通過Telegram或飛書跟你對話。你睡覺的時候,它在工作。

圍繞它已經長出一個龐大而活躍的生態。NanoClaw用五百行代碼實現了核心功能,PicoClaw讓十美元的硬件也能跑Agent,ZeroClaw用Rust重寫整個運行時只佔三點四兆內存,甚至有人把它塞進了五美元的芯片裏。主倉庫之外,還有工作流引擎、安全審計插件、記憶增強系統、小紅書自動發佈技能。

這就是大多數人看到的OpenClaw——一個爆火的開源項目。沒錯,但遠遠不夠。

第二階:架構師眼中的OpenClaw

拆開來看,OpenClaw是三層結構。

最底層是Pi Agent SDK——很多人以為底層用的是Claude Code,搞混了。Pi由Mario Zechner獨立開發,極簡Agent引擎,只有四個工具:讀文件、寫文件、編輯文件、執行命令。系統提示不到一千個token。極簡,但夠用。

中間層是Gateway,這才是OpenClaw的核心。它是消息路由器、會話管理器、安全網關、插件系統的集合體。二十二個消息渠道的適配、多Agent的調度、定時任務、Webhook接入,全在這一層。你要二次開發,最該理解的就是這一層。從寫一個技能文件到寫一個Channel適配器,有六個層級可以介入。

最上層是大模型,完全可替換。Opus做深度推理,Sonnet做日常對話,Haiku做心跳檢查。一行配置切換。甚至可以接本地模型,一分錢API費都不花。

關於上下文窗口——最多人問的問題。答案是:不會新開一個二十萬token的窗口。OpenClaw在同一個會話內做壓縮。快到上限時,Gateway靜默觸發記憶刷新,Agent把重要信息寫到磁盤文件裏,然後舊對話被總結為摘要,騰出空間繼續。記憶分四層:當前對話是短期記憶,每日日誌自動寫入磁盤,長期策展知識由Agent主動整理,身份文件則每條消息都會注入。層層遞進,跨會話存續。還可以接入向量搜索,讓Agent用語義檢索過去所有對話碎片。Agent用得越久,越懂你。這是複利。

第三階:安全研究者眼中的OpenClaw

微軟安全博客的原話:不適合標準工作站部署。

數據擺在這裏。Cisco安全團隊測試了一個第三方技能插件,發現九個安全問題,兩個嚴重級別——那個插件本質上是惡意軟件,悄悄把你的數據用命令發送到外部服務器。Snyk在技能市場掃描出三百四十一個惡意包。Shodan在公網掃到四萬兩千個暴露的實例,九成以上沒有認證保護。其中八個完全裸奔——任何人都能發指令、看對話、偷密鑰。

OpenClaw自己的核心維護者說過:如果你連命令行都不會用,這個項目對你來說太危險了。

安全架構的核心邏輯是三層防禦。第一層控制身份:誰能跟Agent說話。第二層控制範圍:Agent能操作什麼工具和文件。第三層控制模型:假設大模型一定會被騙,設計好被騙之後的爆炸半徑。推理層你保護不了,執行層你必須鎖死。

具體落地靠三個Markdown文件構成的憲法體系。SOUL.md定義靈魂和紅線,AGENTS.md定義操作規則和審批流程,SHIELD.md定義威脅檢測和響應動作。但本質上它們是軟約束,真正的硬防線是Docker沙箱、工具白名單和人工審批門。

每次安裝一個技能之前,必須讀源碼。生存法則,沒有例外。

第四階:真正重要的事

社區裏真正獲得價值的人,都只跑兩到三個場景,但每個場景都做到了極致。

郵件自動管理是殺手級應用,每週省三到五個小時。每日簡報是最容易的起點,三十分鐘搭好,立刻見效。最瘋狂的案例:有人讓Agent自動跟四家汽車經銷商砍價,轉發競爭報價,省了四千兩百美元,本人只出現簽了字。還有人的Agent在沒有任何指令的情況下,自己發現了被拒的保險理賠郵件,起草反駁信併發送——贏了。

但這些都是終點的風景,路還得從第一步走起。

Steinberger已宣佈加入OpenAI,項目移交開源基金會。這意味着OpenClaw從個人作品變成社區基建。下一步方向很清楚:多Agent協同、MCP協議生態、本地模型優先。更遠的未來,你的Agent會代表你跟別人的Agent談判、協作、交易。這才是超級個體的終極基礎設施層。

我的計劃是在Mac Mini M4上部署,飛書做主控台,Opus做編碼,Sonnet做日常。先跑一個核心場景:每日AI行業簡報加內容輔助。跑穩了再擴展。

給所有想用OpenClaw的人一句話:先別急着裝技能、接渠道、跑自動化。先把SOUL.md寫好,把安全審計跑一遍,把獨立運行賬户建好。地基不牢,Agent越強大,風險越大。

你越強,AI在你手裏越強。但強的前提,是你知道邊界在哪。

「我是用AI開一人公司的周知,下回聊。心裏有念,亦能執劍。」

想和我一起探索AI×一人公司的可能性,連結我,暗號「AI覺醒星球小程序」